Nollapäivähyökkäykset web-hostingissa: haasteet ja ratkaisut

Kyberturvallisuuden alati kehittyvässä ympäristössä nollapäivähyökkäykset ovat yksi web-hosting-palveluntarjoajien ja niiden asiakkaiden suurimmista haasteista. Näissä erittäin vaarallisissa hyökkäyksissä hyödynnetään ohjelmistojen tuntemattomia haavoittuvuuksia ennen kuin kehittäjät ehtivät tarjota tietoturvapäivityksiä. Siksi web-hosting-yritysten on tärkeää kehittää ennakoivia ennaltaehkäisystrategioita ja tehokkaita reagointisuunnitelmia suojellakseen järjestelmiensä ja asiakkaidensa tietojen eheyttä.

Mitä ovat nollapäivähyökkäykset?

Nollapäivähyökkäykset ovat verkkohyökkäyksiä, joissa hyödynnetään ohjelmistojen tai laitteistojen aiemmin tuntematonta haavoittuvuutta. Termi "nollapäivä" viittaa siihen, että kehittäjillä oli nolla päivää aikaa korjata ongelma ennen kuin sitä käytettiin hyväksi. Nämä hyväksikäytöt ovat erityisen vaarallisia, koska perinteiset turvatoimet, kuten virustorjuntaohjelmistot tai palomuurit, eivät useinkaan pysty havaitsemaan tai estämään niitä. Nollapäivähyökkäykset edellyttävät siksi kehittyneitä ja innovatiivisia tietoturvaratkaisuja, jotta niitä vastaan voidaan suojautua tehokkaasti.

Uhka web-hosting-palveluntarjoajille

Verkkohosting-yritykset ovat houkutteleva kohde tietoverkkorikollisille, koska ne isännöivät lukuisia verkkosivustoja ja sovelluksia. Onnistunut nollapäivähyökkäys voi paitsi vahingoittaa hosting-palveluntarjoajan mainetta myös johtaa massiiviseen tietojen menetykseen, järjestelmän käyttökatkokseen ja taloudellisiin tappioihin asiakkaille, joita hyökkäys koskee. Lisäksi tällaisilla hyökkäyksillä voi olla oikeudellisia seurauksia, etenkin jos arkaluonteiset asiakastiedot ovat vaarantuneet. Kasvava riippuvuus digitaalisista palveluista ja verkkosovellusten monimutkaistuminen lisäävät entisestään nollapäivähyökkäysten riskiä.

Ennaltaehkäisystrategiat

Jatkuva seuranta ja analysointi

Yksi tehokkaimmista tavoista ehkäistä nollapäivähyökkäyksiä on ottaa käyttöön vankka valvontajärjestelmä. Analysoimalla jatkuvasti verkkoliikennettä, järjestelmälokeja ja käyttäjien toimintaa voidaan havaita epätavalliset mallit tai käyttäytymismallit varhaisessa vaiheessa. Nykyaikaisissa tietoturvaratkaisuissa hyödynnetään tekoälyä ja koneoppimista, jotta voidaan tunnistaa pienetkin poikkeavuudet, jotka voivat viitata nollapäivähyökkäykseen. Ennakoivan seurannan ansiosta uhat voidaan tunnistaa reaaliajassa ja reagoida nopeasti ennen kuin ne ehtivät aiheuttaa vahinkoa.

Hiekkalaatikko ja emulointi

Verkkopalveluntarjoajien olisi käytettävä hiekkalaatikkotekniikoita epäilyttävien tiedostojen tai sovellusten analysoimiseksi eristetyssä ympäristössä. Tarkkailemalla käyttäytymistä kontrolloidussa ympäristössä voidaan tunnistaa mahdolliset nollapäivähyökkäykset ennen kuin ne voivat aiheuttaa vahinkoa. Tämä menetelmä minimoi riskin, että haitallista koodia pääsee tuotantoympäristöön, ja mahdollistaa turvallisen uhkien tutkimisen.

Säännölliset tietoturvatarkastukset ja tunkeutumistestit

Säännölliset tietoturvatarkastukset ja tunkeutumistestit voivat paljastaa infrastruktuurin haavoittuvuudet ennen kuin hyökkääjät voivat hyödyntää niitä. Tämän ennakoivan lähestymistavan ansiosta web-hosting-palveluntarjoajat voivat jatkuvasti parantaa ja mukauttaa turvatoimiaan. Ulkopuoliset tietoturvakonsultit voivat tarjota lisänäkökulmia ja auttaa tunnistamaan ja korjaamaan piileviä haavoittuvuuksia.

Nollaluottamusarkkitehtuurien toteuttaminen

Nollaluottamusperiaatteessa oletetaan, että yksikään käyttäjä tai laite ei ole automaattisesti luotettava. Ottamalla käyttöön tiukat todennus- ja valtuutusmekanismit jokaista resurssien käyttöä varten voidaan nollapäivän hyväksikäytön riskiä vähentää merkittävästi. Nollaluottamusmallit edellyttävät käyttöoikeuspyyntöjen jatkuvaa todentamista ja validointia, mikä vahvistaa koko infrastruktuurin turvallisuutta.

Vastausstrategiat

Nopeat korjausten hallintaprosessit

Heti kun tietoturva-aukko tulee tietoon, on ratkaisevan tärkeää, että korjaukset kehitetään ja otetaan käyttöön mahdollisimman nopeasti. Verkkopalveluntarjoajilla olisi oltava tehokkaat prosessit, joiden avulla tietoturvapäivitykset voidaan ottaa käyttöön kaikissa järjestelmissä, joita asia koskee, hyvissä ajoin. Automaattinen korjaustenhallintajärjestelmä voi auttaa jakamaan päivitykset nopeasti ja johdonmukaisesti, jolloin mahdollisten hyökkäysten mahdollisuus jää mahdollisimman pieneksi.

Häiriötilanteiden torjuntasuunnitelma

Yksityiskohtainen suunnitelma on välttämätön, jotta nollapäivähyökkäyksen sattuessa voidaan reagoida nopeasti ja tehokkaasti. Suunnitelmassa olisi määriteltävä selkeät vastuualueet, viestintäkanavat ja toimenpiteet ongelman rajoittamiseksi ja ratkaisemiseksi. Säännölliset harjoitukset ja tietoturvaloukkausten simuloinnit voivat auttaa parantamaan tiimin reagointikykyä ja varmistaa, että kaikki osapuolet pystyvät toimimaan tehokkaasti hätätilanteessa.

Varmuuskopiointi ja palautus

Säännöllisillä varmuuskopioilla ja vankalla palautussuunnitelmalla voidaan rajoittaa onnistuneen hyökkäyksen aiheuttamia vahinkoja ja palauttaa järjestelmät nopeasti. Varmuuskopioita olisi tehtävä säännöllisesti ja säilytettävä turvallisesti, jotta tärkeät tiedot voidaan palauttaa nopeasti hätätilanteessa. Hyvin suunnitellussa katastrofista toipumissuunnitelmassa otetaan huomioon erilaiset skenaariot ja varmistetaan, että kriittiset palvelut saadaan takaisin toimintaan mahdollisimman nopeasti.

Teknologiset ratkaisut nollapäivähyökkäysten torjumiseksi

Seuraavan sukupolven palomuurit (NGFW)

NGFW:t tarjoavat kehittyneitä ominaisuuksia, kuten pakettien syvätarkastusta ja sovellusten valvontaa, jotka voivat auttaa havaitsemaan ja estämään nollapäivän hyväksikäyttöä. Analysoimalla liikennettä syvällä tasolla epäilyttävä toiminta voidaan tunnistaa ja pysäyttää ennen kuin se pääsee järjestelmiin. NGFW:t sisältävät usein myös tunkeutumisen eston ja haittaohjelmien havaitsemisen kaltaisia ominaisuuksia, jotka tarjoavat kattavan tietoturvaratkaisun.

Loppupisteiden havaitseminen ja reagointi (EDR)

EDR-ratkaisut valvovat päätelaitteita reaaliaikaisesti epäilyttävän toiminnan varalta ja voivat automaattisesti ryhtyä toimiin uhkien eristämiseksi ja poistamiseksi. Ne tarjoavat yksityiskohtaista tietoa tietoturvaloukkauksista ja mahdollistavat nopean reagoinnin mahdollisiin hyökkäyksiin. EDR-järjestelmät ovat erityisen tehokkaita tunnistamaan poikkeamia, jotka voivat viitata nollapäivähyökkäyksiin.

Web-sovelluspalomuurit (WAF)

WAF:t on suunniteltu erityisesti suojaamaan verkkosovelluksia hyökkäyksiltä. Ne voivat estää epäilyttävät pyynnöt ja tarjota virtuaalisia korjauksia tunnettuihin haavoittuvuuksiin ennen kuin viralliset korjaukset ovat saatavilla. Valvomalla ja suodattamalla HTTP-liikennettä WAF:t tarjoavat lisäsuojan web-pohjaisille palveluille ja sovelluksille, joita web-hosting-palveluntarjoajat ylläpitävät.

Koulutus ja tiedotus

Usein unohdettu, mutta ratkaisevan tärkeä osa nollapäivähyökkäysten estämistä on työntekijöiden ja asiakkaiden koulutus ja valistaminen. Verkkopalveluntarjoajien olisi järjestettävä säännöllisiä koulutusohjelmia tietoisuuden lisäämiseksi kyberturvallisuusriskeistä ja parhaiden käytäntöjen jakamiseksi. Koulutuksessa olisi käsiteltävä muun muassa turvallista salasanojen hallintaa, phishing-hyökkäysten tunnistamista ja arkaluonteisten tietojen turvallista käsittelyä. Hyvin koulutettu tiimi pystyy paremmin tunnistamaan mahdolliset uhat ja reagoimaan niihin asianmukaisesti.

Ennaltaehkäisevät lisätoimenpiteet

Jo mainittujen strategioiden lisäksi on olemassa muitakin toimenpiteitä, joita web-hosting-palveluntarjoajat voivat toteuttaa minimoidakseen nollapäivähyökkäysten riskin:

- Järjestelmien suojaaminen: Hyökkäyspintoja voidaan pienentää poistamalla tarpeettomat palvelut ja sulkemalla tarpeettomat portit.

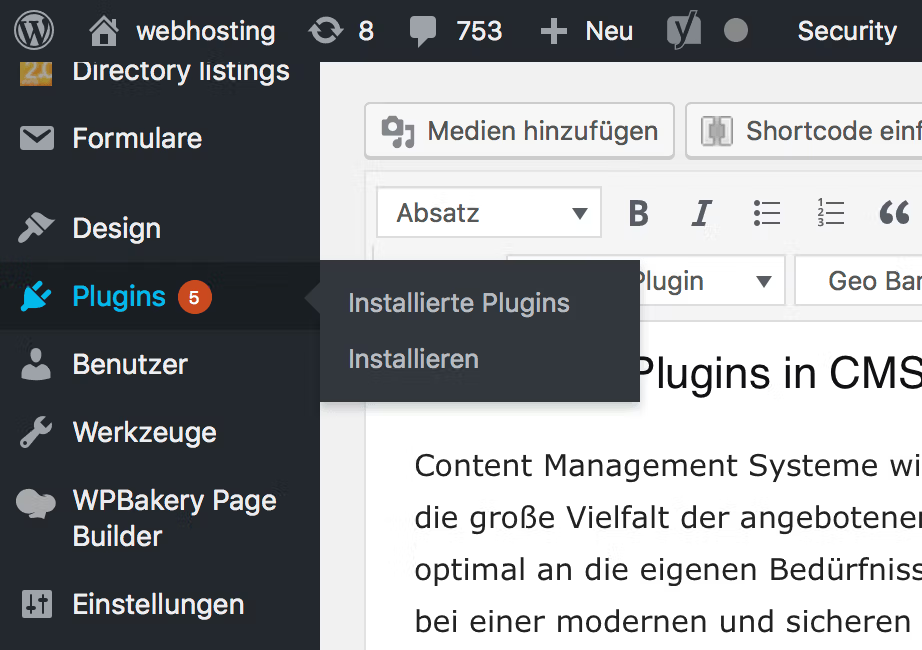

- Säännölliset ohjelmistopäivitykset: Varmista, että kaikki järjestelmät ja sovellukset ovat aina ajan tasalla, jotta tunnetut haavoittuvuudet voidaan sulkea.

- Turvallisten ohjelmointikäytäntöjen käyttö: Ohjelmiston kehittäminen turvallisuusnäkökohdat huomioon ottaen haavoittuvuuksien esiintymisen minimoimiseksi.

Yhteistyö alalla

Webhotellin tarjoajien, tietoturvatutkijoiden ja ohjelmistokehittäjien välinen yhteistyö on ratkaisevan tärkeää, jotta nollapäivähyökkäyksiä voidaan torjua tehokkaasti. Uusia uhkia ja haavoittuvuuksia koskevien tietojen jakaminen voi auttaa lyhentämään reagointiaikaa ja nopeuttaa vastatoimien kehittämistä. Alan laajuiset aloitteet ja kumppanuudet edistävät tiedon jakamista ja vahvistavat kollektiivista puolustusta verkkohyökkäyksiä vastaan. Osallistumalla turvallisuusverkostoihin ja -foorumeihin organisaatiot voivat pysyä ajan tasalla viimeisimmästä kehityksestä ja omaksua parhaita käytäntöjä.

Oikeudellinen kehys ja sääntöjen noudattaminen

Verkkopalveluntarjoajien on vastattava teknisten haasteiden lisäksi myös oikeudellisiin ja sääntelyyn liittyviin vaatimuksiin. Tietosuojalainsäädäntö, kuten Euroopan yleinen tietosuoja-asetus, edellyttää tiukkoja toimenpiteitä henkilötietojen suojaamiseksi. Tällaisten säännösten rikkominen voi johtaa suuriin sakkoihin ja maineeseen kohdistuviin vahinkoihin. Siksi on tärkeää, että web hosting -palveluntarjoajat tarkistavat ja mukauttavat jatkuvasti turvatoimiaan, myös lainsäädännön noudattamisen osalta.

Päätelmä

Nollapäivähyökkäykset ovat vakava uhka web-hosting-palveluntarjoajille ja niiden asiakkaille. Tehokas ennaltaehkäisy- ja reagointistrategia edellyttää monikerroksista lähestymistapaa, jossa yhdistyvät tekniset ratkaisut, ennakoivat turvatoimet ja tarkkaan määritellyt reagointisuunnitelmat. Jatkuvan valppauden, säännöllisten päivitysten ja kehittyneiden tietoturvatekniikoiden käyttöönoton avulla web-hosting-palveluntarjoajat voivat minimoida nollapäivähyökkäysten riskin ja varmistaa infrastruktuurinsa ja isännöimiensä verkkosivustojen turvallisuuden.

Uhkakenttä kehittyy jatkuvasti, ja web-hosting-palveluntarjoajien on pysyttävä ketterinä ja sopeutumiskykyisinä pysyäkseen mukana uusissa haasteissa. Investoimalla kehittyneisiin tietoturvaratkaisuihin, kouluttamalla henkilökuntaansa ja tekemällä tiivistä yhteistyötä kyberturvallisuusyhteisön kanssa ne voivat rakentaa vankan suojan nollapäivähyökkäyksiä vastaan ja lisätä asiakkaidensa luottamusta isännöityjen palvelujensa turvallisuuteen. Tietoturva on viime kädessä jatkuva prosessi, joka vaatii jatkuvia ponnisteluja ja mukauttamista, jotta voidaan varmistaa suojautuminen yhä kehittyneemmiltä verkkouhilta.