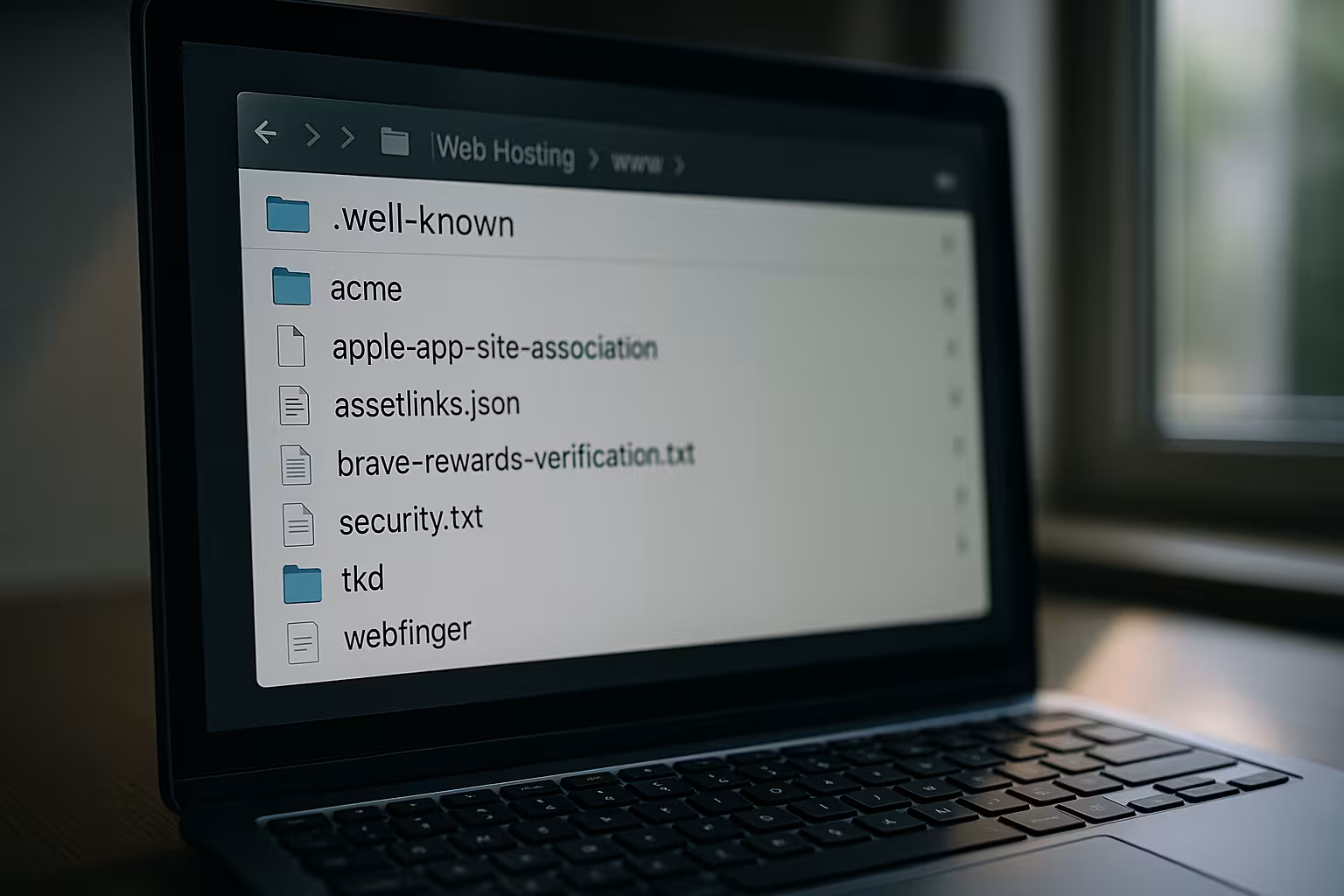

Der .well-known-kansio on olennainen osa turvallisia verkkopalveluja, ja sitä käytetään automaattiseen varmenteiden validointiin, identiteetinhallintaan ja muihin verkkoprotokolliin. Verkkosivustojen ylläpitäjät hyötyvät yksinkertaisemmasta integroinnista standardoitujen polkujen ansiosta, erityisesti SSL-varmenteiden ja automatisoitujen prosessien osalta.

Keskeiset kohdat

- Automaatio varmenneprosessit standardoitujen polkujen kautta

- Tarkastukset strukturoitujen URL-osoitteiden, kuten /.well-known/pki-validation/, kautta.

- Koneen luettavuus keskitetyt metatiedot OpenID:n tai OAuth2:n kaltaisia palveluja varten.

- Hosting-yhteensopivuus jaetulla, hallinnoidulla tai pilvipalvelulla

- Turvallisuuskäsitteet käytäntöihin perustuvien tiedostojen, kuten security.txt

Katso, miten se toimii

Der .well-known-kansio perustuu RFC 8615:n kaltaisiin määrityksiin ja varmistaa, että tietyt tiedostot ovat käytettävissä kiinteillä poluilla. Jos esimerkiksi SSL-varmenteen tarjoaja haluaa tarkistaa omistajuuden, se odottaa validointikoodin olevan osoitteessa https://deinedomain.de/.well-known/pki-validation/. Suuri etu: palveluita ei tarvitse räätälöidä tai ottaa niihin yhteyttä erikseen - tämä säästää vaivaa ja vähentää virheitä.

Tämä standardointi vahvistaa myös Yhteentoimivuus nykyaikaiset verkkoinfrastruktuurit. Kutsutut palvelut vetävät konfiguraatiota tai metatietoja itsenäisesti. Tämä tarkoittaa, että tietoturvaa, sovelluslinkkejä tai pääsynvalvontaa koskevat integraatiot toimivat automaattisesti - edellyttäen, että kansio on määritetty oikein.

Sijoittaminen on edelleen tärkeä seikka: kansio on sijoitettava verkkotilan juurihakemistoon, esimerkiksi osoitteeseen /public_html/ tai /htdocs/.

Tunnettujen polkujen taustalla olevien mekanismien paremman ymmärtämisen kannalta on hyödyllistä selvittää erilaisten verkkopalvelinkonfiguraatioiden merkitystä. Olipa kyseessä Apache, NGINX tai IIS - keskeiset tekijät, kuten uudelleenkirjoitussäännöt ja käyttöoikeudet, ovat ratkaisevassa asemassa. Esimerkiksi Apachessa .htaccess-tiedostolla voidaan varmistaa, että pyynnöt, jotka kohdistuvat osoitteeseen .well-known ei ohjata tai estetä tahattomasti. NGINX:ssä taas koko palvelimen laajuiset konfigurointilohkot määritellään usein pääkonfigurointitiedostossa tai virtuaalisissa isäntätiedostoissa, jotka säätelevät sujuvaa pääsyä hakemistoon. Tämän vuoksi on sitäkin tärkeämpää pitää silmällä vastaavia palvelinlokeja, sillä sieltä voi löytyä virheilmoituksia, jos esimerkiksi tahaton uudelleenohjaus tekee tiedostoista saavuttamattomissa olevia.

Sivuston tavallisen sisällön selkeä erottaminen toisistaan on erityisen hyödyllistä, kun käytetään .well-known-hakemistoa. Palvelut ja protokollat voivat luottaa siihen, että validointi- tai löydettävyystiedostot ovat saatavilla määritellyssä muodossa. Samalla minimoit riskin, että oma sisältö törmää validointiprosessiin. Hakukoneet eivät yleensä myöskään indeksoi aktiivisesti .well-known-hakemistoa, mikä voi olla etu tietoturvan kannalta tärkeille tiedoille. Sinun on kuitenkin syytä olla tietoinen siitä, että jotkin skannerit tai indeksoijat hakeutuvat tähän kansioon keräämään arvokasta metatietoa, minkä vuoksi puhdas kokoonpano on erityisen tärkeää.

Tyypillisiä käytännön sovelluskohteita

Verkkosivuston ylläpitäjien jokapäiväisessä elämässä .well-known-kansiota tarvitaan useissa prosesseissa. Vaihteluväli ulottuu SSL-varmennuksesta oikeudellisten tietojen tallentamiseen.

Yleisimpiä käyttötapauksia ovat

- SSL-validointiLet's Encrypt tai muut varmentajat pyytävät tiedostoa, jonka hash on hakemistossa /.well-known/acme-challenge/.

- TurvallisuusohjeetTiedostot kuten

/.well-known/security.txtMääritä yhteyshenkilö vaaratilanteiden hallintaa varten - IdentiteettipalvelutOpenID Connect odottaa standardoituja löytöasiakirjoja kiinteissä paikoissa.

- Sovellusten integrointiMobiilisovellukset (Android, Apple) vahvistavat verkkotunnuksen omistajuuden universaaleja linkkejä varten.

- TietosuojarekisteriEritelmät käyttävät keskitettyjä polkuja GDPR:n mukaisten yhteyspisteiden julkistamiseen.

On myös erityistapauksia, joissa yritykset tai laitokset määrittelevät omia lisämerkintöjä .well-known-hakemistoon tehdäkseen sisäisistä ohjeista tai käyttöoikeuksista koneellisesti luettavia. OAuth2-palvelimet ja muut valtuutuspalvelut hyötyvät myös yhtenäisistä löytöpisteistä, jotka voivat sisältää kaikki tarvittavat tiedot tunnisteiden päätepisteistä tai salausmenetelmistä. Tämä ei ainoastaan yksinkertaista uusien sovellusten käyttöönottoprosessia, vaan luo myös selkeyttä siitä, mitkä palvelut ovat luotettavia ja mitä käytäntöjä sovelletaan.

Myös omat sovellukset tulevat yhä useammin käyttöön. Suuret ohjelmisto- tai verkkoyritykset käyttävät kansiokonseptia esimerkiksi lisenssin aitouden tarkistamiseen tai tietyn asennuksen tilan seurantaan. Tämä voidaan tehdä yksinkertaisten JSON-tiedostojen tai kehittyneiden kehysten avulla, jotka päivittyvät automaattisesti, kun palveluntarjoaja määrittelee uusia vaatimuksia. Ne, jotka haluavat käyttää .well-known kansio voi lisätä tällaisia integraatioita saumattomasti milloin tahansa häiritsemättä kokonaisjärjestelmää.

Hakemiston määrittäminen vaihe vaiheelta

Olipa hosting-pakettisi kanssa Plesk tai muu palveluntarjoaja on käynnissä - .well-known-kansion luominen on yksinkertaista ja samalla tehokasta. Voit luoda kansion FTP:n, SFTP:n tai hosting-hallintapaneelin tiedostonhallinnan kautta. Kansion nimi on täsmälleen .well-known pisteillä ja pienillä kirjaimilla.

Oikea rakenne näyttää tältä:

| Polku | Käyttö |

|---|---|

| /.well-known/pki-validation/ | Verkkotunnuksen vahvistus SSL-varmenteita varten |

| /.well-known/acme-challenge/ | Let's Encrypt -vahvistus |

| /.well-known/security.txt | Julkaise turvallisuusyhteyshenkilö |

| /.well-known/oauth-authorisation-server | OAuth2-havainto sovellusrajapintoja varten |

On myös tärkeää, että käyttöoikeudet asetetaan vähintään arvoon 755 - muutoin tiedostot jäävät näkymättömiin. URL-osoitteiden on oltava julkisesti saatavilla. Yksinkertainen selaintesti näyttää, onko tiedostoon todella pääsy ulkopuolelta.

Edistyneemmissä projekteissa voi olla suositeltavaa hallita rinnakkain useita validointi- tai konfigurointitiedostoja yhden tiedoston sijasta. Erityisesti suuremmissa projekteissa, jotka yhdistävät useita alaverkkoja ja palveluita, on yleistä, että tiedosto /.well-known kansioita on olemassa, jotta varmennukset voidaan erottaa toisistaan selkeästi. Näin yrityksen eri tiimit voivat työskennellä itsenäisesti joutumatta toistensa tielle. Selkeä dokumentaatio siitä, mikä tiedosto on missäkin alikansiossa, on kuitenkin olennaisen tärkeää, jotta sekaannuksilta vältytään myöhemmin.

Monissa tapauksissa hosting- tai palvelimen hallintatyökalut, kuten cPanel, Plesk tai ISPConfig, tukevat jo kansion tarjoamista natiivisti. Joskus SSL-asetus Let's Encryptin avulla luo automaattisesti tiedoston .well-known kansio luodaan heti, kun automaattinen uusintatoiminto aktivoidaan. On kuitenkin suositeltavaa tarkistaa kansio ja sen sisältö säännöllisesti sen varmistamiseksi, ettei linkkejä puutu. Mahdollisten virhelähteiden valaiseminen säästää myöhemmiltä hankaluuksilta arjessa - varsinkin jos varmenteiden uusiminen on automatisoitu ja tarkistat niitä harvoin aktiivisesti.

WordPress ja piilotettujen kansioiden käsittely

Kun käytän WordPressiä, .well-known-kansio on joskus ristiriidassa .htaccess-tiedostossa olevien uudelleenkirjoitussääntöjen kanssa. Nämä estävät pyyntöjen ohjautumisen kansioon. Tämän käytöksen kiertämiseksi suosittelen lisäämään .htaccess-tiedostoon pätkän, joka nimenomaisesti sallii pääsyn tiedostoon /.well-known.

Vaihtoehtoisesti voit käyttää lisäosaa, joka tarjoaa automaattisesti Well-Known-liitännät. Tämä on erityisen hyödyllistä Aseta ilmainen SSL-sertifikaatti WordPressille. Tämä tarkoittaa, että verkkotunnuksen validointi tapahtuu automaattisesti taustalla.

Erityisesti WordPressin kohdalla on kuitenkin muitakin näkökohtia, jotka on otettava huomioon, kun .well-known käytetään. Lukuisat lisäosat toimivat omilla URL-osoitteiden uudelleenkirjoitussäännöillään. Esimerkiksi SEO-lisäosa voi päättää, ovatko tietyt polut indeksoitavissa. Tietoturvaliitännäinen taas voi asettaa tiukempia rajoituksia järjestelmäkansioille. Siksi on hyvä käytäntö suorittaa aika ajoin manuaalinen "terveystarkastus" ja tarkistaa, miten WordPress ja sen laajennukset täyttävät .well-known hakemisto. Tämä pätee erityisesti päivitysten jälkeen, jolloin uudet turvatoiminnot voivat tulla automaattisesti voimaan.

Lisäksi saatat kohdata odottamattomia ongelmia WordPressin monisivustoasennuksissa, koska jokainen sivusto käyttää omia uudelleenkirjoitussääntöjään. Tällaisessa asennuksessa on suositeltavaa käyttää keskitettyä sijaintia .well-known kansioon ja säädä määrityksiä tai vastaavia vain siellä. Tämä estää yksittäisiä alasivustoja estämästä pääsyä. Kaikki, jotka pitävät automatisoituja sertifiointeja tai vastaavia palveluja erittäin tärkeinä, voivat hyötyä tästä selkeästä rakenteesta valtavasti.

Turvallisuusongelmat ja kompastumisvaarat

Koska .well-known-kansio on julkisesti saatavilla, sinne olisi tallennettava vain toiminnallisia eikä arkaluonteisia tietoja. Muussa tapauksessa mahdollinen hyökkääjä voi tehdä johtopäätöksiä käytetyistä palveluista. Neuvon sinua erityisesti tallentamaan sinne vain juuri ne tiedostot, joita tarvitset.

Yleinen virhe on myös itse palvelimen konfiguraatiossa. Uudelleenkirjoitussäännöt, uudelleenohjaukset tai valtuutusasetukset voivat tahattomasti estää pääsyn yksittäisiin polkuihin. Tämä aiheuttaa esimerkiksi varmenteen validoinnin epäonnistumisen, mikä on erityisen ärsyttävää automaattisten prosessien, kuten automaattisen uusimisen, kannalta.

Toinen seikka koskee turvallisuutta mahdollisen manipuloinnin suhteen. Vaikka riski siitä, että joku manipuloi suoraan tiedostoja, jotka ovat .well-known hakemistoon, mutta sinun on aina varmistettava, että käyttöoikeuksia (CHMOD) ei ole asetettu arvoon 777 tai vastaaviin asetuksiin. Kannattaa myös vilkaista lokitiedostoja epätavallisten käyttökertojen tunnistamiseksi. Hyökkääjät voivat yrittää tallentaa väärennettyjä validointitiedostoja esimerkiksi lunastaakseen verkkotunnuksen omiin tarkoituksiinsa. Palvelinohjelmiston säännölliset tarkistukset ja päivitykset minimoivat tämän riskin.

Etenkin jaetuissa hosting-ympäristöissä, joissa monet käyttäjät käyttävät samaa fyysistä palvelinta, pienillä virheellisillä määrityksillä voi olla vakavia seurauksia. Jos siis huomaat, että varmenteita ei voi uusia tai vahvistukset epäonnistuvat jatkuvasti, ota yhteyttä hosting-palveluntarjoajasi tukitiimiin. He voivat usein nopeasti selvittää, onko käytössä palvelinpuolen suojausmekanismeja, jotka estävät pääsyn piilotettuihin kansioihin. Jotkut palveluntarjoajat jopa sallivat .well-known-kansion käsittelyn HTTP-otsakkeessa pääsyn kannalta merkityksellisenä hakemistona, jotta mikään globaali sääntö ei estä sitä.

Lisätyökalut ja parhaat käytännöt

Jos käytät nykyaikaista hosting-palvelua, kuten Webhoster.de:tä, yhteys Let's Encryptiin tai muihin varmentajiin on automaattinen. Tarvittaessa manuaalinen asennus voi silti auttaa, esimerkiksi jos käytät ulkoista varmenteen tarjoajaa.

Tällaisissa tilanteissa turvallisesti strukturoitu SSL-asennusopas hyödyllinen. Se näyttää polut, selittää tiedostonimet ja helpottaa kaikkien instanssien vuorovaikutuksen hallintaa. Työkalut, kuten curl, wget tai selainlaajennukset, auttavat testaamaan saavutettavia polkuja.

Jatkuvan integroinnin ja jatkuvan käyttöönoton ympäristöissä (CI/CD) työskenteleville kehittäjille .well-known-ominaisuuksien integrointi rakennusputkeen on erityisen arvokasta. Jokaisen käyttöönoton yhteydessä voit tarkistaa automaattisesti, ovatko kaikki tarvittavat validointitiedostot edelleen ajan tasalla ja onko polut asetettu oikein. Näin estetään se, että tietoturvainfrastruktuuri halvaantuu tahattomasti onnistuneesta ohjelmistopäivityksestä huolimatta. Erityiset skriptit tai liitännäiset yleisimpiin CI/CD-järjestelmiin, kuten Jenkins, GitLab CI tai GitHub Actions, helpottavat näiden prosessien automatisointia ja dokumentointia.

On myös hyödyllistä käyttää tiettyjä mittareita tai valvontaratkaisuja, jotka tarkkailevat .well-known-hakemiston tilaa. Työkalut, kuten UptimeRobot, Nagios tai Prometheus, voivat suunnata kyselyt nimenomaan kansiossa oleviin tiedostoihin ja hälyttää, jos niihin ei yhtäkkiä enää pääse käsiksi. Tämä takaa nopean vasteajan esimerkiksi silloin, kun virheellinen käyttöönotto, palomuurin muutos tai vanhentunut varmenne estää pääsyn. Oikea-aikainen reagointi säästää usein aikaa vievältä vianetsinnältä.

Tunnettujen polkujen tulevaisuus

.well-known-hakemiston merkitys kasvaa jatkuvasti. Uusien protokollien lisäksi myös IoT-ympäristön laitteet käyttävät standardoituja hakupolkuja. Esimerkiksi sovellusrajapinnat, älylaitteet tai pilvipalvelut pyytävät dynaamisesti tietoturva- tai asetustietoja verkkopalvelimilta.

Löytöprotokollat voidaan integroida tehokkaasti tämän kansion kautta myös digitaalisten identiteettien, Web3- tai lohkoketjusovellusten alalla. Esimerkiksi hajautetut identiteettialustat tarjoavat yhteyspolkuja .well-known-kansion kautta.

On käymässä selväksi, että .well-known-käsite ei rajoitu enää vain selaimiin ja klassisiin verkkopalvelimiin. Yhä useammat mobiilisovellukset, kehykset ja alustat määrittelevät omia resurssejaan, joita voidaan käyttää tämän erityisen polun kautta. Tämä edistää yhteentoimivuutta nopeasti kasvavassa teknologiamaailmassa. Suuntaus on, että ohjelmistot eivät enää luota yhteen ainoaan protokollaan tai rakenteeseen, vaan tukevat joustavasti useita vaihtoehtoja. Verkkosivujen ylläpitäjille tämä tekee selväksi, että .well-known-hakemisto ei ole kapea-alainen aihe vaan strategisesti tärkeä osa nykyaikaista verkkopalvelua.

Uusia parhaita käytäntöjä on myös kehittymässä Well-Known URI:n ympärille. RFC-standardeja laajennetaan säännöllisin väliajoin uusien skenaarioiden mahdollistamiseksi. Jännittävää on se, että yhteisö työskentelee aktiivisesti uusien eritelmien parissa foorumeilla ja Git-tietovarastoissa. Ne, jotka saavat tietoa varhaisessa vaiheessa, voivat ottaa innovaatiot käyttöön nopeammin ja varmistaa näin kilpailuetua. Joissain tapauksissa on jopa mahdollista kartoittaa omia yritysstandardeja .tunnetuilla poluilla ja myöhemmin vakiinnuttaa ne laajemmassa mittakaavassa, jos ne osoittautuvat hyväksi käytännössä.

On myös mahdollista, että .well-known-kansion rooli kehittyy kohti automaattista "kättelyprosessia" laitteiden ja palvelimien välillä. Esimerkiksi älykodit tai autonomiset ajoneuvot voisivat tulevaisuudessa vaihtaa metatietoja yhteyden muodostamisen yhteydessä. Tietoturvatutkijat työskentelevät jo sellaisten protokollien parissa, joissa pining-tiedot (esimerkiksi HSTS- tai varmenteen pining-tiedot) voidaan kysyä määriteltyjen Well-Known-URL-osoitteiden kautta. Näin aikaansaatu standardointi luo samalla selkeyttä ja korkeaa turvallisuustasoa ilman, että käyttäjien tarvitsee käsitellä asiaa manuaalisesti.

Loppupäätelmä: lisäarvoa tuova standardointi

Der .well-known-kansio toimii nykyään enemmän kuin koskaan nykyaikaisena avaimena automatisoituihin verkkoprosesseihin. Se on luotettava rajapinta varmenteille, API-yhteydelle tai turvaviesteille. Oikea sijoitus palvelintasolla ja johdonmukainen pääsy HTTPS:n kautta ovat edelleen tärkeitä.

Minulle tämän kansion perustaminen on yksi ensimmäisistä asioista, jotka on tehtävä, kun käynnistän verkkosivuston. Se on tehokas, standardoitu, välttämätön - ja helppo hallita. Kun hosting, ohjelmistot ja tietoturva kietoutuvat yhteen, .well-known-kansio muodostaa rajapinnan ihmisten ja koneiden välille.