Végre spammentesen élhetsz. Ez alapvetően csak egy professzionális védelmi rendszerrel lehetséges, amely elemzi a leveleket, és minden rendelkezésre álló lehetőséget kihasznál, hogy megakadályozza a saját domainnel való visszaélést spam küldésére.

Ezt például egy spamvédelmi átjáróval lehet megtenni.

Még ma is sok olyan szolgáltató van, aki nem védi az ügyféldomainek e-mailjeit. Rendszerint csak a domain MX rekordja van beállítva a szerveren, hogy az ügyfél a tartományon keresztül is kaphasson e-maileket.

Ez számos veszélyt rejt magában. Mert az eMialsystem nagyon könnyen manipulálható. Lehetőség van egyszerűen meghamisítani a feladó nevét. Bármilyen domainnév alatt küldhet e-mailt. Ha a domain tulajdonosa nem védekezett ez ellen, akkor valaki más is küldhet e-maileket a nevében. Legrosszabb esetben a válaszok visszakerülnek a domain tulajdonosához.

Ennek nem kell így lennie. Néhány kattintással a domain jól védett az ilyen dolgoktól.

SPF rekord

A Feladói irányelvek kerete (SPF) az egyik olyan módszer, amelyet a feladói tartomány hamisítás elleni védelmére használnak. A névkiszolgáló SPF-bejegyzése hitelesíti azokat az e-mail-kiszolgálókat, amelyeknek engedélyezik az e-mailek küldését erről a tartományról.

A webhosting.de esetében ez például a TXT-bejegyzésben megadott levelezőszerverek:

"v=spf1 mx a:spamschutz.webhoster.de a:spamschutz2.webhoster.de a:spamschutz3.webhoster.de a:spamschutz4.webhoster.de -all"

Ezennel engedélyezzük, hogy a spamschutz.webhoster.de stb. szerverek A rekordjai, valamint maga a domain MX rekordja engedélyezett legyen a küldésre.

Fontos: Egy SPF-bejegyzést a RFC 7208 elavulttá vált. Az SPF-bejegyzés egyszerűen egy TXT-bejegyzésként van definiálva a tartományban.

A -all tiltjuk a más szervereken keresztül történő küldést.

Az SPF rekordot ellenőrző szolgáltató ekkor nem fogadja el az e-mailt, vagy spamgyanúsnak jelöli.

DKIM rekord

Az e-mail feladó hitelességének ellenőrzéséhez egy olyan azonosító protokollt kell használni, mint a DomainKeys a Yahoo-tól szükséges.

Maga az e-mail digitális aláírással van ellátva, amelyet a címzett e-mail szervere a DNS-ben elérhető nyilvános kulcs segítségével ellenőrizhet.

Most már többféleképpen lehet meghatározni az egészet. Ez történhet a kiszolgálón. A oldalon. Plesk Ide azonban telepíteni kell egy olyan szkriptet, amely a kulcsot helyben tárolja, vagy a Plesk DNS-kiszolgálót kell használnia.

Ha a vezérlőpanel nem kínálja ezt a lehetőséget, akkor egyszerűen használhat egy spamvédelmi átjárót. Itt közvetlenül aláírást is hozzáadhat minden hitelesített kimenő e-mailhez.

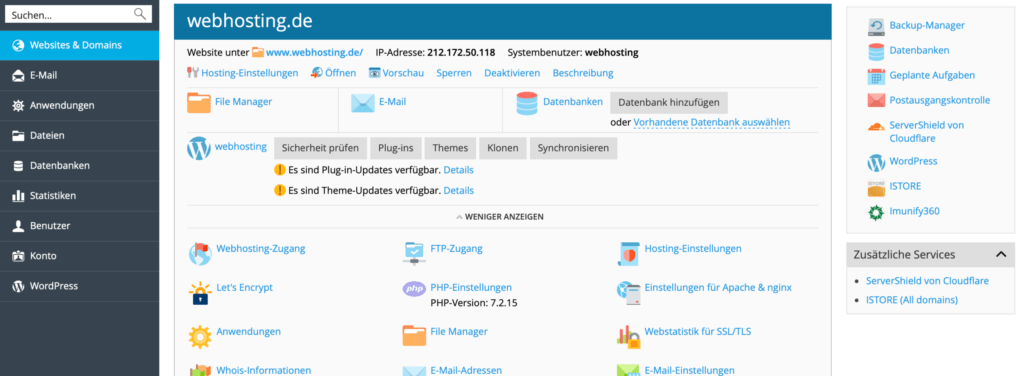

A szolgáltató ISTORE-ja esetén webhoster.com ez így megy:

A Plesk menüben egyszerűen válassza ki a megfelelő tartományt, majd kattintson a jobb oldalon az ISTORE gombra.

Válassza ki a megfelelő tartományt az iStore-hoz való hozzáféréshez.

Most ellenőrizze, hogy a tartományt védi-e a spamvédelmi átjáró.

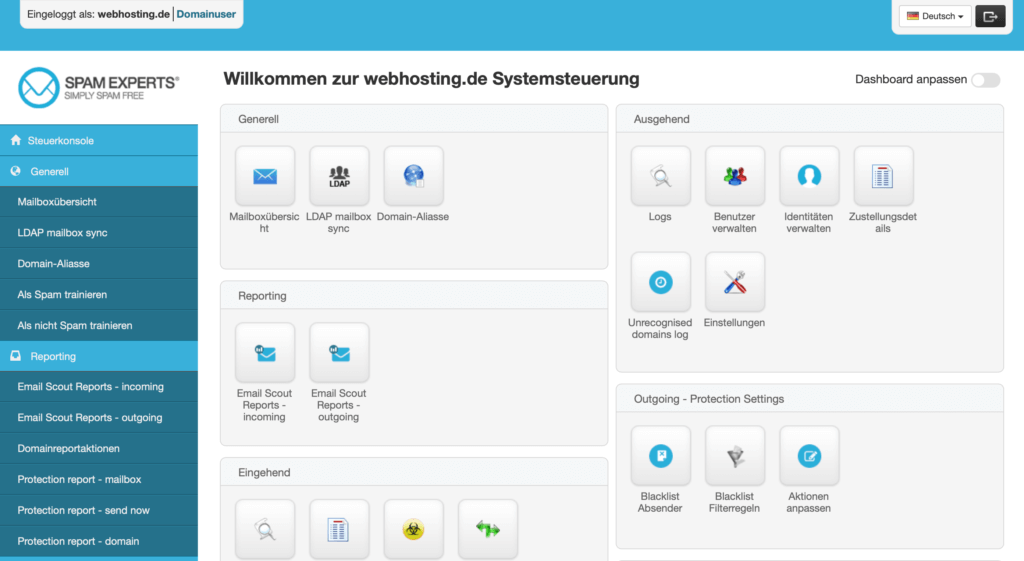

Az állapot Védett megerősíti, hogy a tartomány elérhető a spamvédelmi átjáróban. Most jobb klikk a Kezelés a Spam szűrő panelben és kezelje a tartományt a főmenüben.

A spamvédelmi átjáró főmenüjében mostantól egyszerűen rákattinthat a bal oldali menüben a A címről a címen. DKIM a bejegyzés generátorának elindításához.

A DKIM-bejegyzéssel a kulcsot a spamvédelmi átjáró tárolja, és megjelenik a nyilvános kulcs, amelyet egyszerűen hozzáad a névkiszolgálóhoz TXT-bejegyzésként.

Ha az SPF-bejegyzés még nincs beállítva, az is megjeleníthető.

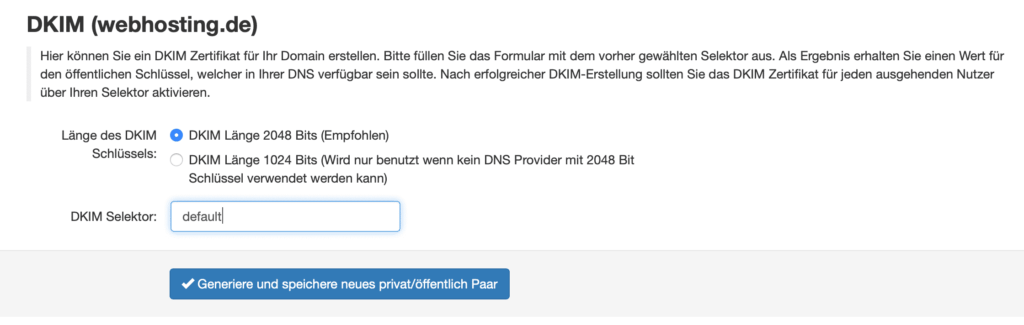

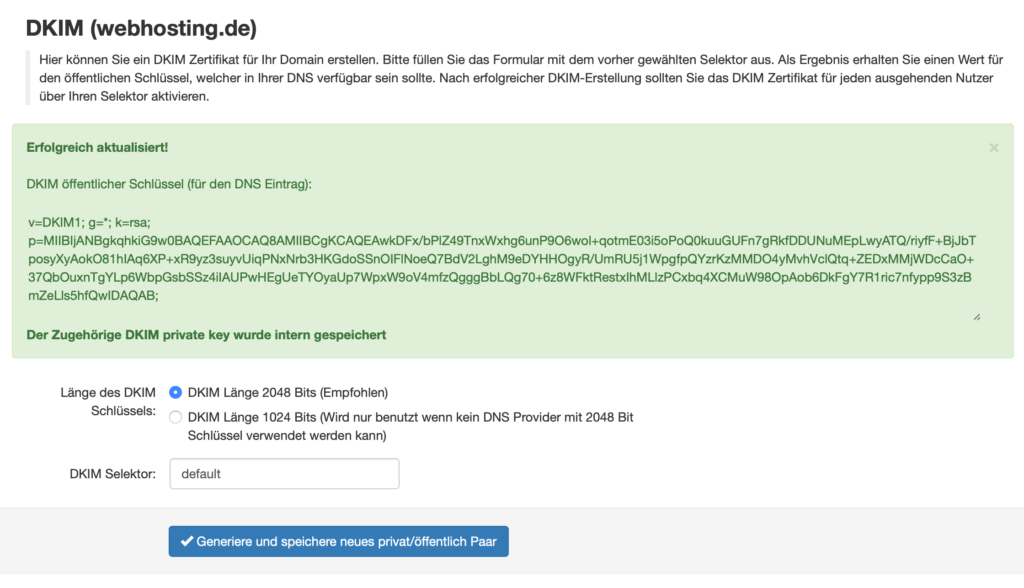

DKIM generálása

Szelektorként használjuk itt alapértelmezett. Nem igazán számít. A legtöbb rendszer azonban az alapértelmezettet használja. A rendszer megváltoztatása esetén nem mindig kell mindent kiigazítani.

A nyilvános kulcs most már megjelenik, és könnyen hozzáadható a névkiszolgálóhoz.

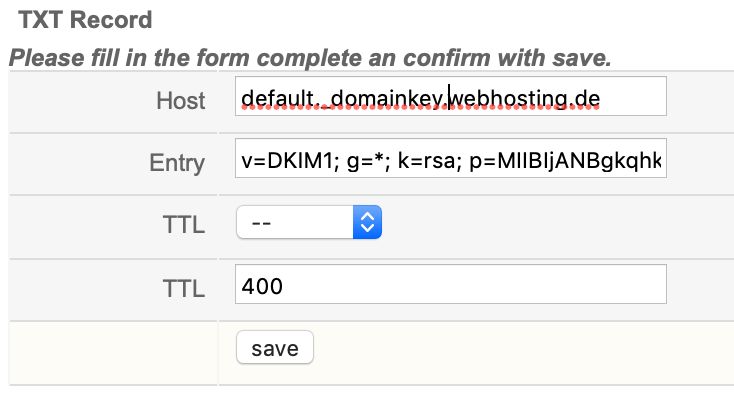

DNS-bejegyzés beállítása

Fontos a default._domainkey.webhosting.de host bejegyzés a rendszer által generált értékkel. A TTL idő tetszőlegesen beállítható. Általában itt semmi sem változik ilyen gyorsan. 400 másodperc is jó.

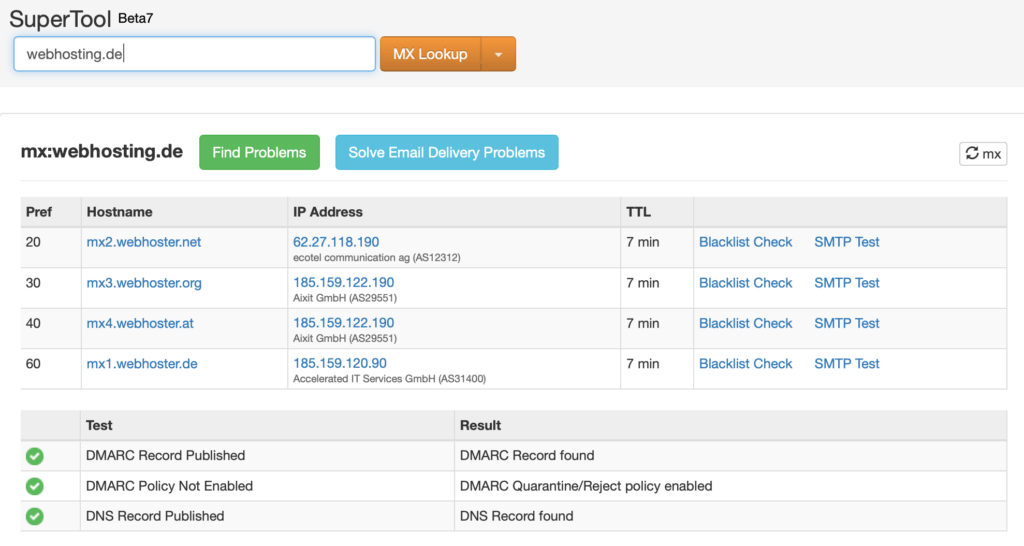

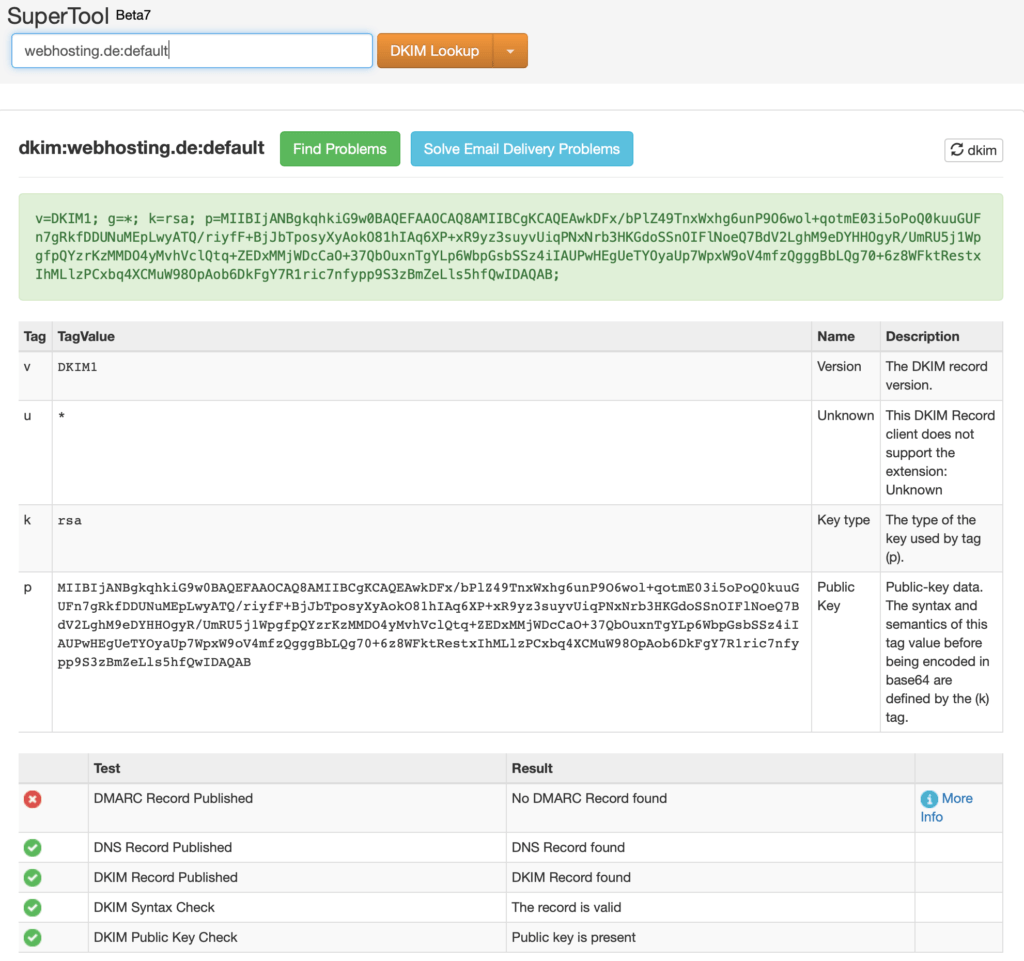

DKIM-ellenőrzés mxtoolbox-szal

A most beállított bejegyzés könnyen törölhető a mxtoolbox csekk. A program azonnal jelzi, hogy minden rendben van-e.

Amint láthatjuk, a DKIM bejegyzés már elérhető, azonban megjelenik, hogy DMARC bejegyzés még nincs. Természetesen ezt azonnal meg akarjuk változtatni, és egyszerűen beállítunk egy megfelelő DMARC-bejegyzést.

DMARC bejegyzés hozzáadása

Egy harmadik védelmi mechanizmus az e-mailek számára. A Tartományalapú üzenethitelesítés, jelentéstétel és megfelelőség (DMARC) Rendszer.

Ezzel kiegészülnek a már beállított SPF- és DKIM-bejegyzések. Az SPF arra szolgál, hogy megmondja, mely levelezőszerverek küldhetnek leveleket a tartományból. A DKIM ellenőrzi, hogy a levél a feladótól származik. A DMARC segítségével a tartomány tulajdonosa most már ajánlásokat adhat a fogadó szervernek, hogy mit tegyen az e-maillel, ha az SPF vagy a DKIM hibás. Ezután az e-mailt általában természetesen elutasítják.

Kellemes mellékhatás a jelentéstétel. A bejegyzéssel létrehozhat egy eMail cím amelyre a levelezőszerver jelentéseket küld. Ebben a kontextusban van értelme egy jelentési szolgáltatás használatának. Ezt kínálja például az mxtoolbox vagy más szolgáltatás is. Az e-maillel való visszaélés esetén így nagyon gyorsan lehet intézkedni.

A DMARC rekordot DMARC rekordgenerátorral lehet létrehozni.

Ha minden megfelelően van beállítva, akkor a levélhasználatot elutasításra állíthatja.

Ebben az első példában az ajánlás SPF- vagy DKIM-hiba esetén nincs, így csak jelentés készül. Mivel mindig mindent jól csinálunk, a bejegyzést ezután közvetlenül is beállíthatjuk, hogy elutasítani megváltoztatható.

A domain beállítások végső ellenőrzése

A beállítások optimalizálása után ismét az mxtoolboxot használjuk a bejegyzések ellenőrzésére.