Pokażę ci krok po kroku, jak używać baza danych all-inkl dostęp dla phpMyAdmin, HeidiSQL i bezpośrednich połączeń MySQL. Pozwala to skonfigurować loginy, uprawnienia i kopie zapasowe w uporządkowany sposób, uniknąć błędów dostępu i zwiększyć wydajność. Bezpieczeństwo danych.

Punkty centralne

Zanim zacznę, podsumuję najważniejsze cele, abyś mógł wszystko śledzić. Najpierw konfiguruję bazy danych w KAS i zapisuję wszystkie dane dostępu w bezpiecznej lokalizacji. Następnie aktywuję phpMyAdmin, testuję logowanie i definiuję jasne prawa. W przypadku dostępu zdalnego ograniczam autoryzację do określonych adresów IP i używam bezpiecznych haseł. Na koniec konfiguruję prostą strategię tworzenia kopii zapasowych i optymalizuję zapytania pod kątem Wydajność i stabilność.

- Konfiguracja KASPrawidłowe utworzenie bazy danych, użytkownika i hasła

- phpMyAdminLogowanie, eksport/import, obsługa tabel

- HeidiSQLDostęp zewnętrzny, duże kopie zapasowe

- Wersje IPBezpieczny dostęp w ukierunkowany sposób

- Kopie zapasoweTwórz i testuj regularnie

Sprawdź wymagania wstępne w ALL-INKL KAS

Najpierw tworzę nową bazę danych w KAS i przypisuję unikalny Nazwy bez znaków specjalnych. Następnie tworzę użytkownika bazy danych i wybieram silne hasło składające się z długich, losowych znaków. Zapisuję wszystkie szczegóły w menedżerze haseł, aby później mieć do nich szybki dostęp i niczego nie zapomnieć. Do szybkiego przeglądu używam kompaktowego MySQL-Guide z podstawowymi krokami. W ten sposób utrzymuję bazę w czystości i zapewniam brak błędów. Start.

Odnotowuję również nazwę hosta, port i przypisaną nazwę bazy danych z KAS natychmiast po utworzeniu bazy danych. W przypadku kilku projektów definiuję jasną logikę nazewnictwa (np. kundenkürzel_app_env), dzięki czemu mogę później na pierwszy rzut oka rozpoznać, do czego przeznaczona jest baza danych. Jeśli pracuje kilku członków zespołu, dodaję następujące elementy do pola KAS Komentarz krótki cel, aby uniknąć nieporozumień. Wybieram zestaw znaków od początku utf8mb4 i odpowiednią kolację (np. utf8mb4_unicode_ci lub wariant MySQL 8), aby znaki specjalne, emotikony i treści międzynarodowe działały niezawodnie. Ta podstawowa organizacja opłaca się później podczas migracji i tworzenia kopii zapasowych.

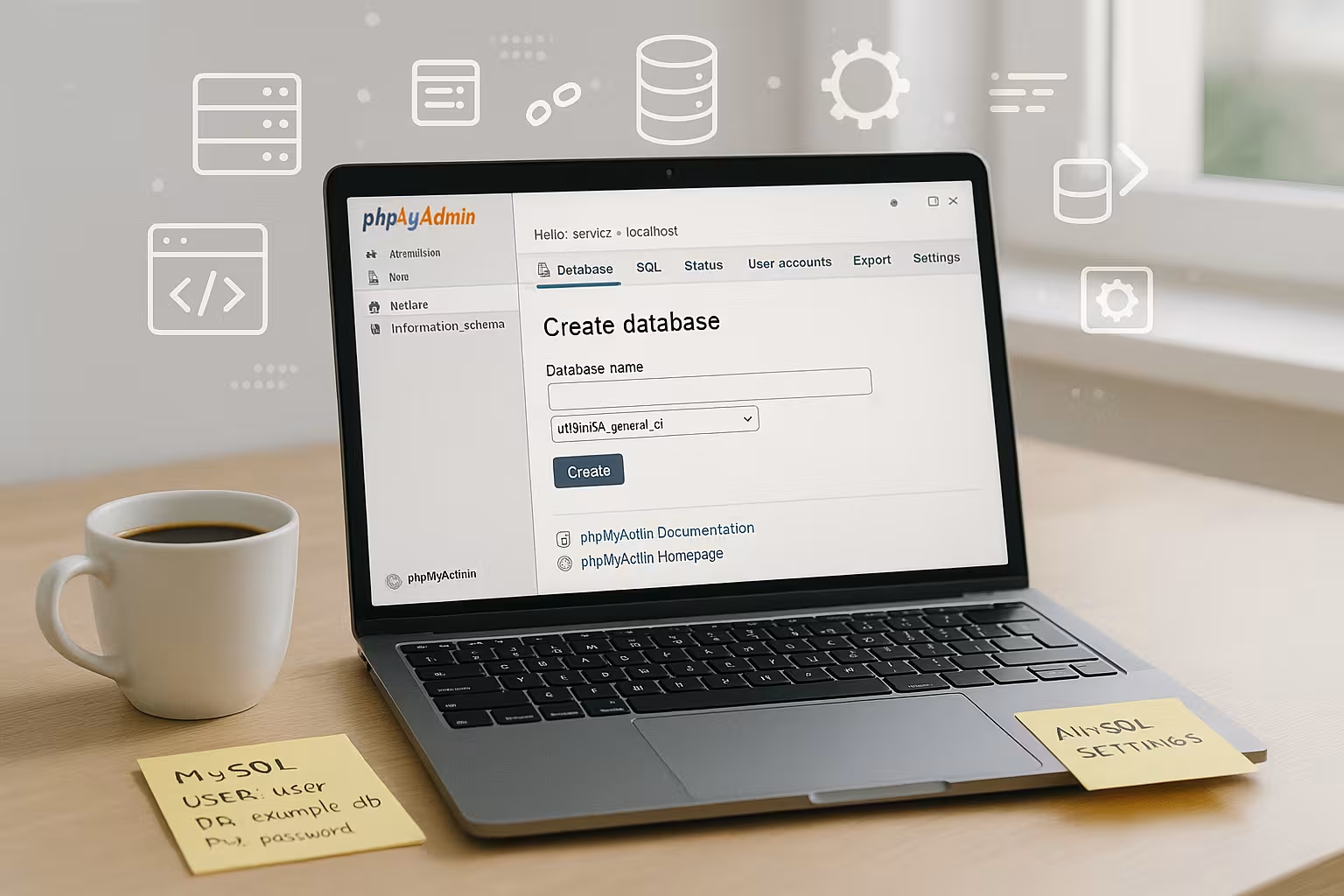

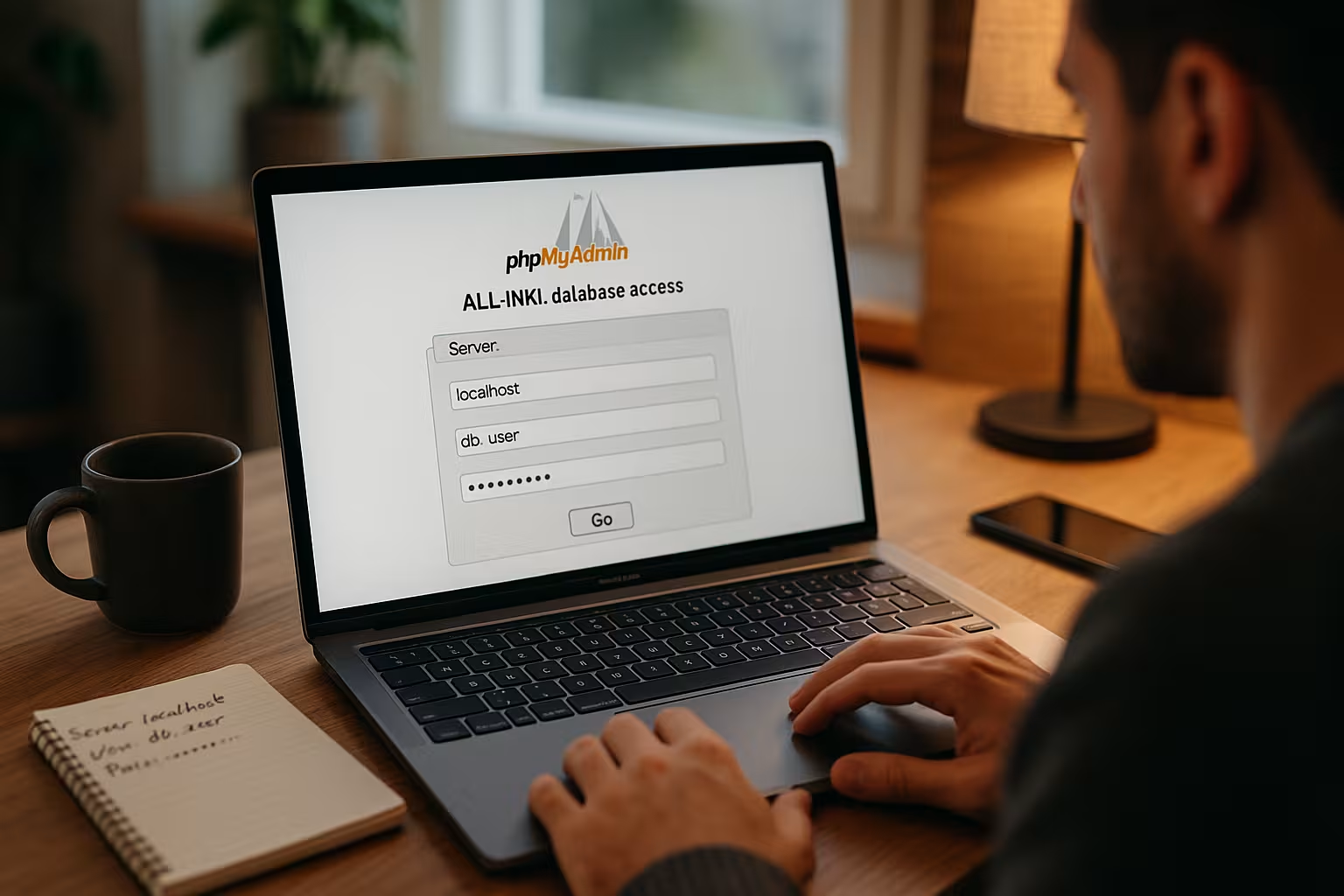

Skonfiguruj dostęp do phpMyAdmin za pomocą ALL-INKL

W KAS otwieram pozycję menu Bazy danych i klikam ikonę phpMyAdmin dla żądanego wpisu, aby otworzyć stronę logowania. Logowanie działa z nazwą użytkownika i hasłem użytkownika bazy danych, a nie z danymi dostępu do panelu hostingowego. Alternatywnie, wywołuję adres URL domeny za pomocą /mysqladmin/ i używam tam tych samych danych logowania. Po zalogowaniu mogę zobaczyć przegląd bazy danych, tworzyć tabele, zmieniać pola i sprawdzać określone rekordy danych. Pozwala mi to na przeprowadzanie konserwacji i szybkich dostosowań bezpośrednio w bazie danych. Browser bez dodatkowego oprogramowania.

Na co dzień korzystam z zakładki w phpMyAdmin Zapytanieaby przetestować częste SQL i zapisać je jako ulubione. Podczas importowania zwracam uwagę na opcje Zestaw znaków pliku oraz Import częściowyjeśli połączenie nie jest stabilne. Do wyraźnego eksportu używam Ustawienia zaawansowaneaktywować się Struktura i dane oraz DROP IF EXISTSaby przywracanie działało bez konieczności wcześniejszego opróżniania bazy danych. Jeśli relacje są ważne w aplikacji, sprawdzam opcję Widok relacji i utrzymywać spójność kluczy obcych, aby kolejne operacje usuwania i aktualizacji działały niezawodnie.

Dostęp z zewnątrz: bezpieczne ustawianie udziałów IP

Domyślnie zezwalam tylko na połączenia z samego serwera, aby żaden zewnętrzny host nie miał do niego otwartego dostępu. Jeśli chcę pracować z HeidiSQL z mojego komputera, wprowadzam mój stały adres IP w KAS w sekcji Dozwolone hosty. Do zmiany adresów używam bezpiecznej trasy przez VPN ze stałym adresem wychodzącym, a tym samym zmniejszam powierzchnię ataku. Unikam autoryzacji dla wszystkich hostów, ponieważ ta opcja stwarza niepotrzebne ryzyko. Mam otwarte drzwi dla narzędzi, ale ściśle ograniczone do Zaufanie.

Aby zachować elastyczność, przechowuję tylko tymczasowe autoryzacje i usuwam je ponownie po użyciu. Minimalizuje to możliwość ataków. Jeśli pracuję w podróży, dokumentuję aktualnie udostępniany adres IP, aby móc go później usunąć. Definiuję zasady pracy zespołowej: Każdy, kto potrzebuje dostępu, określa swoje stałe IP; unikam współdzielonych sieci WLAN lub hotspotów dla dostępu administratora. W ten sposób zapobiegam stałemu udostępnianiu szerszego zakresu adresów IP.

Podłączanie i korzystanie z HeidiSQL

Instaluję HeidiSQL na moim komputerze z systemem Windows i konfiguruję nowe połączenie z nazwą hosta, nazwą użytkownika i hasłem z KAS. Zwykle wybieram własną domenę jako host, ponieważ dostawca udostępnia instancję MySQL za jej pośrednictwem. Połączenie działa tylko wtedy, gdy zwolniłem IP w KAS i nie pracuję z innego połączenia. Lubię używać HeidiSQL do tworzenia dużych kopii zapasowych, ponieważ nie ma limitów wysyłania i pobierania dla interfejsów internetowych. Dzięki temu mogę płynnie edytować tabele, eksportować określone podzbiory i oszczędzać czas. Import.

W HeidiSQL w razie potrzeby włączam kompresję i jawnie ustawiam kodowanie znaków na utf8mb4. Podczas importowania większych zrzutów używam opcji Pakiety (rozmiar fragmentu) i tymczasowo dezaktywować sprawdzanie kluczy obcych, aby uniknąć konfliktów sekwencji. Często ustawiam to przed importem:

SET NAMES utf8mb4;

SET FOREIGN_KEY_CHECKS=0;

SET UNIQUE_CHECKS=0;

ROZPOCZĘCIE TRANSAKCJI;Po zaimportowaniu ponownie włączam kontrole i potwierdzam za pomocą :

COMMIT;

SET FOREIGN_KEY_CHECKS=1;

SET UNIQUE_CHECKS=1;Jeśli codzienne połączenia od czasu do czasu ulegają awarii, Keep-Alive w opcjach połączenia. Jeśli dostawca obsługuje TLS/SSL dla MySQL, aktywuję tę opcję w HeidiSQL i importuję certyfikat, jeśli jest to wymagane. Chroni to hasła i dane przed zapisaniem podczas przesyłania.

Kopie zapasowe i przywracanie bez frustracji

W phpMyAdmin eksportuję bazę danych za pomocą zakładki Eksport i zapisuję plik jako SQL, w razie potrzeby skompresowany. W celu importu przesyłam kopię zapasową przez Import i zapewniam prawidłowe kodowanie znaków, aby umlauty pozostały poprawne. Jeśli plik przekracza limity po stronie serwera, przełączam się na HeidiSQL i przesyłam kopię zapasową bezpośrednio z komputera do bazy danych. Przechowuję również co najmniej jedną wersję na oddzielnej pamięci poza serwerem, dzięki czemu mogę szybko zareagować w przypadku problemów. Ten przewodnik po Zapisz bazę danychdzięki czemu nie zapomnę żadnych kroków, a odzyskiwanie działa szybko.

Organizuję kopie zapasowe według jasnego schematu: project_env_YYYY-MM-DD_HHMM.sql.gz. Pozwala mi to automatycznie znaleźć ostatni odpowiedni plik. W przypadku baz danych na żywo planuję stałe okna tworzenia kopii zapasowych poza godzinami szczytu. Szyfruję również wrażliwe kopie zapasowe i przechowuję je oddzielnie od przestrzeni internetowej. Podczas przywracania najpierw testuję cały proces (import, logowanie do aplikacji, typowe funkcje) w testowej bazie danych przed nadpisaniem rzeczywistej bazy danych. Zapobiega to niespodziankom związanym z niekompatybilnymi zestawami znaków lub brakującymi uprawnieniami.

W przypadku bardzo dużych kopii zapasowych dzielę zrzuty na kilka plików (np. strukturę osobno, duże tabele dziennika/historii osobno) i importuję je jeden po drugim. Ogranicza to rozwiązywanie problemów i przyspiesza częściowe przywracanie. Dokumentuję również zależności: Najpierw dane główne, potem dane transakcyjne, a następnie dane opcjonalne, takie jak pamięci podręczne lub tabele sesji.

Analiza błędów: Sprawdzanie i naprawa tabel

Jeśli zapytania nagle wydają się powolne lub wyrzucają błędy, najpierw sprawdzam dotknięte tabele w phpMyAdmin. Wybieram je za pomocą pól wyboru, a następnie uruchamiam funkcję Repair, aby naprawić problemy z indeksem i strukturą. Jeśli to nie pomoże, sprawdzam kolację i synchronizuję ją między bazą danych a tabelami. Przed przeprowadzeniem bardziej dogłębnych interwencji tworzę świeżą kopię zapasową, aby w każdej chwili móc powrócić do ostatniej działającej wersji. W ten sposób systematycznie usuwam typowe błędy bazy danych i minimalizuję ryzyko ich wystąpienia. Awarie niski.

Używam również ANALYZE TABLE i w razie potrzeby OPTYMALIZUJ TABELĘ aby zaktualizować statystyki i uporządkować pofragmentowane tabele. Z WYJAŚNIENIE Sprawdzam problematyczne zapytania bezpośrednio w phpMyAdmin i rozpoznaję brakujące lub niewłaściwe indeksy. Tworzę małą listę kontrolną dla powtarzających się problemów: Sprawdź kolację/zestaw znaków, sprawdź pokrycie indeksów, wyczyść nieprawidłowe dane (wartości NULL/domyślne), a następnie zajmij się bardziej złożonymi konwersjami.

Prawa, role i bezpieczeństwo

Przypisuję uprawnienia zgodnie z zasadą najmniejszej autoryzacji i blokuję dostęp do zapisu, jeśli usługa go nie potrzebuje. Przechowuję dane logowania oddzielnie dla każdej aplikacji, tak aby skompromitowana aplikacja nie zagrażała wszystkim projektom. Zmieniam hasła w ustalonych odstępach czasu i zarządzam nimi w zaufanym menedżerze. Zabezpieczam również KAS logowaniem dwuskładnikowym, ponieważ dostęp do panelu może ominąć wszystkie inne mechanizmy ochrony. Te podstawowe zasady wzmacniają Obrona i zmniejszyć szkody w przypadku awarii.

Używam oddzielnych baz danych i oddzielnych użytkowników dla środowisk programistycznych, przejściowych i rzeczywistych. Pozwala mi to na czyste oddzielenie wzorców dostępu i ograniczenie sekwencji błędów. W aplikacjach nie przechowuję dostępu do bazy danych w repozytorium kodu, ale w plikach konfiguracyjnych lub zmiennych środowiskowych poza kontrolą wersji. Jeśli opuszczam zespół projektowy lub zmienia się zakres odpowiedzialności, zmieniam hasła i natychmiast usuwam udziały IP, które nie są już potrzebne.

Porównanie metod dostępu: phpMyAdmin, HeidiSQL, CLI

W zależności od zadania używam różnych narzędzi, aby zrównoważyć szybkość i wygodę. Do szybkich sprawdzeń i niewielkich eksportów zazwyczaj wystarcza mi interfejs webowy w panelu hostingowym. Jeśli chodzi o duże ilości danych lub długie eksporty, HeidiSQL na pulpicie oferuje wyraźne korzyści. Uruchamiam skrypty i automatyzację za pomocą wiersza poleceń, jeśli pozwala na to środowisko. Poniższy przegląd pomoże ci wybrać właściwy Narzędzia.

| Narzędzie | Dostęp | Mocne strony | Kiedy używać |

|---|---|---|---|

| phpMyAdmin | Browser | Szybko, wszędzie w panelu | Drobne zmiany, eksport/import, konserwacja tabel |

| HeidiSQL | Pulpit | Duże kopie zapasowe, edytor, porównania | Duże bazy danych, powtarzające się zadania administracyjne |

| CLI (mysql) | Wiersz poleceń | Może być zautomatyzowany, skryptowalny | Wdrożenia, zadania wsadowe, zadania oparte na cronie |

Optymalizacja wydajności dla baz danych ALL-INKL

Pracę nad wydajnością rozpoczynam od sprawdzenia zapytań, ponieważ nieefektywne złączenia lub brakujące indeksy kosztują najwięcej czasu. Następnie sprawdzam rozmiar tabel i czyszczę stare sesje, dzienniki lub dane rewizji. Buforowanie na poziomie aplikacji zmniejsza szczyty obciążenia, podczas gdy ukierunkowane indeksy zauważalnie zmniejszają obciążenia odczytu. Przed wprowadzeniem większych zmian mierzę czas działania, aby później móc porównać efekty i skutki uboczne. Ten przegląd zapewnia mi kompaktową kolekcję praktycznych sztuczek dla Optymalizacja bazy danychktórego używam jako listy kontrolnej.

Indeksy tworzę celowo: najpierw kolumny selektywne, do częstych filtrów i sortowania używam indeksów łączonych. W przypadku paginacji unikam kosztownych OFFSET-Warianty i, jeśli to możliwe, praca z zapytaniami zakresowymi przy użyciu ostatniej wartości klucza. Zmniejszam obciążenie zapisu za pomocą operacji wsadowych i rozsądnych limitów transakcji. W razie potrzeby przenoszę obliczenia z SQL do aplikacji lub używam warstw buforowania, aby odciążyć hotspoty. Zanim dokonam poważnych zmian w tabelach, testuję zmiany w kopii i porównuję zmierzone wartości.

Integracja z CMS i aplikacjami

W systemach WordPress lub sklepach wprowadzam nazwę, użytkownika, hasło i host bazy danych dokładnie tak, jak określiłem je w KAS. Jeśli dane są nieprawidłowe, połączenie natychmiast kończy się niepowodzeniem, a aplikacja wyświetla komunikat o błędzie. Podczas przenoszenia sprawdzam również kodowanie znaków i ścieżki domen, aby adresy URL, znaki specjalne i emotikony były wyświetlane poprawnie. Przed uruchomieniem najpierw importuję przesłane kopie zapasowe do testowej bazy danych. Zapobiega to awariom i zapewnia płynne działanie. Wdrożenia.

Host działa dla aplikacji w tej samej przestrzeni internetowej localhost zazwyczaj najbardziej stabilny. W przypadku narzędzi zewnętrznych używam domeny lub hosta określonego w KAS. W WordPressie zwracam uwagę na DB_CHARSET = utf8mb4 i pasujący DB_COLLATE-setting. Jeśli zmieniam domeny lub ścieżki, wykonuję bezpieczne wyszukiwanie/zastępowanie z serializacją, aby opcje i metadane pozostały nienaruszone. Opróżniam wtyczki pamięci podręcznej po imporcie, aby aplikacja natychmiast ładowała nowe dane z bazy danych.

Jasno definiuje zestaw znaków, sortowanie i mechanizm przechowywania

Konsekwentnie korzystam z baz danych i tabel utf8mb4aby wszystkie znaki zostały uwzględnione. Mieszane operacje (np. baza danych w utf8mb4, poszczególne tabele w latin1) często prowadzą do błędów wyświetlania. Dlatego losowo sprawdzam zawartość z umlautami lub emojis po imporcie. Jako silnik pamięci masowej preferuję InnoDB ze względu na transakcje, klucze obce i lepsze bezpieczeństwo w przypadku awarii. W przypadku starszych zrzutów konwertuję tabele MyISAM, chyba że aplikacja wymaga określonych funkcji MyISAM.

Szybkie rozwiązywanie typowych błędów połączenia

- Odmowa dostępu dla użytkownikaSprawdź użytkownika/hasło, ustaw poprawny host (localhost vs. domena), dodaj wersję IP dla dostępu zewnętrznego.

- Nie można połączyć się z serwerem MySQLIP nie zostało zwolnione lub nieprawidłowy host/port. Połączenie z innej sieci? Następnie zaktualizuj IP w KAS.

- Serwer MySQL zniknął (2006)Zbyt duży pakiet lub przekroczenie limitu czasu. Podzielony zrzut, max_allowed_packet-Przestrzegaj limitów, importuj w mniejszych blokach.

- Przekroczono limit czasu oczekiwania na blokadęBlokowanie procesów działających równolegle. Przeprowadzanie importów poza godzinami szczytu lub dostosowywanie transakcji/wielkości partii.

Projektowanie schematów i praw dla wielu projektów

Rozdzielam dane na osobne bazy danych dla każdego projektu i środowiska oraz przypisuję osobnego użytkownika z minimalnymi uprawnieniami dla każdej aplikacji. Używam oddzielnych użytkowników bez uprawnień do zapisu dla procesów tylko do odczytu (raportowanie, eksport). W ten sposób ograniczam potencjalne szkody i mogę zablokować dostęp w ukierunkowany sposób bez wpływu na inne systemy. Zmiany w schematach dokumentuję jako skrypty migracyjne, dzięki czemu mogę je w sposób powtarzalny wdrożyć z wersji staging do wersji live.

Automatyzacja i powtarzalne procesy

Tam, gdzie pozwala na to środowisko, automatyzuję regularne eksporty za pomocą skryptów lub cronjobs i konsekwentnie nazywam pliki. W procesie uwzględniam kroki testowe (hash, rozmiar, import testowy), dzięki czemu mogę ocenić jakość każdej kopii zapasowej. Przestrzegam sekwencji wdrożeń: Utwórz kopię zapasową, aktywuj tryb konserwacji, zaimportuj zmiany schematu, zmigruj dane, opróżnij pamięć podręczną, dezaktywuj tryb konserwacji. Ta dyscyplina oszczędza czas podczas wycofywania i zapobiega niespójnościom.

Monitorowanie i opieka w życiu codziennym

W phpMyAdmin używam obszarów Status oraz Procesyaby zobaczyć uruchomione zapytania. Jeśli zapytanie wyraźnie utknęło i blokuje inne, kończę je specjalnie, jeśli pozwalają na to uprawnienia. Monitoruję również wzrost dużych tabel i planuję archiwizację lub czyszczenie, zanim pamięć i czas wykonywania wymkną się spod kontroli. W aplikacji rejestruję powolne zapytania i oznaczam kandydatów do optymalizacji indeksów. Niewielka, regularna konserwacja zapobiega niezauważonemu narastaniu problemów.

Krótkie podsumowanie dla tych, którym się spieszy

Tworzę bazę danych w KAS, zabezpieczam użytkownika i hasło oraz testuję logowanie w phpMyAdmin. W przypadku dostępu zdalnego zezwalam tylko na wybrane adresy IP i używam silnych haseł. Duże eksporty i importy uruchamiam przez HeidiSQL, by ominąć limity w przeglądarce. Usuwam błędy za pomocą funkcji naprawczych i w razie potrzeby importuję aktualną kopię zapasową. Dzięki jasnym uprawnieniom, regularnym kopiom zapasowym i kilku szybkim optymalizacjom, dostęp pozostaje bezpieczny, a Wydajność stabilny.