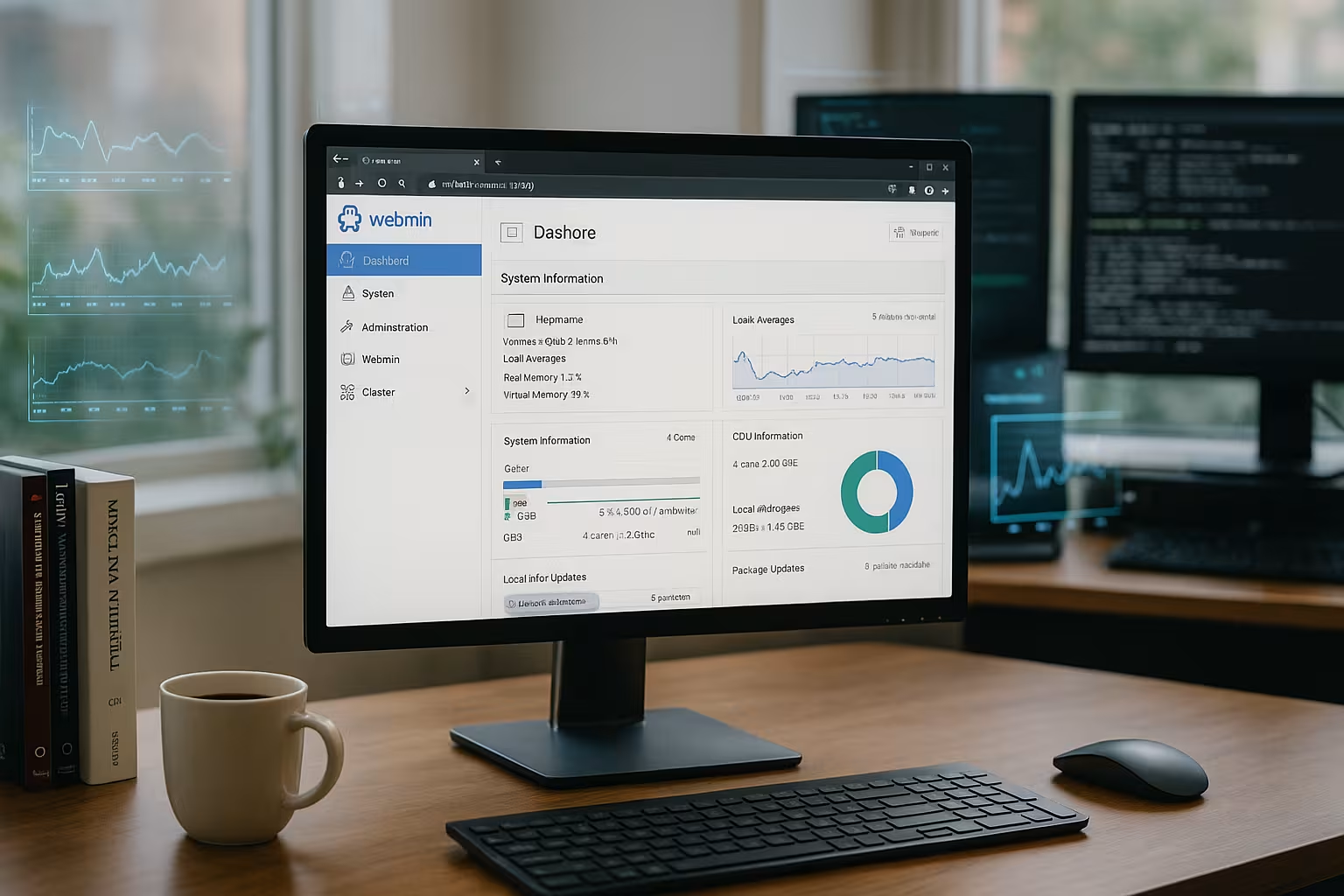

Podsumowuję administrację serwerem webmin w skrócie: Dzięki Webmin steruję serwerami Linux i Unix bezpośrednio w przeglądarce, bezpiecznie edytuję pliki systemowe za pomocą modułów i korzystam z dostępu zdalnego bez dodatkowych narzędzi. Rozwiązanie łączy Powierzchnia i pliki konfiguracyjne systemu, dzięki czemu mogę przejmować istniejące ustawienia, śledzić zmiany i efektywnie zarządzać usługami takimi jak Apache, Postfix, MySQL czy zapora sieciowa.

Punkty centralne

Klasyfikuję ten temat dla Ciebie i jasno określam najważniejsze kwestie, abyś mógł szybko zdecydować, jak wykorzystać Webmin w swoim środowisku. Poniższe punkty przedstawiają podstawowe zalety, technologię stojącą za tym rozwiązaniem oraz moje praktyczne doświadczenia z codziennego użytkowania. Omówię obsługę, bezpieczeństwo, moduły, wiele serwerów i typowe przepływy pracy. Otrzymasz przegląd bez zbędnych informacji, ale z niezbędną wiedzą do wykonywania konkretnych zadań administracyjnych. W ten sposób zbudujesz Interfejs sieciowy, która nie ogranicza Cię, ale przyspiesza powtarzające się czynności.

W skrócie:

- Modułowy Architektura: funkcje można dodawać lub usuwać w sposób ukierunkowany.

- Zdalny-Dostęp: zadania administracyjne bezpiecznie w przeglądarce, lokalnie i zdalnie.

- Bezpieczeństwo sterowanie: role, uprawnienia, SSL i filtry hostów.

- Usługi Zarządzanie: Apache, Postfix/Sendmail, MySQL/PostgreSQL.

- Kompatybilność z popularnymi dystrybucjami i istniejącymi konfiguracjami.

Czym jest Webmin? Przegląd funkcji

Kieruję Webmin Systemy podobne do Unix poprzez interfejs internetowy, bez konieczności ręcznego otwierania plików. Narzędzie współpracuje bezpośrednio ze standardowymi plikami, takimi jak /etc/passwd, /etc/group lub konfiguracje Apache, i przejmuje istniejące wpisy w sposób przejrzysty. Korzystam z przejrzystych modułów dla użytkowników, sieci, serwerów internetowych, baz danych i usług poczty elektronicznej. Oprogramowanie oparte jest na lekkim serwerze internetowym i programach CGI w Perl 5, bez egzotycznych zależności. Dzięki temu system pozostaje kompatybilny, można szybko wdrożyć i zintegrować z istniejącymi procesami administracyjnymi.

Instalacja i pierwsze kroki

Instaluję Webmin na popularnych dystrybucjach za pomocą repozytoriów lub oficjalnego pakietu i zabezpieczam dostęp bezpośrednio za pomocą SSL. Po zalogowaniu sprawdzam moduły, zakładam konto administratora z silnymi hasłami i aktywuję filtry hosta. Następnie definiuję role, aby członkowie zespołu mogli widzieć i obsługiwać tylko te obszary, które są im potrzebne. W kolejnym kroku synchronizuję usługi takie jak Apache, Postfix lub MySQL, aby konfiguracje były natychmiast poprawnie wyświetlane w interfejsie. Na koniec testuję aktualizacje, tworzę kopie zapasowe Konfiguracje i dokumentuj najważniejsze ścieżki kliknięć dla powtarzających się zadań.

Architektura modułowa i możliwość rozbudowy

Cenię sobie modułową strukturę, ponieważ mogę używać tylko tych Funkcje które naprawdę potrzebuję. Każdy moduł obejmuje obszar techniczny, odczytuje istniejące konfiguracje i niezawodnie zapisuje zmiany. Ułatwia to aktualizacje i zapobiega efektom ubocznym w przypadku późniejszego usunięcia modułów. W szczególnych przypadkach piszę własne moduły lub dostosowuję istniejące interfejsy bez ingerowania w główny system. To rozdzielenie daje mi Wolność przy obsłudze różnych ról serwerów.

Poniższa tabela przedstawia typowe zadania i odpowiednie moduły przydatne w codziennym życiu:

| Zadanie | Moduł Webmin | Plik przykładowy/usługa | Korzyści |

|---|---|---|---|

| Użytkownicy i grupy | Użytkownicy i grupy | /etc/passwd, /etc/group | Szybka obsługa kont i uprawnień |

| Serwer sieciowy | Serwer WWW Apache | httpd.conf, vHosts | Wirtualne hosty, SSL, sterowanie logami |

| Bazy danych | MySQL / PostgreSQL | mysqld, postgresql | Zarządzanie bazami danych, użytkownikami i kopiami zapasowymi |

| Postfix / Sendmail | main.cf, aliasy | Konfiguracja przekaźników, aliasów i TLS | |

| Sieć | Networking | Interfejsy, DNS, routing | Dostosuj adresy IP, bramy i wpisy DNS |

| Firewall | Zapora sieciowa Linux | iptables/nftables | Ustalanie zasad, sprawdzanie profili |

Koncepcja bezpieczeństwa i kontrola dostępu

Najpierw zabezpieczam Webmin za pomocą TLS, ograniczenia hostów i silne hasła. Następnie tworzę konta użytkowników dla administratorów, programistów i pomocy technicznej i udostępniam tylko te moduły, które są niezbędne do wykonywania zadań. Role i szczegółowość zapobiegają błędom konfiguracyjnym, ponieważ ryzykowne przełączniki nie są widoczne. W celu przeprowadzenia audytów śledzę zmiany i łączę je z logami systemowymi. W przypadku dostępu zewnętrznego wymagam dostępu VPN i aktywuję dodatkowe Limity stawek, aby spowolnić ataki.

Szczegółowe informacje na temat zarządzania użytkownikami i uprawnieniami

Tworzę struktury zespołów z Role użytkowników i ściśle rozdzielam zadania: dział operacyjny ma dostęp do usług i sieci, a dział rozwoju tylko do logów, vHostów i baz danych. Funkcje krytyczne ukrywam za pomocą uprawnień modułowych. W przypadku środowisk wrażliwych stosuję uwierzytelnianie dwuskładnikowe (TOTP) i ograniczam czas trwania sesji. Jeśli to możliwe, integruję uwierzytelnianie za pomocą PAM i mapuję uprawnienia do istniejących sudo-zasady, aby zmiany były zrozumiałe i zachowana była zasada minimalnych uprawnień. Dostęp zewnętrzny izoluję za pomocą hosta bastionowego lub VPN, aby Webmin nie był bezpośrednio narażony na zagrożenia w Internecie.

Monitorowanie i powiadomienia

W module stanu systemu konfiguruję kontrole usług, portów, procesów i zasobów oraz ustawiam wysyłanie wiadomości e-mail w przypadku przekroczenia wartości granicznych. Dla okresów wzmożonego ruchu definiuję wąskie progi i łączę kontrole z filtrami dzienników, aby szybko wykrywać nieprawidłowości. Dzięki temu wcześnie dowiaduję się o braku pamięci, przepełnionych partycjach lub zawieszonej kolejce poczty. Alarmy są krótkie i priorytetowe, aby Zmęczenie alarmem i dokumentuj, które kontrole stanowią przeszkodę dla wdrożeń.

Praktyka: typowe zadania administracyjne w codziennej pracy

Zaczynam dzień od spojrzenia na Usługi, zasoby i logi w panelu kontrolnym. Następnie sprawdzam aktualizacje pakietów systemowych i niezwłocznie instaluję poprawki bezpieczeństwa. W razie potrzeby tworzę nowych użytkowników, ustalam zasady dotyczące haseł i blokuję stare konta. W przypadku projektów internetowych zmieniam vHosty, certyfikaty i przekierowania bezpośrednio w module, nie ryzykując błędów składniowych. Na koniec zabezpieczam konfiguracje, eksportuję kopie zapasowe i dokumentuję Zmiany w bilety.

Zarządzanie zdalne i wieloserwerowe

Steruję kilkoma maszynami z poziomu interfejsu Webmin, co znacznie skraca czas poświęcany na administrację. Do zdalnego dostępu używam bezpiecznego Transport i ograniczam zakresy adresów IP. W środowiskach mieszanych oddzielam wrażliwe usługi na osobne instancje, ale zachowuję centralny widok połączonych hostów. W celu porównania narzędzi dodaję alternatywy w zależności od celu i podejmuję decyzję dla każdego zespołu i projektu. Pierwszy przegląd zapewnia Porównanie z ISPConfig, którego używam do rozważania różnych projektów.

Certyfikaty i procesy Let’s Encrypt

Zarządzam certyfikatami centralnie: dla samego Webmin aktywuję ważny certyfikat i odnawiam go automatycznie. Dla Apache lub innych usług korzystam z integracji Let’s Encrypt i preferuję wyzwania HTTP-01 z czysto ustawionymi vHostami. Planuję odnowienia z wyprzedzeniem i monitoruję okresy ważności, aby certyfikaty nie straciły ważności. Tam, gdzie konieczna jest walidacja oparta na DNS (wildcards), przygotowuję oddzielne procesy i dokumentuję, które strefy są objęte zmianami. Po wprowadzeniu zmian testuję szyfry i protokoły oraz stosuję rygorystyczne HSTS, jeśli pozwala na to otoczenie.

Kopie zapasowe, wersjonowanie i przywracanie

Nie tylko zabezpieczam pakiety systemowe, ale także pliki konfiguracyjne modułów. Przed wprowadzeniem większych zmian eksportuję aktualne stany i porównuję widoki różnic, aby dokładnie zobaczyć, co się zmienia. W przypadku powtarzających się zadań tworzę Zadania tworzenia kopii zapasowych , grupuję konfiguracje i synchronizuję je z pamięcią zewnętrzną. Jeśli coś pójdzie nie tak, przywracam ostatnią wersję lub cofam poszczególne sekcje. Dodatkowo zabezpieczam bazy danych spójnymi zrzutami i poddaję je tym samym zasadom przechowywania, co kopie zapasowe systemu.

Automatyzacja i przepływy pracy w klastrach

Automatyzuję rutynowe zadania za pomocą zaplanowanych zadań i rozdzielam zmiany na wiele hostów za pomocą funkcji klastrowych. W ten sposób np. konfiguruję użytkowników, zadania cron lub instalacje pakietów na wszystkich odpowiednich maszynach za jednym razem. Role pozostają przy tym spójne: serwery internetowe otrzymują tylko moduły internetowe, a hosty baz danych narzędzia DB. Dla szybko powtarzających się czynności definiuję szablony – np. dla nowych vHosts z ustalonymi ścieżkami, rotacją logów i parametrami SSL – unikaj w ten sposób literówek i rozbieżności między środowiskami.

Serwery internetowe, bazy danych, poczta elektroniczna: zarządzanie usługami

Konfiguruję Apache z vHosts, HTTP/2 i SSL, ustawiam bezpieczne szyfry i aktywuję HSTS. W MySQL lub PostgreSQL zarządzam użytkownikami, uprawnieniami i kopiami zapasowymi, sprawdzam indeksy i planuję okna serwisowe. Dla Postfix definiuję przekazywanie, TLS, aliasy i reguły nadawcy oraz monitoruję kolejki. Czytam logi w sposób ukierunkowany za pomocą filtrów, aby szybko ograniczyć zakres błędów. W ten sposób utrzymuję usługi Niezawodny i zminimalizować awarie.

Rozwiązywanie problemów i walidacja

Przed ponownym uruchomieniem usługi zawsze sprawdzam Konfiguracja z wbudowanymi testami, np. kontrolą składni w modułach serwera WWW. W przypadku komunikatów o błędach najpierw sprawdzam odpowiednie pliki dziennika i korzystam z podglądu na żywo z filtrami. Świadomie wprowadzam tymczasowe zmiany i natychmiast je dokumentuję, aby poprawki nie stały się rozwiązaniami stałymi. Sprawdzam pliki blokujące, unikam równoległej edycji poza interfejsem i planuję okna serwisowe z jasnymi krokami przywracania.

Administracja siecią i zaporą sieciową

Dostosowuję interfejsy IP, bramy i wpisy DNS w module sieciowym oraz sprawdzam trasy bezpośrednio. Dla nowych usług tworzę reguły zapory sieciowej, testuję stany i starannie dokumentuję porty. Zabezpieczam SSH za pomocą logowania kluczem, dostosowania portów, Fail2ban i restrykcyjnych Prawa. Wprowadzam zmiany zgodnie z planem i przygotowuję opcję przywrócenia poprzedniego stanu na wypadek, gdyby coś nie zadziałało. Na potrzeby audytów eksportuję zestawy reguł i pokazuję Historia dostosowań.

Utwardzanie: proces, warstwy ochronne i zasady

W miarę możliwości łączę Webmin tylko z interfejsami wewnętrznymi lub odwrotnym serwerem proxy, stosuję ścisłe Filtr hosta i aktywuję 2FA. Ograniczam nieudane próby za pomocą limitów szybkości i tymczasowo blokuję adresy IP w przypadku oznak ataku brute force. Rozdzielam uprawnienia: nie każdy użytkownik Webmin jest rootem – ryzykowne moduły są ukryte za rolami. W SELinux lub AppArmor zwracam uwagę na poprawne konteksty i dostosowuję zasady, gdy moduły opisują nowe ścieżki. Po większych aktualizacjach sprawdzam, czy rotacja logów, certyfikaty i zadania cron nadal działają.

Praca bez pełnego dostępu

Korzystam z Webmin również w zespołach bez ogólnego dostępu root: poszczególne moduły działają poprzez sudo z granulowanym zestawem uprawnień. W ten sposób można np. delegować widoki logów, vHosty lub zarządzanie użytkownikami bez udostępniania całego systemu. Do celów audytowych udostępniam role tylko do odczytu, które pozwalają na wgląd, ale nie na wprowadzanie zmian.

Wdrażanie, testy i migracja

Odzwierciedlam produktywne konfiguracje w instancji stagingowej i tam testuję zmiany. Przed Migracja eksportuję ustawienia modułów, zabezpieczam odpowiednie katalogi i upewniam się, że ścieżki i wersje są kompatybilne. Po przeniesieniu porównuję różnice w konfiguracji, sprawdzam usługi za pomocą testu kondycji i dokumentuję odchylenia. W ten sposób można przeprowadzić zmiany przy minimalnym ryzyku i w przejrzysty sposób.

Kompatybilność, wydajność i wymagania systemowe

Używam Webmin na dystrybucjach takich jak Debian, Ubuntu lub CentOS i korzystam z tych samych Przepływy pracy w heterogenicznych konfiguracjach. Interfejs reaguje szybko, ponieważ pracuje bezpośrednio z istniejącymi plikami i unika zbędnych warstw pośrednich. Nawet starsze systemy mogą z niego korzystać, o ile dostępne są TLS i aktualne przeglądarki. W przypadku dużych środowisk planuję jasne role i rozdzielam obciążenie poprzez separację instancji. Osoby rozważające alternatywne rozwiązania mogą zapoznać się z 1Panel vs OpenPanel zapoznać się z różnymi interfejsami administracyjnymi.

Aktualizacje, konserwacja i cykl życia

Aktualizuję Webmin i moduły oraz testuję aktualizacje najpierw w środowisku stagingowym. Po aktualizacji sprawdzam kluczowe elementy: funkcje SSL, uprawnienia użytkowników, rotację logów, zadania tworzenia kopii zapasowych i uruchamianie usług. Planuję okna serwisowe z jasnymi CofnięcieOpcja i dokumentowanie istotnych zmian. Dostosowania wizualne, takie jak aktualizacje motywów, wprowadzam dopiero wtedy, gdy nie zmieniają one ścieżek obsługi, aby zespół mógł nadal bezpiecznie klikać.

Optymalizacja wydajności interfejsu użytkownika

Wyłączam niepotrzebne moduły, ograniczam liczbę widżetów pulpitu nawigacyjnego i wyłączam automatyczne aktualizacje na żywo, jeśli nie są one konieczne. Duże pliki dziennika czytam w sposób ukierunkowany za pomocą filtrów i unikam niepotrzebnie szerokich wyszukiwań. W przypadku maszyn o dużym obciążeniu oddzielam Webmin do własnej instancji administracyjnej lub ograniczam liczbę jednoczesnych sesji. Dzięki temu interfejs pozostaje szybki i nie wpływa negatywnie na wydajność usług.

Alternatywy i strategie łączone

Łączę Webmin z narzędziami, które skupiają się na określonych zadaniach, nie komplikując mojej konfiguracji. Do zadań związanych z hostingiem używam czasami specjalnego panelu, podczas gdy Webmin zajmuje się Podstawa systemu steruje. Aby uzyskać bardziej szczegółowe informacje na temat zarządzania witryną, zapoznaj się z Virtualmin dla profesjonalistów , gdy projekty łączą wiele wirtualnych hostów. Podejmuję decyzje na podstawie umiejętności zespołu, wymagań bezpieczeństwa i nakładu pracy związanego z konserwacją. Dzięki temu mój zestaw narzędzi pozostaje niewielki, a ja zachowuję Nad głową mały.

Podsumowanie: Moje zasady praktyczne dotyczące Webmin

Stawiam na jasny podział ról, bezpieczne połączenia i konsekwentne tworzenie kopii zapasowych, aby zmiany można było w każdej chwili cofnąć. Aktywuję moduły w sposób ukierunkowany i po aktualizacjach sprawdzam Funkcja usług. W przypadku dostępu zdalnego integruję VPN, filtry hosta i limity szybkości oraz dokumentuję przepływy pracy w sposób zrozumiały. W codziennej pracy priorytetowo traktuję pulpit nawigacyjny, logi, obsługę pakietów i status usług, aby wcześnie dostrzegać zagrożenia. W ten sposób wykorzystuję mocne strony Webmin do szybkiej, bezpiecznej i przewidywalnej administracji serwerami w przeglądarce.