O pasta .well-known é um componente essencial dos serviços Web seguros e é utilizado para validação automática de certificados, gestão de identidades e outros protocolos Web. Os operadores de sítios Web beneficiam de uma integração mais simples graças a caminhos normalizados, especialmente para certificados SSL e processos automatizados.

Pontos centrais

- Automatização dos processos de certificação através de percursos normalizados

- Verificações através de URLs estruturados, como /.well-known/pki-validation/

- Legibilidade da máquina metadados centrais para serviços como o OpenID ou o OAuth2

- Compatibilidade de alojamento com alojamento partilhado, gerido ou na nuvem

- Conceitos de segurança através de ficheiros baseados em políticas, como security.txt

Um olhar sobre o seu funcionamento

O pasta .well-known baseia-se em especificações como o RFC 8615 e garante que determinados ficheiros estão acessíveis em caminhos fixos. Por exemplo, se um fornecedor de certificados SSL quiser verificar a propriedade, espera que o código de validação esteja em https://deinedomain.de/.well-known/pki-validation/. A grande vantagem: os serviços não têm de ser personalizados ou contactados individualmente, o que poupa esforços e reduz os erros.

Esta normalização reforça igualmente a Interoperabilidade das infra-estruturas Web modernas. Os serviços chamados puxam a configuração ou os metadados de forma independente. Isto significa que as integrações para segurança, ligações de aplicações ou controlo de acesso funcionam automaticamente - desde que a pasta esteja configurada corretamente.

A localização continua a ser um aspeto importante: a pasta deve ser colocada no diretório raiz do espaço Web, como por exemplo /public_html/ ou /htdocs/.

Para compreender melhor os mecanismos subjacentes aos caminhos Well-Known, é útil esclarecer o papel das diferentes configurações do servidor Web. Quer se trate do Apache, do NGINX ou do IIS - elementos centrais como as regras de reescrita e os direitos de acesso (permissões) desempenham um papel decisivo. Com o Apache, por exemplo, o ficheiro .htaccess pode garantir que os pedidos para .bem conhecido não são inadvertidamente redirecionados ou bloqueados. Com o NGINX, no entanto, os blocos de configuração de todo o servidor são frequentemente definidos no ficheiro de configuração principal ou em ficheiros de anfitrião virtual, que regulam o acesso sem problemas ao diretório. Isto torna ainda mais importante manter um olho nos logs do servidor correspondente, pois mensagens de erro podem ser encontradas lá se, por exemplo, um redirecionamento não intencional tornar os arquivos inacessíveis.

A separação clara do conteúdo regular do sítio Web é particularmente útil quando se utiliza o diretório .well-known. Os serviços e protocolos podem depender da disponibilidade de ficheiros de validação ou de descoberta num formato definido. Ao mesmo tempo, minimiza o risco de o seu próprio conteúdo colidir com o processo de validação. Os motores de busca também não costumam indexar ativamente o diretório .well-known, o que pode ser uma vantagem para os dados relevantes para a segurança. No entanto, deve estar ciente de que alguns scanners ou crawlers irão para esta pasta para recolher meta-informações valiosas, razão pela qual uma configuração limpa é particularmente essencial.

Cenários de aplicação típicos na prática

Na vida quotidiana dos operadores de sítios Web, a pasta .well-known é necessária para numerosos processos. O espetro vai desde a validação SSL até ao armazenamento de informações legais.

Os casos de utilização mais comuns incluem

- Validação SSLLet's Encrypt ou outras CAs solicitam um ficheiro com hash no diretório /.well-known/acme-challenge/

- Instruções de segurançaFicheiros como

/.well-known/security.txtDefinir a pessoa de contacto para a gestão de incidentes - Serviços de identidadeO OpenID Connect espera documentos de descoberta normalizados em locais fixos

- Integração de aplicaçõesAs aplicações móveis (Android, Apple) validam a propriedade do domínio para ligações universais

- Registo de proteção de dadosAs especificações utilizam caminhos centralizados para tornar públicos os pontos de contacto em conformidade com o RGPD

Há também casos especiais em que as empresas ou instituições definem entradas adicionais próprias no diretório .well-known para tornar as diretrizes internas ou as autorizações de acesso legíveis por máquina. Os servidores OAuth2 e outros serviços de autorização também beneficiam de pontos finais de descoberta uniformes, que podem conter todas as informações relevantes sobre pontos finais de token ou métodos de encriptação. Isto não só simplifica o processo de integração de novas aplicações, mas também cria clareza sobre quais os serviços que são fiáveis e quais as políticas aplicáveis.

As aplicações proprietárias também estão a entrar cada vez mais em jogo. As grandes empresas de software ou de redes utilizam o conceito de pasta para verificar a autenticidade de uma licença, por exemplo, ou para monitorizar o estado de uma instalação específica. Isto pode ser feito através de simples ficheiros JSON ou através de estruturas avançadas que se actualizam automaticamente quando um fornecedor define novos requisitos. Quem já tem o seu .bem conhecido A pasta pode adicionar facilmente essas integrações em qualquer altura sem perturbar o sistema global.

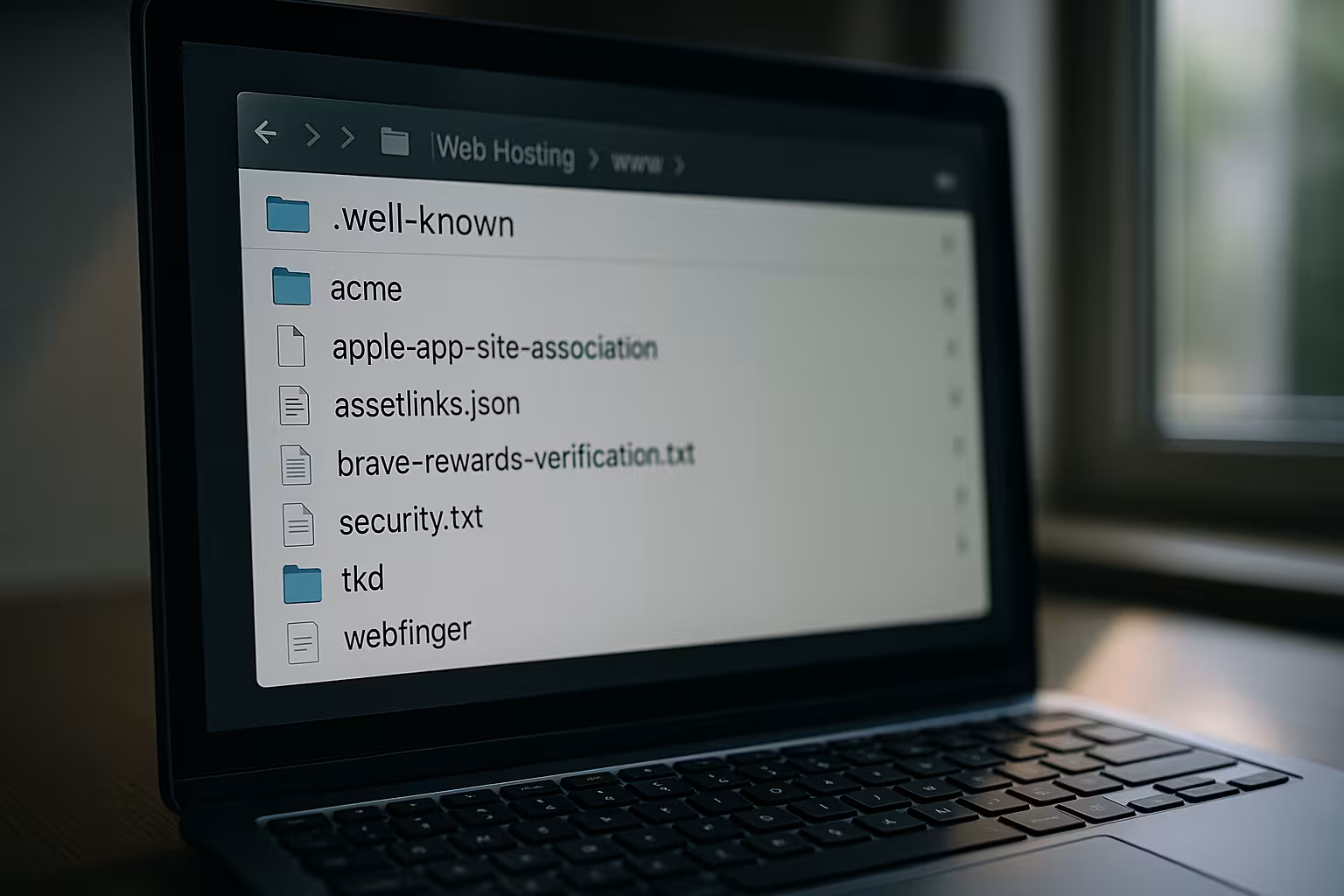

Configurar o diretório passo a passo

Se o seu pacote de alojamento com Plesk ou outro fornecedor está a funcionar - criar a pasta .well-known é simples e eficaz ao mesmo tempo. Pode criar a pasta através de FTP, SFTP ou através do gestor de ficheiros do painel de controlo de alojamento. O nome da pasta é exatamente .bem conhecido com letras maiúsculas e minúsculas.

A estrutura correta é a seguinte:

| Caminho | Utilização |

|---|---|

| /.well-known/pki-validation/ | Confirmação de domínio para certificados SSL |

| /.well-known/acme-challenge/ | Verificação Let's Encrypt |

| /.well-known/security.txt | Publicar contacto de segurança |

| /.well-known/oauth-authorisation-server | Descoberta OAuth2 para APIs |

Também é importante definir os direitos de acesso para, pelo menos, 755 - caso contrário, os ficheiros permanecerão invisíveis. Os URLs devem estar disponíveis publicamente. Um simples teste de browser mostrará se o ficheiro é realmente acessível a partir do exterior.

Para projectos mais avançados, pode ser aconselhável gerir toda uma série de ficheiros de validação ou configuração em paralelo, em vez de um único ficheiro. Especialmente para projectos maiores que ligam vários subdomínios e serviços, é comum que o ficheiro /.conhecido As pastas existem para separar as verificações umas das outras de forma clara. Isto permite que as diferentes equipas da empresa trabalhem de forma independente sem se intrometerem umas nas outras. No entanto, é essencial uma documentação clara sobre que ficheiro se encontra em que subpasta para evitar confusões posteriores.

Em muitos casos, as ferramentas de alojamento ou de gestão de servidores, como o cPanel, o Plesk ou o ISPConfig, já suportam a disponibilização da pasta de forma nativa. Por vezes, a configuração SSL com Let's Encrypt cria automaticamente uma pasta .bem conhecido é criada assim que a função de renovação automática é activada. No entanto, é aconselhável verificar regularmente a pasta e o seu conteúdo para garantir que não faltam ligações. A identificação de possíveis fontes de erro evita problemas mais tarde na vida quotidiana - especialmente se as renovações de certificados forem automatizadas e raramente as verificar ativamente.

WordPress e como lidar com pastas ocultas

Quando utilizo o WordPress, a pasta .well-known entra por vezes em conflito com as regras de reescrita existentes no ficheiro .htaccess. Estas impedem que os pedidos sejam encaminhados para a pasta. Para contornar esse comportamento, recomendo adicionar um trecho ao .htaccess que permita explicitamente o acesso a /.well-known.

Em alternativa, pode utilizar um plugin que forneça automaticamente interfaces Well-Known. Isso é particularmente útil com o Configurar um certificado SSL gratuito para o WordPress. Isto significa que a validação do domínio é efectuada automaticamente em segundo plano.

No entanto, com o WordPress em particular, há outros aspectos que devem ser considerados quando .bem conhecido é utilizado. Muitos plug-ins funcionam com as suas próprias regras de reescrita de URL. Por exemplo, um plugin de SEO pode decidir se determinados caminhos são indexáveis. Um plugin de segurança, por outro lado, pode impor restrições mais rigorosas às pastas do sistema. Por conseguinte, é boa prática efetuar um "exame de saúde" manual de vez em quando e verificar como o WordPress e as suas extensões cumprem as .bem conhecido diretório. Isto é especialmente verdade após as actualizações, em que as novas funções de segurança podem entrar em vigor automaticamente.

Também pode encontrar problemas inesperados em instalações do WordPress em vários sítios, uma vez que cada sítio utiliza as suas próprias regras de reescrita. Nesta configuração, recomenda-se a utilização de uma localização central para o ficheiro .bem conhecido e só aí ajustar quaisquer configurações ou similares. Isto evita que subsites individuais bloqueiem o acesso. Qualquer pessoa que atribua grande importância à certificação automática ou a serviços semelhantes pode beneficiar enormemente desta estrutura clara.

Preocupações de segurança e riscos de tropeçar

Desde que a pasta .well-known é acessível ao público, apenas devem ser aí armazenados dados funcionais e não sensíveis. Caso contrário, um potencial atacante pode tirar conclusões sobre os serviços utilizados. Aconselho-o especificamente a armazenar aí apenas os ficheiros de que necessita.

Um erro comum reside também na própria configuração do servidor. As regras de reescrita, os redireccionamentos ou as definições de autorização podem bloquear involuntariamente o acesso a caminhos individuais. Isto faz com que a validação do certificado falhe, por exemplo, o que é particularmente incómodo para processos automatizados como a renovação automática.

Outro ponto diz respeito à segurança relativamente a possíveis manipulações. Embora o risco de alguém manipular diretamente os ficheiros no .bem conhecido mas deve sempre certificar-se de que os direitos de acesso (CHMOD) não estão definidos para 777 ou definições semelhantes. Também vale a pena dar uma vista de olhos nos ficheiros de registo para identificar acessos invulgares. Os atacantes podem tentar armazenar ficheiros de validação falsos para reivindicar o domínio para os seus próprios fins, por exemplo. As verificações e actualizações regulares do software do servidor minimizam este risco.

Especialmente em ambientes de alojamento partilhado, onde muitos utilizadores partilham o mesmo servidor físico, pequenos erros de configuração podem ter consequências graves. Por isso, se notar que os certificados não podem ser renovados ou que as validações estão constantemente a falhar, deve contactar a equipa de apoio do seu fornecedor de alojamento. Muitas vezes, eles podem esclarecer rapidamente se existem mecanismos de proteção do lado do servidor que impedem o acesso a pastas ocultas. Alguns fornecedores até permitem que .well-known seja tratado como um diretório relevante para o acesso no cabeçalho HTTP, de modo a que nenhuma regra global o bloqueie.

Ferramentas adicionais e melhores práticas

Se utilizar um serviço de alojamento moderno, como o Webhoster.de, a ligação ao Let's Encrypt ou a outras CAs é automatizada. Se necessário, uma configuração manual ainda pode ajudar, por exemplo, se utilizar um fornecedor de certificados externo.

Nesses cenários, uma estrutura segura Guia de configuração SSL útil. Mostra os caminhos, explica os nomes dos ficheiros e facilita o controlo da interação de todas as instâncias. Ferramentas como curl, wget ou extensões de browser ajudam a testar caminhos acessíveis.

Para os programadores que trabalham em ambientes de integração e implementação contínuas (CI/CD), a integração de ficheiros .well-known no pipeline de construção é particularmente valiosa. Com cada implementação, pode verificar automaticamente se todos os ficheiros de validação necessários ainda estão actualizados e se os caminhos foram definidos corretamente. Isto evita que a infraestrutura de segurança seja inadvertidamente paralisada apesar de uma atualização de software bem sucedida. Scripts especiais ou plugins para sistemas CI/CD comuns, como Jenkins, GitLab CI ou GitHub Actions, facilitam a automatização e a documentação destes processos.

Também é útil utilizar determinadas métricas ou soluções de monitorização que observam o estado do diretório .well-known. Ferramentas como UptimeRobot, Nagios ou Prometheus podem direcionar as consultas especificamente para os ficheiros existentes na pasta e dar o alarme se estes deixarem subitamente de estar acessíveis. Isto garante um tempo de resposta rápido, por exemplo, se uma implementação defeituosa, uma alteração da firewall ou um certificado expirado perturbar o acesso. A reação atempada permite muitas vezes poupar tempo na resolução de problemas.

O futuro dos caminhos conhecidos

A importância do diretório .well-known está em constante crescimento. Não só os novos protocolos, mas também os dispositivos do ambiente IoT utilizam caminhos de recuperação normalizados. Por exemplo, as API, os dispositivos inteligentes ou os serviços em nuvem solicitam dinamicamente informações de segurança ou de configuração aos servidores Web.

Os protocolos de descoberta também podem ser integrados de forma eficiente através desta pasta no domínio das identidades digitais, Web3 ou aplicações de cadeias de blocos. As plataformas de identidade descentralizadas, por exemplo, fornecem caminhos de ligação através de .well-known.

Está a tornar-se claro que o conceito de .well-known já não se limita aos browsers e aos servidores Web clássicos. Cada vez mais aplicações móveis, estruturas e plataformas estão a definir os seus próprios recursos que podem ser acedidos através deste caminho especial. Isto promove a interoperabilidade num mundo tecnológico em rápido crescimento. A tendência é que o software deixe de depender de um único protocolo ou estrutura e passe a suportar, de forma flexível, múltiplas opções. Para os operadores de sítios Web, isto torna claro que o diretório .well-known não é um tópico de nicho, mas um elemento estrategicamente importante de uma presença moderna na Web.

Estão também a ser desenvolvidas novas melhores práticas em torno dos URIs Bem Conhecidos. As normas RFC são alargadas a intervalos regulares para criar espaço para outros cenários. O mais interessante é que a comunidade está a trabalhar ativamente em novas especificações em fóruns e repositórios Git. Aqueles que são informados numa fase inicial podem adotar inovações mais rapidamente e, assim, garantir vantagens competitivas. Nalguns casos, é até possível mapear os padrões da sua própria empresa em caminhos bem conhecidos e, mais tarde, estabelecê-los numa escala maior, se se revelarem eficazes na prática.

É também concebível que o papel da pasta .well-known evolua para um processo automatizado de "aperto de mão" entre dispositivos e servidores. Por exemplo, no futuro, as casas inteligentes ou os veículos autónomos poderão trocar metadados quando estabelecerem uma ligação. Os investigadores de segurança já estão a trabalhar em protocolos nos quais as informações de fixação (por exemplo, para HSTS ou fixação de certificados) podem ser consultadas através de URLs bem conhecidos definidos. A normalização resultante cria clareza e um elevado nível de segurança ao mesmo tempo, sem que os utilizadores tenham de lidar com isso manualmente.

Conclusão: normalização com valor acrescentado

O pasta .well-known serve hoje, mais do que nunca, como uma chave moderna para processos Web automatizados. É uma interface fiável para certificados, acesso à API ou mensagens de segurança. A colocação correta ao nível do servidor e a acessibilidade consistente via HTTPS continuam a ser importantes.

Para mim, a criação desta pasta é uma das primeiras coisas a fazer quando se lança um sítio Web. Eficiente, normalizada, indispensável - e fácil de controlar. Quando alojamento, software e segurança se entrelaçam, a pasta .well-known forma a interface entre pessoas e máquinas.