În sfârșit, trăiți fără spam. Acest lucru este practic posibil numai cu un sistem de protecție profesionist, care analizează mesajele și utilizează toate posibilitățile disponibile pentru a preveni utilizarea abuzivă a domeniului dvs. pentru a trimite spam.

Acest lucru poate fi realizat, de exemplu, cu ajutorul unui gateway de protecție împotriva spam-ului.

Chiar și astăzi, există încă mulți furnizori care nu protejează e-mailurile din domeniile clienților lor. De regulă, doar înregistrarea MX a unui domeniu este setată pe server, astfel încât clientul să poată primi e-mailuri și prin intermediul domeniului.

Acest lucru aduce cu sine o serie de pericole. Pentru că sistemul eMialsystem poate fi manipulat foarte ușor. Este posibil să se falsifice pur și simplu numele expeditorului. Puteți trimite un e-mail sub orice nume de domeniu. Dacă proprietarul domeniului nu s-a protejat împotriva acestui lucru, altcineva poate trimite e-mailuri în numele său. În cel mai rău caz, răspunsurile vor fi returnate proprietarului domeniului.

Acest lucru nu trebuie să fie așa. Cu câteva clicuri, domeniul este bine protejat de astfel de lucruri.

Înregistrare SPF

The Cadrul politicii de expeditor (SPF) este una dintre metodele utilizate pentru a proteja domeniul expeditorului împotriva falsificării. Intrarea SPF a serverului de nume autentifică serverele de e-mail care sunt autorizate să trimită e-mailuri din acest domeniu.

Pentru webhosting.de ar fi, de exemplu, aceste servere de mail care au fost introduse în intrarea TXT:

"v=spf1 mx a:spamschutz.webhoster.de a:spamschutz2.webhoster.de a:spamschutz3.webhoster.de a:spamschutz4.webhoster.de -all"

Prin prezenta se permite ca înregistrările A ale serverelor spamschutz.webhoster.de etc., precum și înregistrările MX ale domeniului însuși să fie autorizate pentru trimitere.

Important: O intrare SPF este definită de RFC 7208 a devenit învechită. Intrarea SPF este definită pur și simplu ca o intrare TXT în domeniu.

Cu ajutorul -all interzicem trimiterea prin intermediul altor servere.

Un furnizor care verifică înregistrarea SPF nu va accepta e-mailul sau îl va marca ca fiind suspect pentru spam.

Înregistrare DKIM

Pentru a verifica autenticitatea expeditorului de e-mail, se utilizează un protocol de identificare de tipul DomainKeys de la Yahoo este necesar.

E-mailul în sine este prevăzut cu o semnătură digitală, pe care serverul de e-mail al destinatarului o poate verifica cu ajutorul unei chei publice disponibile în DNS.

Există acum diverse posibilități de a defini întregul lucru. Acest lucru se poate face fie pe server. Pentru Plesk Cu toate acestea, aici trebuie instalat un script care să stocheze cheia la nivel local sau trebuie să utilizați serverul DNS Plesk.

Dacă panoul de control nu oferă această opțiune, puteți utiliza pur și simplu o poartă de protecție împotriva spam-ului. De asemenea, aici puteți adăuga direct o semnătură la toate mesajele de e-mail autentificate care pleacă.

În cazul în care ISTORE a furnizorului webhoster.com se întâmplă așa:

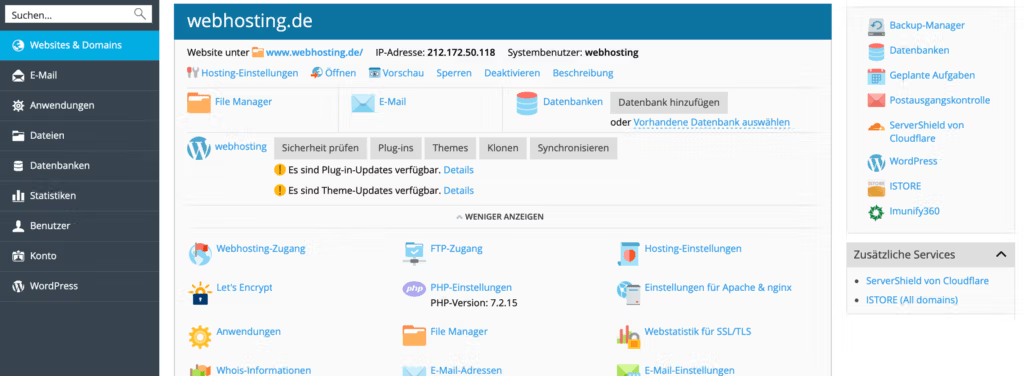

În meniul Plesk, selectați pur și simplu domeniul corespunzător și faceți clic pe ISTORE în partea dreaptă.

Selectați domeniul corespunzător pentru accesul la iStore.

Acum verificați dacă domeniul este protejat de poarta de protecție împotriva spam-ului.

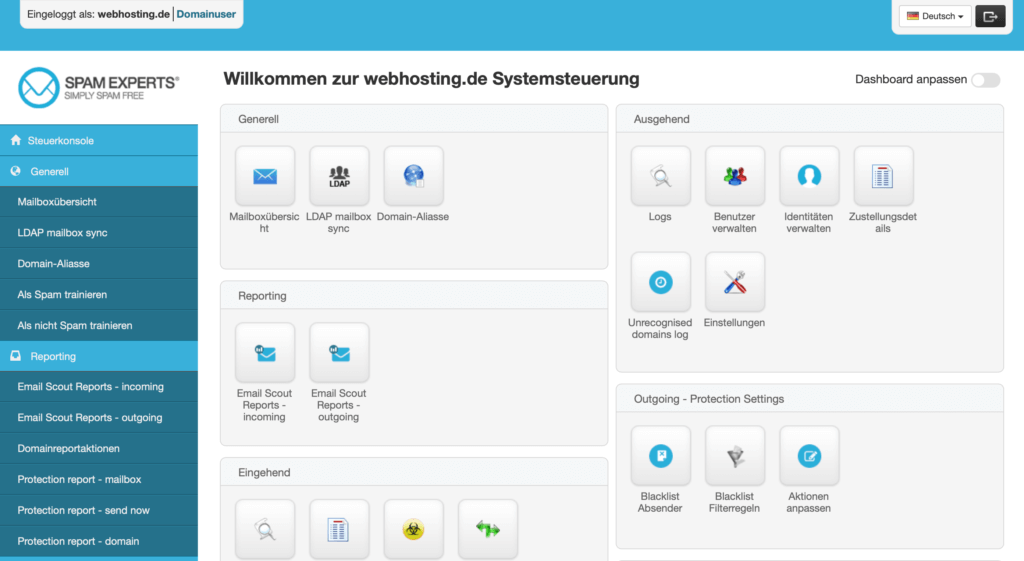

Statutul Protejat confirmă faptul că domeniul este disponibil în gateway-ul de protecție împotriva spam-ului. Acum puteți face clic dreapta pe Gestionați în panoul de filtrare a spamului și gestionați domeniul din meniul principal.

În meniul principal al gateway-ului de protecție împotriva spam-ului, acum puteți face clic în meniul din partea stângă, în secțiunea De la la DKIM pentru a porni generatorul pentru intrare.

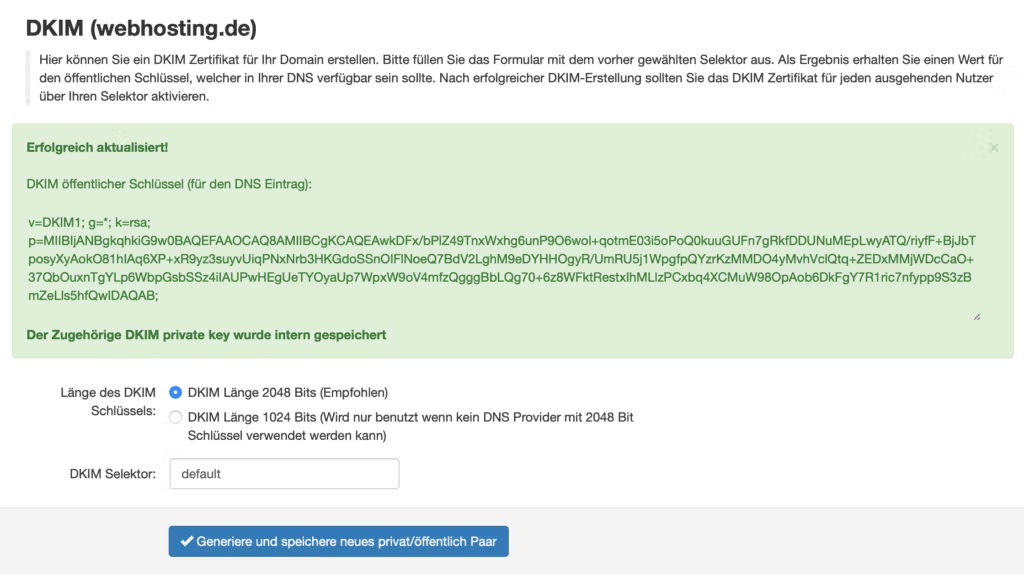

Cu intrarea DKIM, cheia este stocată în gateway-ul de protecție împotriva spam-ului și este afișată cheia publică, pe care o adăugați apoi pur și simplu în serverul de nume ca o intrare TXT.

În cazul în care intrarea SPF nu este încă setată, aceasta poate fi, de asemenea, afișată.

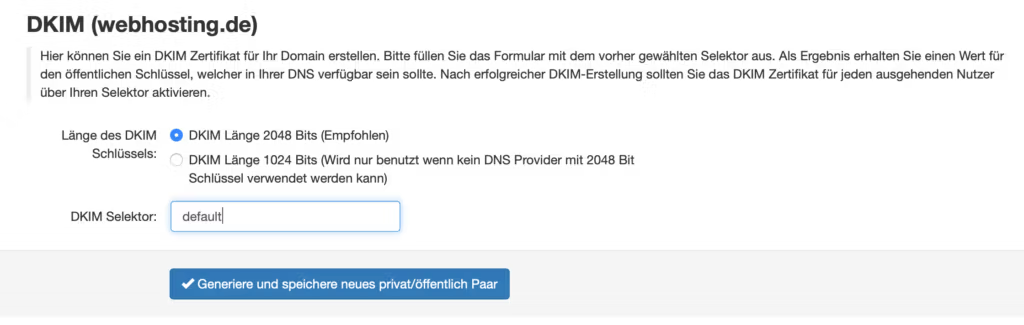

DKIM Generare

Ca selector folosim aici implicit. Nu prea contează. Cu toate acestea, majoritatea sistemelor utilizează valoarea implicită. În cazul unei schimbări de sistem, nu întotdeauna totul trebuie adaptat.

Cheia publică este acum afișată și poate fi adăugată cu ușurință în serverul de nume.

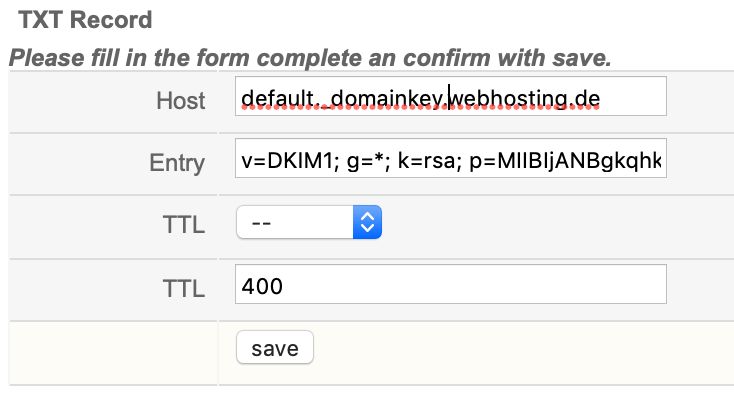

Setați intrarea DNS

Importantă este intrarea host default._domainkey.webhosting.de cu valoarea generată de sistem. Timpul TTL poate fi setat în mod arbitrar. De obicei, nimic nu se schimbă atât de repede aici. 400 de secunde sunt suficiente.

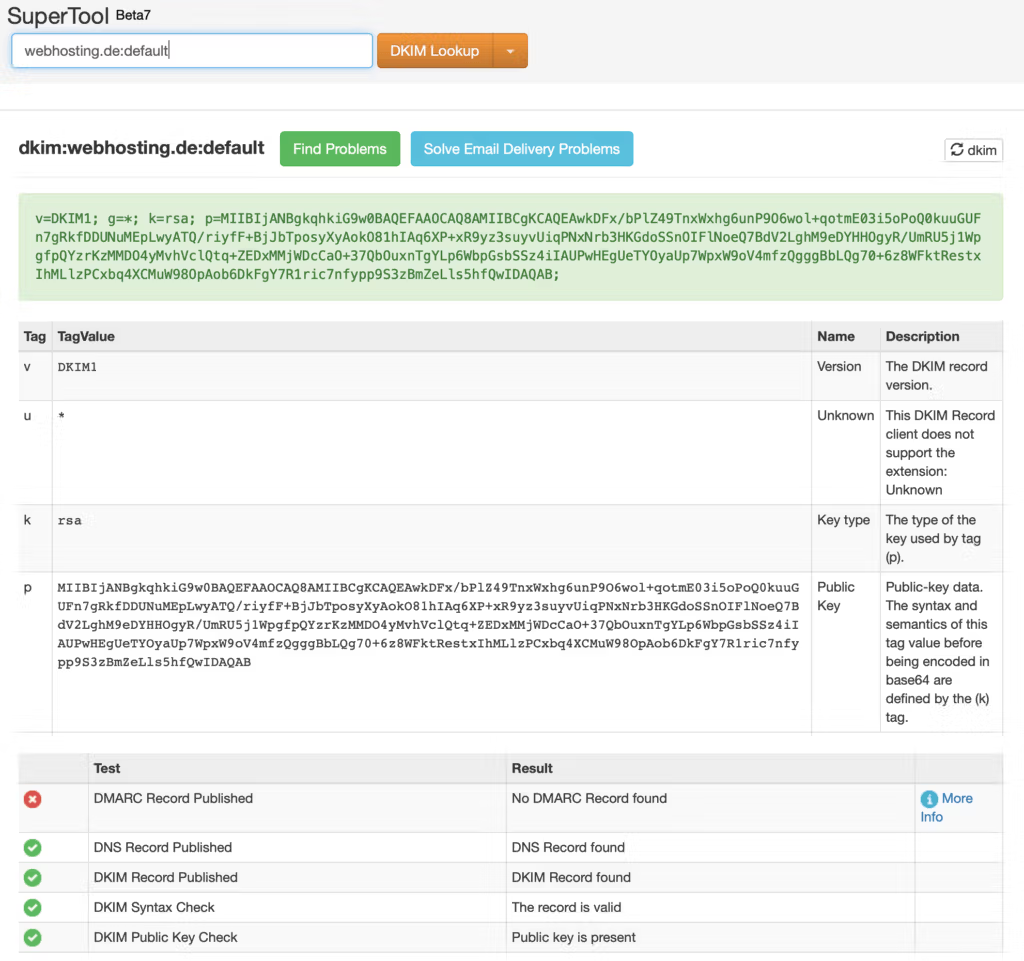

Verificarea DKIM cu mxtoolbox

Intrarea stabilită acum poate fi ușor de șters cu mxtoolbox verificați. Programul indică imediat dacă totul este în ordine.

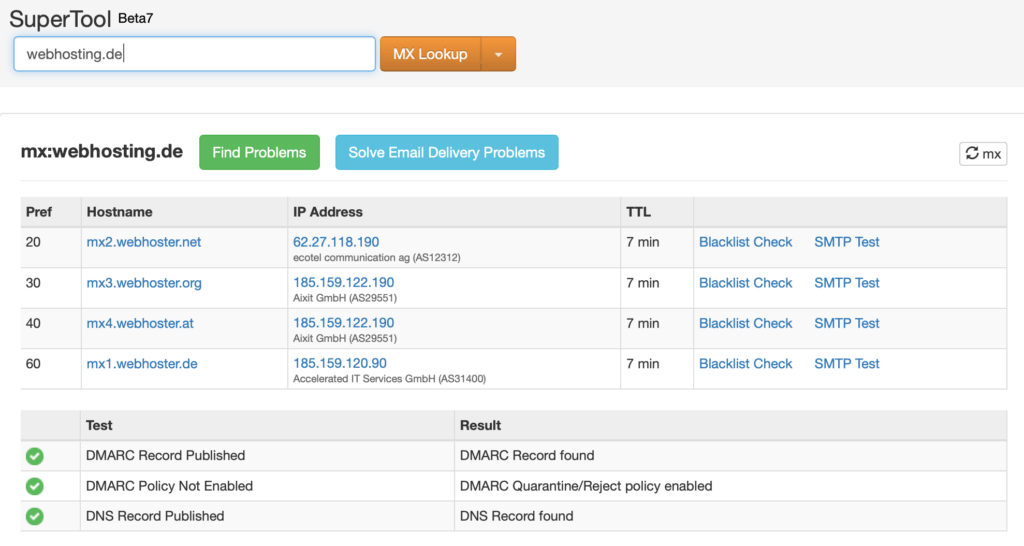

După cum putem vedea, intrarea DKIM este acum disponibilă. Cu toate acestea, se afișează că nu este disponibilă încă nicio intrare DMARC. Desigur, dorim să schimbăm acest lucru imediat și să setăm pur și simplu o intrare DMARC adecvată.

Adăugați intrarea DMARC

Un al treilea mecanism de protecție pentru e-mailuri. The Autentificarea, raportarea și conformitatea mesajelor bazate pe domeniu (DMARC) Sistem.

Acest lucru completează intrările SPF și DKIM care au fost deja setate. SPF este utilizat pentru a indica serverele de poștă electronică cărora li se permite să trimită e-mailuri de la domeniul respectiv. DKIM verifică dacă e-mailul provine de la expeditor. Cu DMARC, proprietarul domeniului poate oferi acum recomandări serverului destinatar ce să facă cu e-mailul dacă SPF sau DKIM este incorect. De regulă, desigur, e-mailul este respins.

Un efect secundar plăcut este raportarea. Cu ajutorul intrării puteți crea un Adresa de e-mail la care se trimit apoi rapoartele serverului de poștă electronică. În acest context, este logic să se utilizeze un serviciu de raportare. Acest lucru este oferit și de mxtoolbox, de exemplu, sau de un alt serviciu. În cazul unei utilizări abuzive a e-mailului, se pot lua apoi măsuri foarte rapid.

Înregistrarea DMARC poate fi creată cu ajutorul unui generator de înregistrări DMARC.

Dacă totul este configurat corect, puteți seta utilizarea corespondenței la respingere.

În acest prim exemplu, recomandarea este setată la "niciuna" în cazul unei erori SPF sau DKIM, astfel încât să aibă loc doar raportarea. Deoarece întotdeauna facem totul corect, intrarea poate fi setată direct la respingeți să fie schimbat.

Verificarea finală a setărilor domeniului

Utilizăm din nou mxtoolbox pentru a verifica intrările după optimizarea setărilor.