Chyby DNS často vedú k vážnym problémom, ako sú výpadky webových stránok, chybné doručovanie e-mailov alebo bezpečnostné zraniteľnosti, a často sa im dá predísť. V tomto článku vám na praktických príkladoch ukážem, ako spoľahlivo identifikovať a analyzovať chybné konfigurácie DNS a opraviť ich pomocou vhodných nástrojov.

Centrálne body

- Typické chybyProblémy často spôsobujú neaktuálne záznamy, nesprávne adresy serverov alebo nešírené záznamy DNS.

- Diagnostické nástrojeFunkcie NSLOOKUP, DIG a Online DNS Checker pomáhajú vizualizovať zdroje chýb.

- Chybové hláseniaPoznámky ako "DNS_PROBE_FINISHED_NXDOMAIN" označujú chyby konfigurácie.

- Ukladanie do vyrovnávacej pamäte a brány firewallMiestne vyrovnávacie pamäte DNS a mechanizmy ochrany siete často blokujú správne rozlíšenie.

- Trvalá ochranaPravidelné kontroly a monitorovanie zabraňujú opakovaným chybám.

Konfigurácie DNS sú základom spoľahlivého fungovania webových lokalít a e-mailových služieb. Keďže položky DNS sú nevyhnutné, mali by ste ich pravidelne kontrolovať a zabezpečiť, aby boli všetky položky správne, aktuálne a jasne definované. Aj malé preklepy v zázname A, zabudnutý záznam MX alebo chybný záznam TXT môžu mať ďalekosiahle následky. O to dôležitejšie je poznať typické zdroje chýb a vedieť ich rýchlo odstrániť.

Typické príčiny nesprávnej konfigurácie DNS

Nesprávne záznamy DNS sú často spôsobené malou, ale závažnou nedbalosťou. Neaktuálne IP adresy alebo nesprávne nastavené záznamy MX sú len niektoré z klasických nástrah. Svoju úlohu často zohráva aj pridávanie alebo zmena záznamov pod časovým tlakom. Administrátori a prevádzkovatelia webových stránok niekedy prehliadajú skutočnosť, že zmeny sa nereplikujú alebo sa replikujú len čiastočne na všetkých menných serveroch.

Ďalšie časté nástrahy možno pozorovať v rôznych oblastiach. Napríklad nevhodný proces prenosu pri zmene poskytovateľa môže mať za následok, že nový server nebude správne prepojený s doménou, ak zostanú aktivované staré záznamy DNS. Podobne nejasná dokumentácia často vedie k nesprávnemu prepojeniu subdomén alebo služieb počas ďalšej aktualizácie, čo môže následne viesť k výpadkom. Ak tiež neopatrne nastavíte hodnoty TTL (Time to Live), riskujete zbytočné oneskorenie pri šírení a riešení problémov.

- Nesprávne položky A alebo AAAA odkazujú na servery, ktoré už neexistujú.

- Chýbajúce záznamy MX zabezpečiť, aby nebolo možné doručiť žiadne e-maily.

- Ein identické CNAME na viacerých subdoménach vedie ku konfliktom.

- Neplatné položky SPF v zázname TXT uprednostňujú filtrovanie legitímnych e-mailov.

Tieto chyby sa často vyskytujú pri zmene hostingového alebo poštového servera a sú ešte ťažšie, pretože chýba dokumentácia. Ak by ste sa chceli oboznámiť so základmi, nájdete tu dobrý úvod do Ako funguje systém DNS. Dôležitú úlohu zohráva aj načasovanie: kto napríklad očakáva, že všetky servery na celom svete budú ihneď po zmene DNS ukazovať na správne IP adresy, môže byť sklamaný. Celosvetová distribúcia a aktualizácia príslušných údajov DNS môže trvať až 48 hodín.

Diagnostické nástroje: Ako spoľahlivo rozpoznať chyby DNS

Radšej používam nástroje príkazového riadka, ako je NSLOOKUP v systéme Windows alebo DIG v systéme Linux/macOS - rýchlo poskytujú informácie o položkách DNS a ich integrite. Tieto nástroje sú obľúbené najmä u správcov, pretože sú flexibilné a možno ich používať nezávisle od grafického používateľského rozhrania. Tip: NSLOOKUP a DIG sa dajú ľahko integrovať aj do skriptov na vykonávanie automatických kontrol.

Takto funguje typická kontrola:

nslookup -querytype=MX example.enPríkaz zobrazí, ktoré poštové servery sú zodpovedné za doménu. To je užitočné najmä vtedy, ak sa používatelia sťažujú na nefunkčnosť e-mailových adries. DIG poskytuje ďalšie podrobnosti, napríklad v prípade problémov so záznamami PTR:

vykopírovať example.de ANYNástroje na sledovanie DNS umožňujú aj kontroly na základe polohy. Vďaka tomu môžem napríklad rozpoznať, či sú postihnutí len používatelia z jednej krajiny. V závislosti od chyby používam okrem iného nástroje DNSChecker, Constellix alebo DNS Propagation Checker. Táto otázka umiestnenia je veľmi dôležitá najmä v spoločnostiach s medzinárodným zameraním, pretože v niektorých regiónoch môže zlyhať kompletná služba bez funkčného riešenia.

Príklady chybových hlásení a ich význam

Chybové správy v prehliadači alebo poštovom klientovi poskytujú cenné informácie o príčine chyby v systéme DNS. V záujme rýchlejšej lokalizácie problému sa oplatí vykonať dôkladnú analýzu. V niektorých prípadoch tieto správy pomáhajú aj rýchlejšie identifikovať firewally alebo problémy so smerovaním, pretože sa môžu týkať konkrétne spojení DNS. Tu sú uvedené najčastejšie hlásenia:

| Chybová správa | Možná príčina |

|---|---|

| Server DNS neodpovedá | Server DNS nie je k dispozícii, brána firewall je zablokovaná |

| DNS_PROBE_FINISHED_NXDOMAIN | Doména ešte nie je rozšírená, chýba záznam |

| Časový limit pre riešenie DNS | Neschopný server, problém so smerovaním |

| Poštu nie je možné doručiť | Chyby MX alebo SPF v záznamoch DNS |

Priamo DNS_PROBE_FINISHED_NXDOMAIN je klasický a môže spôsobiť zmätok, ak je doména skutočne správne zaregistrovaná. V tomto prípade často pomáha vyššie uvedená kontrola šírenia DNS, ktorá zabezpečí správny prenos záznamov DNS po celom svete. Okrem toho by ste mali vždy skontrolovať, či používate správny pravopis domény a subdomény, aby ste vylúčili chyby v písaní.

Kontrolný zoznam na riešenie problémov: krok za krokom

Vždy začínam s jednoduchými testami a v prípade potreby sa prepracujem hlbšie do konfigurácie - efektívne a zrozumiteľne. Je dôležité jasne zaznamenať výsledky každého kroku, aby sa pri riešení problémov neopakovali tie isté kroky niekoľkokrát. Dokumentácia pre celý tím je tiež nevyhnutná, aby sa neskôr predišlo nedorozumeniam.

- NSLOOKUP a DIG lokálne skontrolovať záznamy A, MX a CNAME.

- Online nástroje ako napríklad DNSLookup alebo MxToolbox, doplniť kontrolu.

- Kontrola synchronizácieSú údaje v registrátorovi, hostingovom paneli a na mennom serveri rovnaké?

- Počkajte na šírenie: Po zmenách môže trvať až 48 hodín.

- Odstránenie vyrovnávacej pamäte DNS:

ipconfig /flushdns(Windows)sudo dscacheutil -flushcache; sudo killall -HUP mDNSResponder(macOS)

Systematický prístup je nevyhnutný, aby ste nepracovali na viacerých miestach súčasne a neriskovali tak stratu prehľadu. Tým sa zabezpečí, že každá zmena v systéme DNS sa osobitne monitoruje a overuje. Ak pre konfiguračné súbory používate systém verzií, môžete rýchlo sledovať, ktoré položky boli zmenené a kedy. Spojenie zmien DNS s procesom riadenia zmien tiež znižuje riziko náhodných nesprávnych záznamov.

Správna konfigurácia položiek DNS v prostredí WordPress

Často sa stretávam s tým, že sa prevádzkovatelia webových stránok spoliehajú na automatické nastavenia DNS, a tak neúmyselne prenášajú nesprávne údaje. Lepšie: cielená kontrola. Najmä v prostredí WordPress, kde mnohí hostitelia ponúkajú predkonfigurované nastavenia DNS, sa oplatí manuálne skontrolovať, či všetky záznamy zodpovedajú nainštalovanej inštancii WordPress. Týka sa to subdomén, napríklad pre vývojové prostredia alebo stagingové systémy, ako aj doplnkových služieb, ako sú e-mail, analytika alebo služby CDN.

Takmer všetky položky, ako sú A, MX, CNAME a TXT, môžete upravovať v paneli hostingu alebo prostredníctvom ovládacích panelov WordPress. Každý, kto pracuje so systémom IONOS, nájde o tom užitočné informácie v Sprievodca DNS pre systém IONOS. Je tiež dôležité pravidelne kontrolovať, či doplnky WordPress (napr. pre SMTP alebo bezpečnostné funkcie) nevyžadujú ďalšie záznamy DNS. Napríklad mnohé bezpečnostné zásuvné moduly odporúčajú samostatné záznamy TXT, aby bolo možné používať určité mechanizmy overovania (ako je DMARC).

Monitorovanie a osvedčené postupy v oblasti ochrany

Pravidelné kontroly sú dôležité po každej oprave. Na tento účel používam nástroje, ktoré automaticky monitorujú a hlásia zmeny DNS. Takéto monitorovacie mechanizmy sú užitočné nielen pre veľké spoločnosti, ale aj pre menšie projekty. Z dlhodobého hľadiska sa tak zabráni tomu, aby záznamy zostali nepovšimnuté neaktuálne alebo aby sa omylom pristupovalo k interným názvom serverov.

Tieto nástroje zahŕňajú jednoduché služby monitorovania DNS aj komplexné platformy, ktoré sledujú celú sieť. V stanovených intervaloch napríklad kontrolujú, či záznam DNS stále zodpovedá uloženej IP adrese, či je možné dosiahnuť určité subdomény a či záznamy MX reagujú správne. Ak sa zistia odchýlky, môžete byť automaticky upozornení e-mailom alebo textovou správou. To vám umožní predchádzať potenciálnym zlyhaniam v počiatočnom štádiu.

Mali by ste to pravidelne kontrolovať:

- Dokumentácia centrálne udržiavať všetky záznamy DNS.

- Zbytočné menné servery nastaviť (napr. sekundárny server)

- Monitorovanie Integrácia s funkciou oznámenia

- Vyhnite sa závislostiam na externé resolvery

Spoľahliví poskytovatelia služieb, ako napríklad webhoster.de, ponúkajú komplexné funkcie monitorovania DNS a sú lídrami aj z hľadiska podpory:

| Poskytovateľ | Nástroje na kontrolu DNS | Automatické monitorovanie | Podpora |

|---|---|---|---|

| webhoster.de | Áno | Áno | vynikajúce |

| Poskytovateľ B | Áno | obmedzené | dobré |

| Poskytovateľ C | nie | Áno | priemer |

Ďalším dôležitým aspektom je vytvorenie DNSSEC (Rozšírenia zabezpečenia systému názvov domén). To umožňuje zabrániť útočníkom v prenikaní falošných záznamov DNS. DNSSEC zabezpečuje, aby resolver mohol skontrolovať, či je odpoveď na dotaz DNS nezmenená. Mnohí poskytovatelia už podporujú DNSSEC, takže ho môžete aktivovať vo svojom paneli. Je však potrebná starostlivá konfigurácia, aby sa zabezpečilo, že proces podpisovania bude fungovať bez problémov.

Typické prípadové štúdie z praxe

Pri presúvaní webovej lokality sa zmeny DNS často neuplatňujú správne. V jednom prípade záznam A stále ukazoval na starý server, hoci všetky údaje už boli prenesené. Po zadaní dotazu WHOIS sa mi podarilo identifikovať a opraviť neaktuálne menné servery.

Ďalší príklad: Novozriadený poštový server zostal nefunkčný. Príčina: Chýbal záznam MX a zodpovedajúci záznam SPF bol nesprávne naformátovaný. Najmä pri odosielaní e-mailov to môže viesť k tomu, že správy buď vôbec nedorazia, alebo budú odmietnuté ako potenciálny spam. SPF, DKIM a DMARC by sa preto mali správne nastaviť a pravidelne kontrolovať - najmä ak sa zmenia adresy IP alebo názvy serverov.

Veľmi časté: Zákazník si nastavil novú doménu a prekvapila ho chybová správa "DNS_PROBE_FINISHED_NXDOMAIN". Doména bola zaregistrovaná správne, ale chýbal záznam CNAME smerujúci na skutočný webový server. To, čo pôvodne vyzeralo ako jednoduchý preklep, sa ukázalo ako chýbajúce presmerovanie. V takomto prípade stačí správne zadať príslušný záznam CNAME, ale bez správnych diagnostických nástrojov a predchádzajúcich znalostí trvá riešenie problému často dlho.

Stretávame sa aj so situáciami, keď sú omylom vytvorené subdomény so zástupnými znakmi (ako napr. *.example.com), ktoré odpovedajú na rozlíšenia pre neexistujúce subdomény. To môže nielen vyvolať dopravné slučky, ale aj vytvoriť bezpečnostné zraniteľnosti. Takéto prípady ilustrujú, aké dôležité je mať v systéme DNS jasnú koncepciu, aby boli autorizované len explicitné subdomény. Tu môže pomôcť pravidelný audit zóny DNS.

Ďalším praktickým krokom je oboznámenie sa s pokročilými funkciami DNS. Najmä pri hostovaní viacerých domén alebo rôznych služieb (napr. riešenia SaaS, online obchod, externé spracovanie platieb) môže byť potrebné vykonať cielené delegovanie. To znamená, že jednotlivé subdomény sú odkazované na iné menné servery, ktoré sú potom zodpovedné za príslušnú službu. Chyby v tejto delegácii môžu ľahko viesť k tomu, že časti webovej lokality už nebudú prístupné.

Stojí za to tiež premyslieť, či veľmi krátke hodnoty TTL majú naozaj zmysel - hoci urýchľujú prenos zmien, môžu byť aj na škodu výkonu, ak sa pri každom vyvolaní stránky vykoná nespočetné množstvo dotazov DNS. V praxi je často najlepším prístupom rovnováha medzi flexibilitou a výkonom.

Zabezpečenie budúcnosti prostredníctvom prevencie chýb a preventívnych opatrení

Vyhnúť sa nesprávnej konfigurácii DNS znamená neustále sa učiť, vykonávať starostlivú údržbu a používať inteligentné nástroje. Ak budete pracovať systematicky, zachováte si kontrolu nad všetkými relevantnými položkami DNS a zaistíte si trvalo bezpečnú dostupnosť. Keďže moderné webové stránky sú často úzko prepojené s externými službami, ako sú siete na doručovanie obsahu, poskytovatelia e-mailových služieb alebo analytické nástroje, musíte vždy sledovať svoj vlastný DNS ako centrálny kontrolný prvok.

Pravidelne kontrolujem všetky príslušné záznamy DNS pomocou automatických dotazov a systémov upozornení a každú zmenu dokumentujem - v prípade chyby to ušetrí veľa času. Ak vediete dobre udržiavanú dokumentáciu DNS, môžete sa v prípade chyby rýchlo vrátiť k pôvodnej konfigurácii alebo vykonať potrebné zmeny. Dobrý systém sa zameriava na transparentnosť a sledovateľnosť, aby bolo jasné, kto a kedy vykonáva ktoré zmeny.

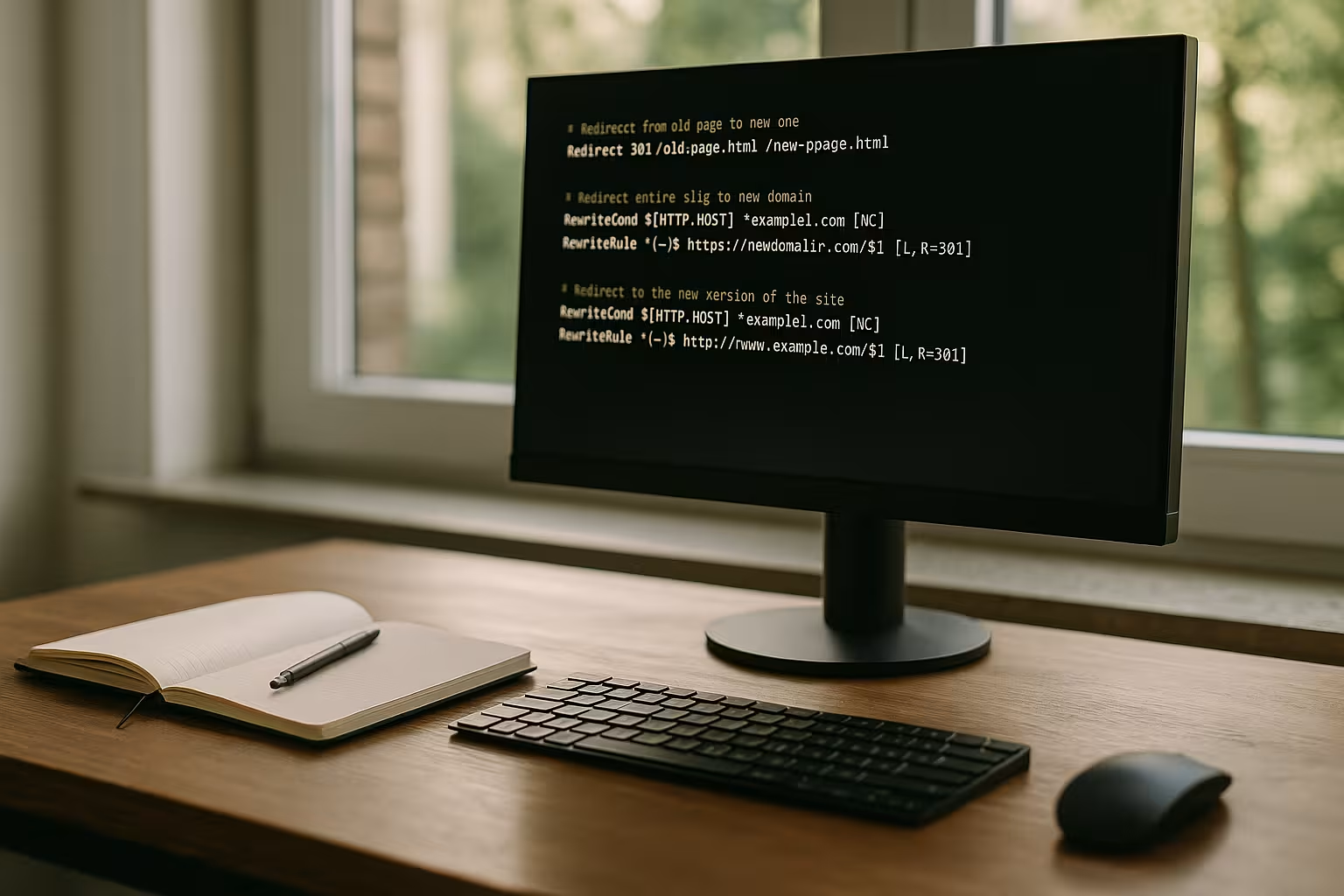

Tiež a Správne nastavené presmerovanie DNS môže byť rozhodujúci pri spájaní alebo presmerovaní domén. Ak sú takéto nastavenia uložené nesprávne, hrozí strata SEO a pokles počtu návštevníkov. Duplicitný obsah alebo nekonzistentné presmerovania majú negatívny vplyv na hodnotenie a môžu tiež zmiasť používateľov. Vďaka štandardizovanej koncepcii adries URL a zodpovedajúcim presmerovaniam DNS môžete takýmto problémom dlhodobo predchádzať.

Ak sa so zložitosťami systému DNS oboznámite už v počiatočnej fáze, budete sa môcť vopred vyhnúť bežným chybám. Už pri registrácii domény by ste mali vedieť, ktoré záznamy DNS sú absolútne nevyhnutné: A/AAAA pre hlavnú stránku, CNAME pre subdomény a MX pre prijímanie pošty často tvoria základný rámec. Dodatočné záznamy TXT, ako napríklad SPF, DKIM alebo DMARC, zvyšujú bezpečnosť e-mailov a mali by sa nastaviť po konzultácii s príslušným poskytovateľom už v počiatočnej fáze.

Konfigurácia DNS zameraná na budúcnosť sa nakoniec oplatí v mnohých ohľadoch: Návštevníci sa dostanú na webové stránky bezpečne a s vysokým výkonom, e-maily sa spoľahlivo dostanú do schránky a interné IT procesy prebiehajú hladko. Tí, ktorí používajú aj monitorovanie a DNSSEC, minimalizujú riziko výpadkov a problémov s ochranou údajov. To znamená, že systém DNS nie je len neviditeľným rámcom, ale stáva sa strategickým faktorom stability a úspechu v online podnikaní.