Končno živite brez neželene pošte. To je načeloma mogoče le s profesionalnim sistemom zaščite, ki analizira pošto in uporabi vse razpoložljive možnosti, da prepreči zlorabo vaše domene za pošiljanje neželene pošte.

To lahko storite na primer s prehodom za zaščito pred nezaželeno pošto.

Še danes je veliko ponudnikov, ki ne ščitijo e-poštnih sporočil domen svojih strank. Praviloma je na strežniku nastavljen samo zapis MX domene, tako da lahko stranka prejema e-poštna sporočila tudi prek domene.

To prinaša številne nevarnosti. Ker je s sistemom eMialsystem mogoče zelo enostavno manipulirati. Ime pošiljatelja je mogoče preprosto ponarediti. Elektronsko sporočilo lahko pošljete pod katerim koli imenom domene. Če se lastnik domene pred tem ni zaščitil, lahko e-pošto v njegovem imenu pošilja kdo drug. V najslabšem primeru bodo odgovori vrnjeni lastniku domene.

To ni nujno. Z nekaj kliki je domena dobro zaščitena pred takšnimi stvarmi.

Zapis SPF

Spletna stran Okvir politike pošiljatelja (SPF) je ena od metod za zaščito domene pošiljatelja pred ponarejanjem. Vnos SPF imenskega strežnika preverja pristnost e-poštnih strežnikov, ki lahko pošiljajo e-poštna sporočila iz te domene.

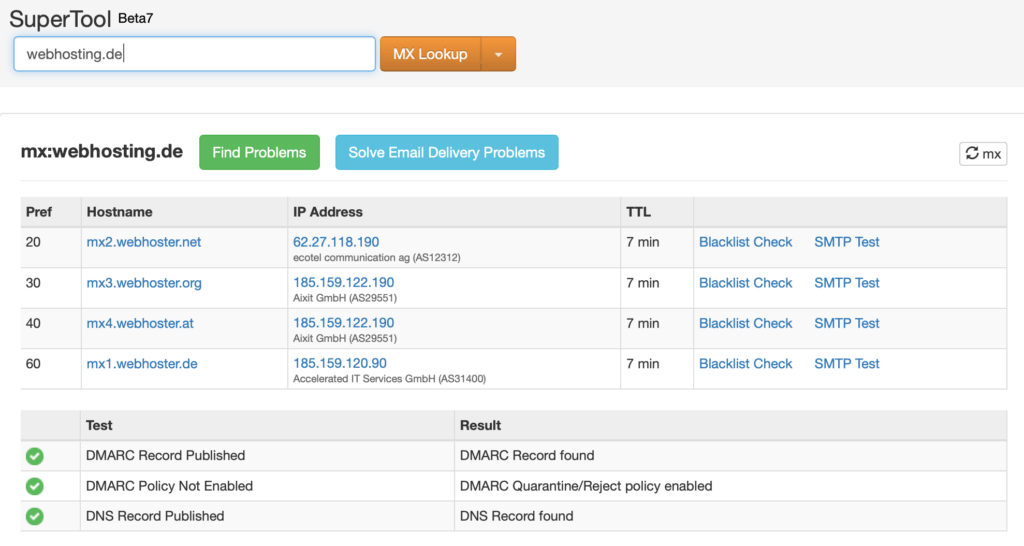

Za webhosting.de so to na primer ti poštni strežniki, ki so bili vneseni v vnos TXT:

"v=spf1 mx a:spamschutz.webhoster.de a:spamschutz2.webhoster.de a:spamschutz3.webhoster.de a:spamschutz4.webhoster.de -all"

Dovoljeno je, da so zapisi A strežnikov spamschutz.webhoster.de itd. in zapis MX same domene odobreni za pošiljanje.

Pomembno: Vnos SPF je opredeljen z RFC 7208 je zastarela. Vnos SPF je preprosto opredeljen kot vnos TXT v domeni.

Z -vse prepovedujemo pošiljanje prek drugih strežnikov.

Ponudnik, ki preveri zapis SPF, e-poštnega sporočila ne bo sprejel ali pa ga bo označil kot sumljivo nezaželeno pošto.

Zapis DKIM

Za preverjanje pristnosti pošiljatelja elektronske pošte se uporabi identifikacijski protokol, kot je DomainKeys od Yahooja.

Elektronsko sporočilo je opremljeno z digitalnim podpisom, ki ga lahko strežnik elektronske pošte prejemnika preveri z javnim ključem, ki je na voljo v sistemu DNS.

Zdaj obstajajo različne možnosti za opredelitev celotne zadeve. To lahko storite v strežniku. Za Plesk Vendar je treba namestiti skripto, ki ključ shrani lokalno, ali pa uporabiti Pleskov strežnik DNS.

Če nadzorna plošča te možnosti ne ponuja, lahko preprosto uporabite prehod za zaščito pred neželeno pošto. Tu lahko tudi neposredno dodate podpis vsem overjenim odhodnim e-poštnim sporočilom.

V primeru ISTORE ponudnika webhoster.com gre takole:

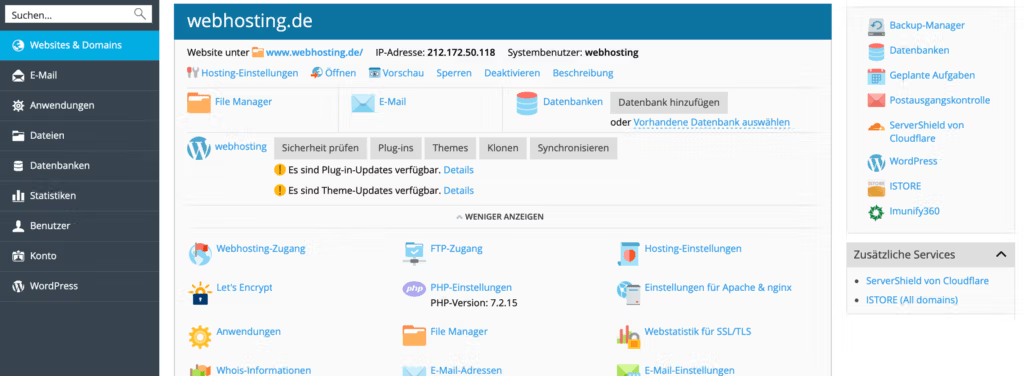

V meniju Plesk preprosto izberite ustrezno domeno in kliknite ISTORE na desni strani.

Izberite ustrezno domeno za dostop do iStore.

Zdaj preverite, ali je domena zaščitena s prehodom za zaščito pred neželeno pošto.

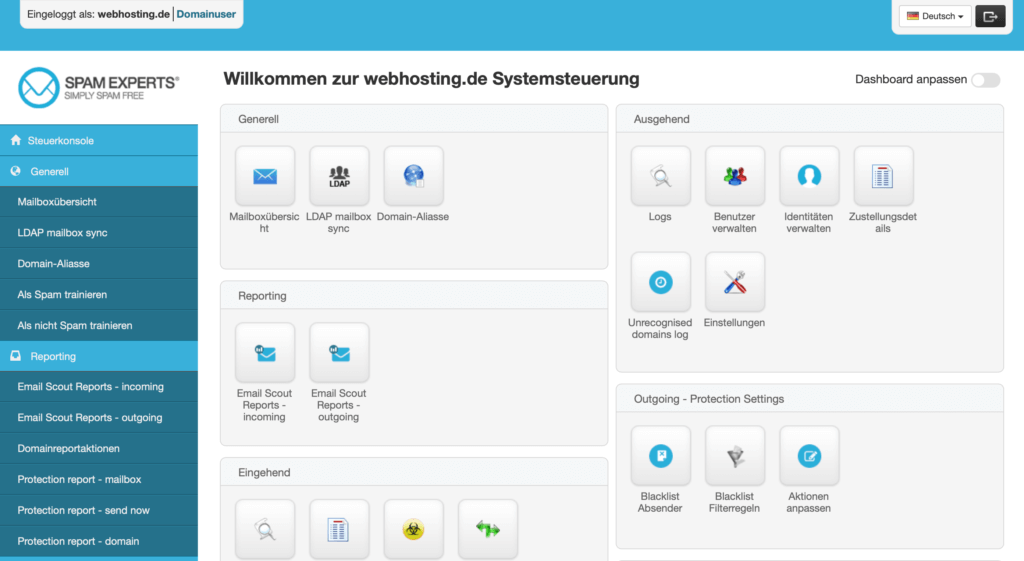

Stanje Zaščitena stran potrdi, da je domena na voljo v vratih za zaščito pred neželeno pošto. Zdaj lahko z desno tipko miške kliknete na Upravljanje na plošči za filter nezaželene pošte in upravljanje domene v glavnem meniju.

V glavnem meniju prehoda za zaščito pred neželeno pošto lahko zdaj preprosto kliknete meni na levi strani v razdelku S spletne strani na spletni strani . DKIM za zagon generatorja za vnos.

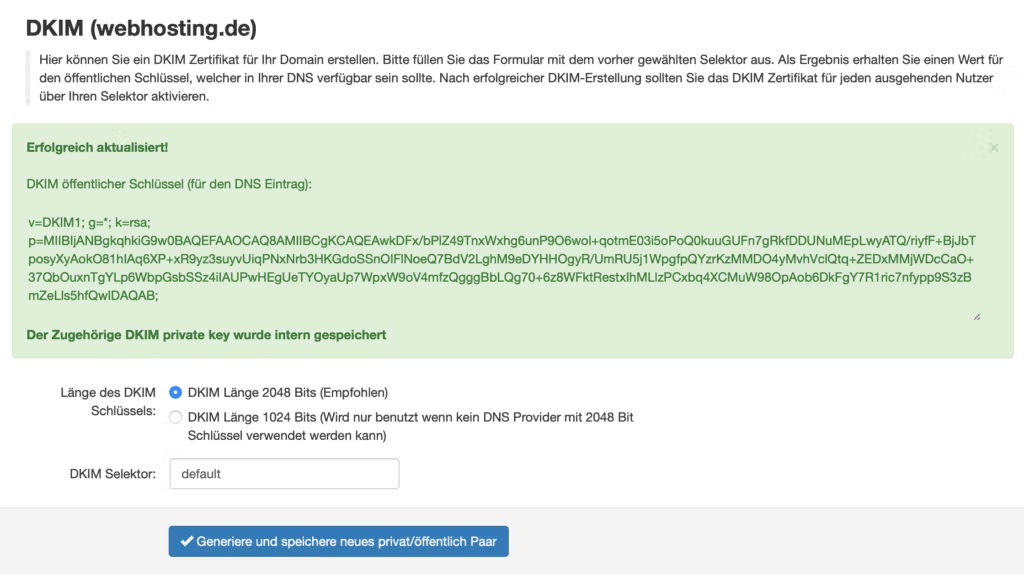

Z vnosom DKIM se ključ shrani v prehodu za zaščito pred neželeno pošto in prikaže se javni ključ, ki ga nato preprosto dodate v imenski strežnik kot vnos TXT.

Če vnos SPF še ni nastavljen, se lahko tudi prikaže.

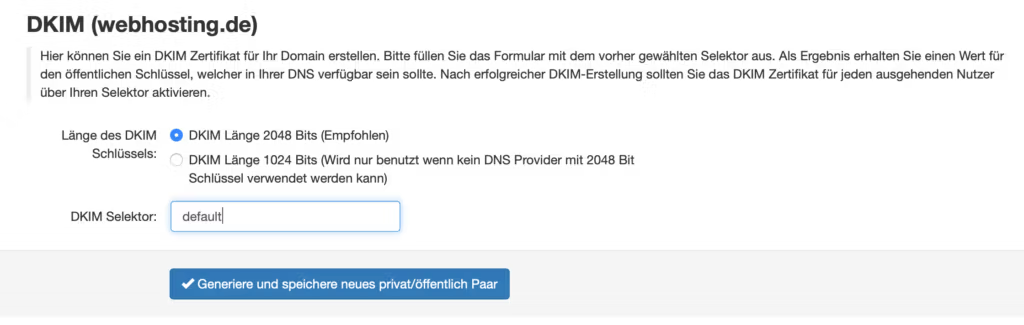

Ustvarjanje DKIM

Kot selektor uporabljamo tukaj privzeto. To ni pomembno. Večina sistemov uporablja privzeto nastavitev. V primeru spremembe sistema ni treba vedno vsega prilagoditi.

Javni ključ je zdaj prikazan in ga lahko preprosto dodate v imenski strežnik.

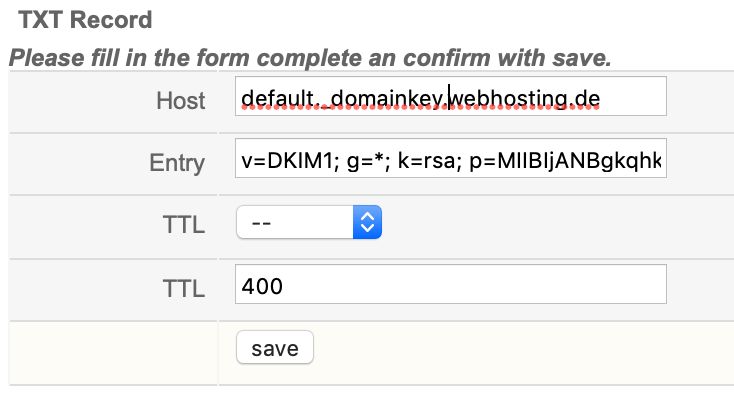

Nastavitev vnosa DNS

Pomemben je vnos gostitelja default._domainkey.webhosting.de z vrednostjo, ki jo ustvari sistem. Čas TTL lahko poljubno nastavite. Običajno se tu nič ne spremeni tako hitro. 400 sekund je v redu.

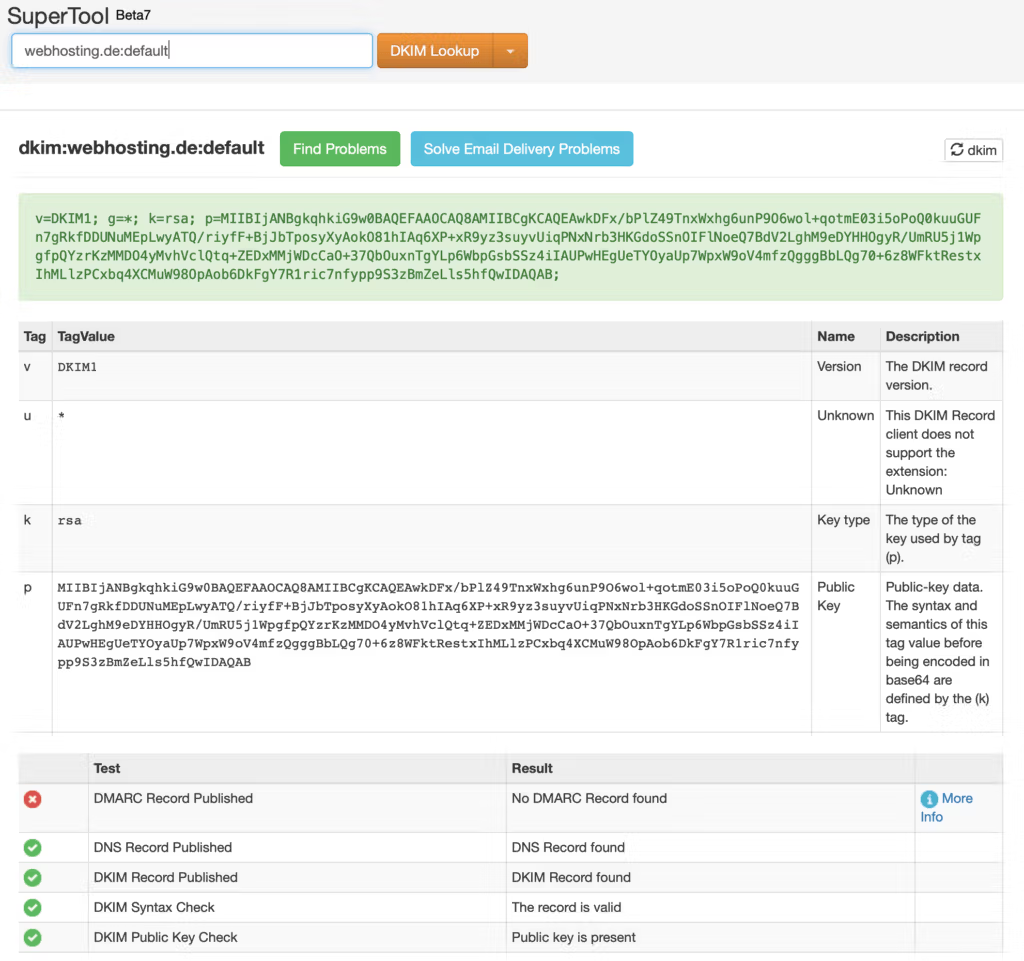

Preverjanje DKIM z mxtoolboxom

Zdaj nastavljeni vnos lahko preprosto izbrišete z mxtoolbox preverite. Program takoj pokaže, ali je vse v redu.

Kot lahko vidimo, je vnos DKIM zdaj na voljo. Vendar pa je prikazano, da še ni na voljo nobenega vnosa DMARC. Seveda želimo to takoj spremeniti in preprosto nastaviti ustrezen vnos DMARC.

Dodajanje vnosa DMARC

Tretji mehanizem za zaščito e-pošte. Spletna stran Preverjanje pristnosti, poročanje in skladnost sporočil na podlagi domene (DMARC) Sistem.

S tem so že nastavljeni vnosi SPF in DKIM zaključeni. SPF se uporablja za določanje poštnih strežnikov, ki lahko pošiljajo pošto iz domene. DKIM preverja, da pošta prihaja od pošiljatelja. Z DMARC lahko zdaj lastnik domene prejemnemu strežniku priporoča, kaj naj stori z elektronsko pošto, če je SPF ali DKIM napačen. Praviloma je e-poštno sporočilo zavrnjeno.

Prijeten stranski učinek je poročanje. Z vnosom lahko ustvarite E-poštni naslov kamor se nato pošljejo poročila poštnega strežnika. V tem kontekstu je smiselno uporabiti storitev poročanja. To na primer ponuja tudi mxtoolbox ali druga storitev. V primeru zlorabe elektronske pošte je tako mogoče zelo hitro ukrepati.

Zapis DMARC lahko ustvarite z generatorjem zapisov DMARC.

Če je vse pravilno konfigurirano, lahko nastavite uporabo pošte na zavrnitev.

V tem prvem primeru je priporočilo v primeru napake SPF ali DKIM nastavljeno na nič, tako da se izvede le poročanje. Ker vedno naredimo vse prav, lahko vnos nastavimo tudi neposredno na zavrniti spremeniti.

Končno preverjanje nastavitev domene

Za preverjanje vnosov po optimizaciji nastavitev ponovno uporabimo mxtoolbox.