Lastni imenski strežniki omogočajo največji nadzor in prilagodljivost nad vnosi DNS, zato so idealni za ambiciozne spletne projekte, agencije in podjetja. V tem vodniku vam bom korak za korakom pokazal, kako vzpostaviti lastne imenske strežnike in jih povezati s svojimi domenami - tehnično zanesljivo, a enostavno za razumevanje.

Osrednje točke

- Popoln nadzor prek območij DNS, TTL in zapisov

- Strežniki z imenom blagovne znamke krepitev profesionalnega videza

- Zapisi lepila so bistvenega pomena za poddomene znotraj lastnih domen.

- Strežniška infrastrukturavisoka razpoložljivost v idealnem primeru zahteva dva geografsko ločena sistema.

- Spremljanje Zagotavlja trajno zanesljivo delovanje

Kaj so imenski strežniki in kdaj se splača imeti lastno nastavitev?

Imenski strežniki razrešujejo imena domen v naslove IP in posredujejo zahteve ustreznim strežnikom. Večina paketov gostovanja že standardno vključuje strežnike DNS, vendar so možnosti konfiguracije pogosto omejene. Ko želite na primer prilagodljivo upravljati zapise SPF, DKIM ali SRV, je lastni imenski strežniki smiselno.

Sami določite, kako hitro se odgovarja na poizvedbe DNS, kako dolgo so vnosi veljavni, in prek vmesnikov API lahko popolnoma samodejno upravljate svoje poddomene. Ta avtonomija je prava prednost za razvijalce ali agencije - na primer pri izvajanju izoliranih okolij strank ali zapletenih infrastrukturnih projektov.

Več o tehničnih osnovah si lahko preberete v tem Razlaga funkcije in vloge imenskih strežnikov.

Uporabite lahko tudi lastne imenske strežnike in nastavite zahtevnejše funkcije, kot je DNSSEC za kriptografsko podpisovanje vnosov DNS. Tako je težje posegati v reševanje vaših domen in povečate varnost celotnega spletnega mesta. Pri projektih z visokimi varnostnimi zahtevami ali pri projektih, pri katerih igra pomembno vlogo zaščita blagovne znamke - na primer pri bankah ali večjih spletnih mestih za e-trgovino -, je integracija DNSSEC v lastne imenske strežnike pogosto odločilen dejavnik.

Ločena nastavitev je smiselna tudi, če želite uresničiti posebne konstelacije, kot je npr. notranje omrežjeki je prek omrežja VPN povezan z zunanjimi lokacijami. Ti scenariji pogosto zahtevajo zapleteno prepisovanje DNS ali razdeljene konfiguracije DNS, pri katerih večina standardnih rešitev ponudnikov ne dopušča veliko manevrskega prostora.

Tehnične zahteve za namestitev

Za upravljanje lastnih imenskih strežnikov potrebujete vsaj dva neodvisna strežnika z javni fiksni naslovi IP. Da bi dosegli resnično zanesljivost, bi bilo najbolje, če bi bili geografsko porazdeljeni ali porazdeljeni po različnih lokacijah podatkovnih centrov.

Korenski dostop do strežnikov potrebujete tudi za namestitev programske opreme, kot sta BIND9 ali PowerDNS - ti programi skrbijo za centralno upravljanje območij DNS. Veliko uporabnikov se zanaša na kombinacijo namenskega strežnika in navideznega primerka, npr. prek Proxmox ali KVM, da bi dosegli največjo zmogljivost in prilagodljivost hkrati.

Uporabite lahko tudi tehnologije vsebnikov, kot je LXC - zlasti v okolju DevOps se to izkaže kot vitka rešitev z visoko stopnjo izolacije. Za večjo varnost priporočamo, da imenske strežnike upravljate v izoliranih okoljih (npr. DMZ) in uveljavljate omejen dostop prek požarnih zidov. To mora Pristanišče 53 mora biti odprt za TCP in UDP, saj DNS deluje na obeh protokolih.

Za varnost infrastrukture imenskega strežnika je še posebej pomembno, da je programska oprema vedno posodobljena in da redno nameščate varnostne posodobitve. Prav tako poskrbite, da se izvajajo le potrebne storitve. Nepotrebni paketi in procesi so lahko potencialna površina za napade.

Primerna programska oprema: BIND9, PowerDNS ali NSD?

Priporočam naslednja orodja - odvisno od tega, ali dajete prednost zmogljivosti, varnosti ali prilagodljivosti:

| Programska oprema | Značilnosti | Primerno za |

|---|---|---|

| BIND9 | Uveljavljen, prilagodljiv, razširjen | Standardne rešitve s številnimi prilagoditvami |

| PowerDNS | zmožnost API, temelji na SQL, visoka zmogljivost | Agencije in upravljanje API |

| NSD + nevezano | Lahka, stabilna, osredotočena | Minimalne nastavitve s poudarkom na varnosti |

vmesniki za upravljanje, kot so Webmin ali ISPConfig če nimate poglobljenih izkušenj z vmesnikom CLI, boste lažje začeli z delom. Za BIND9 lahko na primer uporabite Webmin za ustvarjanje in upravljanje območij z grafičnim uporabniškim vmesnikom, ne da bi se vam bilo treba seznaniti z named.conf- ali datoteke območij.

Pri PowerDNS je možnost integracije v relacijske zbirke podatkov (npr. MySQL ali PostgreSQL) še posebej impresivna. To omogoča visoko stopnjo avtomatizacije vnosov DNS in izvajanje priročnih funkcij, kot je samodejno zagotavljanje poddomen prek spletnega vmesnika ali API. Če to združite s strukturo za uravnoteženje obremenitve, lahko PowerDNS obdeluje tudi zelo velike količine zahtevkov in je zato primeren za projekte z velikim prometom.

Če uporabljate NSD v kombinaciji z Unboundom, boste imeli koristi od posebej varne in lahke različice. Ta rešitev je še posebej zanimiva, če ne želite uporabljati velikih podatkovnih zbirk in pripisujete poseben pomen zmanjšanju površin za napade. NSD prevzame avtoritativno funkcijo (tj. odgovarja na zahteve za vaša območja), Unbound pa lahko služi kot predpomnilnik ali rekurzivni resolver za zahteve vašega notranjega omrežja.

Struktura in vzdrževanje območij DNS

Po namestitvi programske opreme ustvarite območja DNS za vsako domeno, ki jo želite upravljati. Tu centralno določite vse vnose DNS. Priporočam, da za več projektov določite strukturirano predlogo ali uporabite avtomatizacijo na podlagi API.

Tipične evidence, ki jih morate upravljati:

- A-Record - Dodelitev naslova IPv4

- Rekord AAAA - Namembni kraj IPv6

- MX-Record - Opredelitev poštnega strežnika

- Zapisi TXT, SPF, DKIM - Preverjanje pristnosti

- CNAME ali SRV - Špedicija in storitve

Vrednosti TTL nadzorujete popolnoma sami. Ta nadzor je še posebej uporaben pri pogosto spreminjajočih se naslovih IP ali testnih okoljih. Na to bodite pozorni, ko ustvarjate svoja območja, Serijske številke takoj, ko spremenite vnose DNS. To je edini način, da sekundarni imenski strežniki (podrejeni strežniki) prepoznajo, da so posodobitve na voljo med prenosi območij.

V zapletenih okoljih je lahko koristno ustvariti tudi ločena območja za posamezno stranko ali projekt. To poenostavi vzdrževanje in prepreči nenamerno prepisovanje zunanjih vnosov. Ne pozabite tudi na Obratni DNS (zapis PTR): Zlasti za poštne strežnike in zaupanja vredno komunikacijo je ključnega pomena, da se vaš IP razreši nazaj na vašo domeno.

Beleženje poizvedb in sprememb DNS ponuja dodatno dodano vrednost. Če vaš strežnik DNS na primer deluje v sistemu BIND9, lahko z dnevniškimi zapisi in nastavitvami za odpravljanje napak spremljate, kdo in kdaj je poizvedoval po katerem zapisu ali kdaj so bila območja posodobljena. Tako se lahko veliko hitreje odzovete na težave, kot so nepravilni vnosi ali napadi na strežnik DNS.

Shranjevanje zapisov o lepilih - odločilni korak

Če za imenske strežnike uporabljate poddomene svoje glavne domene, npr. ns1.yourdomain.com, potrebujete t. i. Zapisi lepila. Te neposredno v registru povežejo ime gostitelja vašega imenskega strežnika z naslovom IP - v nasprotnem primeru bi se resolucija vrtela v krogu.

Primer vnosa:

- ns1.yourdomain.com → 192.0.2.1

- ns2.yourdomain.com → 192.0.2.2

Te vnose vnesete neposredno v upraviteljsko območje registrarja domene - tam pogosto najdete element "Child hosts" ali "Hostnames". Vaš imenski strežnik bo zanesljivo deloval šele, ko bodo ti podatki pravilno vneseni in jih bo register sprejel.

V praksi je priporočljivo, da lepilne zapise nastavite pred dejanskim prenosom domene. Tako se boste izognili izpadom ali obdobjem mirovanja, v katerih domena začasno ni rešljiva. Takoj ko bodo lepilni zapisi nameščeni, se bodo imenski strežniki lahko pravilno sinhronizirali. Ustvariti morate tudi dig- ali nslookup-preizkusite te nove vnose NS in se prepričajte, da je vse pravilno shranjeno.

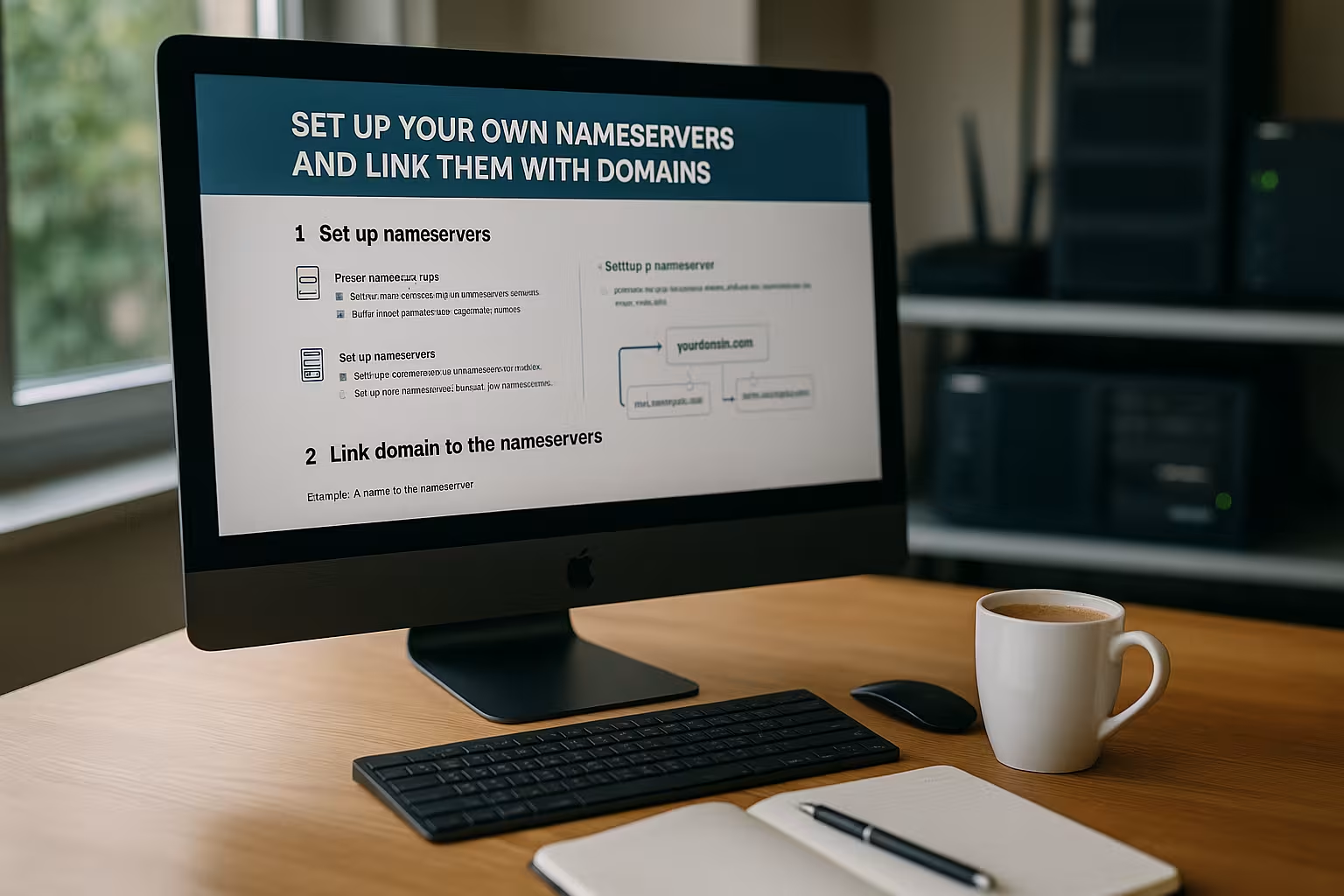

Registracija pri registrarju in povezava domene

Zdaj lahko domeno povežete z novimi imenskimi strežniki. To storite tako, da se prijavite v svojega registrarja in v razdelku "Upravljanje imenskih strežnikov" zamenjate prejšnje vnose DNS.

Neposredno vnesite nove strežnike - na primer:

- ns1.yourdomain.com - 192.0.2.1

- ns2.yourdomain.com - 192.0.2.2

Zamenjava traja od 4 do 48 ur. Po potrebi je mogoče takojšen učinek pospešiti tudi s kratkimi vrednostmi TTL.

Prikazal vam bom alternativni način za preusmeritev DNS v tem Uvod v posredovanje DNS.

Ko vse deluje, velja preveriti ločljivost iz zunanjih lokacij. Prijatelje ali sodelavce v drugih državah lahko prosite, naj preverijo vašo domeno, lahko pa uporabite orodja, ki izvajajo poizvedbe iz različnih strežnikov DNS po vsem svetu. Tako se lahko prepričate, da tudi vaši imenski strežniki delujejo pravilno na svetovni ravni.

Nastavitev testov in spremljanja

Svetujem vam, da preverite delovanje svoje nastavitve - uporabite orodja, kot so dig ali nslookup. Tako lahko dnevno preverjate, ali so vnosi pravilno razrešeni in ali je imenski strežnik dostopen iz interneta.

Priporočam tudi vzpostavitev rešitve za spremljanje - prek sistemov Nagios, Icinga ali spletnih rešitev, kot je UptimeRobot. Tako boste lahko zgodaj prepoznali napake in se proaktivno odzvali. Pri kritičnih produkcijskih sistemih je še posebej smiselno uvesti opozorila po elektronski pošti.

Po uspešni osnovni namestitvi je priporočljivo avtomatizirati tudi redno preverjanje območij. V primeru BIND lahko na primer poimenovano kontrolno območje in . named-checkconf v skriptih, ki se izvajajo samodejno. Tako boste na primer obveščeni o sintaktični napaki v datoteki območja. Prav tako ne pozabite zagotoviti, da prenosi območij pravilno delujejo na podrejenih strežnikih. Pogosta napaka je zastarela serijska številka ali požarni zid, ki ne dovoljuje prenosa AXFR (vrata TCP 53).

V večjih pokrajinah je vredno uporabiti tudi Poizvedbe in . Stopnje poizvedb za prepoznavanje konic obremenitve. Če metrike kažejo nenavadne skoke v daljšem časovnem obdobju, to lahko pomeni poskus napada ali preprosto močno povečano uporabo vaših storitev.

Izogibajte se tipičnim napakam

Veliko težav lahko preprečite takoj, če že na začetku pazite na nekaj točk:

- Napaka sintakse v datotekah območij z orodji, kot je named-checkzone

- pravilno nastavite zapise o lepilusicer se bodo poizvedbe DNS ustavile.

- Pristanišče 53 odprto za TCP in UDP - v požarnem zidu in varnostnih skupinah

- Uporabite vsaj dva enaka imenska strežnika z repliciranimi območji

Večino okvar povzročijo majhne podrobnosti konfiguracije, ki bi jih opazili s testiranjem, zato načrtujte dovolj časa za čisto nastavitev. Pri spreminjanju parametrov DNS (npr. skrajšanje TTL) bodite še posebej pozorni, da se nove vrednosti uporabijo povsod. Včasih preverjanje predpomnilnika traja dlje od pričakovanega, zlasti če je vaša nastavitev globalno porazdeljena.

Poleg tega nekateri skrbniki pozabljajo, da varnost DNS ni zajeta samo v DNSSEC: Enako pomembna je tudi zanesljiva varnost omrežja in strežnika. Strežniki DNS so lahko ranljivi za napade DDoS. Zato za preprečevanje zlorab uporabite omejevanje hitrosti in po možnosti politike odzivanja DNS. Zlasti BIND9 ali PowerDNS imata možnosti, ki lahko omejijo ali filtrirajo odgovore na potencialno zlonamerne poizvedbe.

Druga možnost: zunanje upravljanje DNS namesto lastnega imenskega strežnika?

Ni nujno, da sami upravljate imenske strežnike. Nekateri gostitelji ponujajo razširjene funkcije DNS, na primer upravljanje API, konfiguracijo SPF/DKIM in GeoDNS. To pogosto povsem zadostuje za preproste spletne projekte ali spletne trgovine.

Vendar je ločena infrastruktura prednost, če upravljate več domen, potrebujete individualne varnostne smernice ali dinamične poddomene. V takih primerih lastni imenski strežniki s prilagodljivostjo in nadzorom.

Če vam niso jasne osnove, vam bo to pomagalo. Uvod v sistem DNS s pojasnili.

Zunanje upravljanje DNS vam olajša veliko dela, vendar ste odvisni od varnosti, posodobitev in zanesljivosti ponudnika. Tudi posebnih primerov uporabe, kot je samodejna namestitev velikih količin domen, ni mogoče vedno popolnoma vključiti v delovni proces, če ponudnik predpisuje določene prilagoditve ali omejitve. Za agencije ali podjetja, ki zahtevajo neposreden stik s strankami in hitre spremembe konfiguracije, so zato zunanje rešitve pogosto le napol zadovoljive.

Povzetek in obeti

Lastni imenski strežniki so koristni za vse, ki želijo imeti večji nadzor, zmogljivost in avtonomijo nad svojo spletno infrastrukturo. Nastavitev je tehnično zahtevna, vendar jo je mogoče rešiti z odprtokodnimi orodji in sodobnimi orodji za upravljanje, kot je Webmin. Najpomembnejše stvari so: dvojno delovanje strežnika za redundanco, pravilna evidenca lepljenja in stalno spremljanje.

Če upravljate več projektov, želite ločiti več okolij strank ali cenite lastne varnostne strategije, je lasten niz imenskih strežnikov nepogrešljiv. Na koncu je ključnega pomena dobro premišljena izvedba, ki se osredotoča na razpoložljivost, dostopnost in vzdrževanje sistema. Poskrbite tudi za redne varnostne preglede in dosledno posodabljanje programske opreme DNS, da se izognete varnostnim ranljivostim. Tako boste najverjetneje dolgoročno imeli stabilno in zanesljivo rešitev DNS za vse svoje spletne projekte.

Če nameravate čez nekaj časa razširiti nastavitev, lahko dodate dodatne lokacije in tako ustvarite GeoDNS ki zahteve razdeli glede na uporabnikovo lokacijo. To omogoča krajši odzivni čas in boljšo porazdelitev obremenitve. Na ta način lahko infrastrukturo imenskega strežnika razširite na globalne projekte in vedno ohranite popoln nadzor nad vsemi vnosi DNS.