Äntligen kan du leva utan skräppost. Detta är i princip bara möjligt med ett professionellt skyddssystem som analyserar e-postmeddelandena och använder alla tillgängliga möjligheter för att förhindra att din egen domän missbrukas för att skicka skräppost.

Detta kan till exempel göras med en gateway för skräppostskydd.

Ännu idag finns det många leverantörer som inte skyddar e-postmeddelanden från sina kunddomäner. I regel är det bara domänens MX-post som ställs in på servern så att kunden också kan ta emot e-post via domänen.

Detta medför ett antal faror. Eftersom eMial-systemet kan manipuleras mycket lätt. Det är möjligt att helt enkelt förfalska avsändarnamnet. Du kan skicka ett e-postmeddelande under vilket domännamn som helst. Om domänägaren inte har skyddat sig mot detta kan någon annan skicka e-post i hans namn. I värsta fall returneras svaren till domänägaren.

Det behöver inte vara så. Med några få klick är domänen väl skyddad från sådana saker.

SPF-post

Das Ramverk för avsändarpolicy (SPF) är en av de metoder som används för att skydda avsändardomänen mot förfalskning. Namnserverns SPF-post autentiserar de e-postservrar som får skicka e-post från den här domänen.

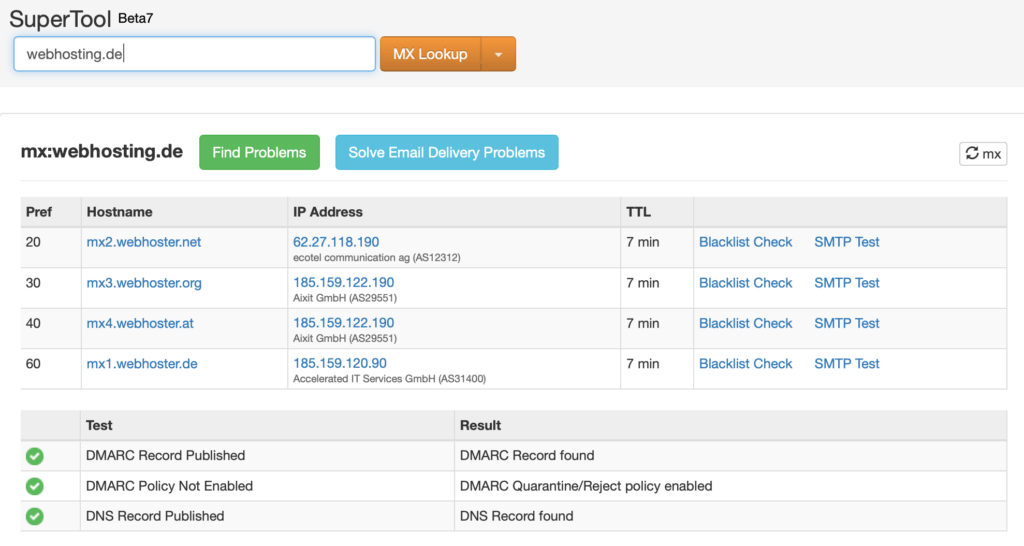

För webhosting.de skulle det till exempel vara dessa e-postservrar som anges i TXT-posten:

"v=spf1 mx a:spamschutz.webhoster.de a:spamschutz2.webhoster.de a:spamschutz3.webhoster.de a:spamschutz4.webhoster.de -all"

Härmed tillåts att A-posterna på servrarna spamschutz.webhoster.de etc. samt MX-posterna på själva domänen är godkända för sändning.

Viktigt: En SPF-post definieras genom RFC 7208 har blivit föråldrad. SPF-posten definieras helt enkelt som en TXT-post i domänen.

Med hjälp av -all Vi förbjuder sändning via andra servrar.

En leverantör som kontrollerar SPF-posten kommer då inte att acceptera e-postmeddelandet eller markera det som misstänkt för skräppost.

DKIM-post

För att kontrollera e-postavsändarens äkthet används ett identifieringsprotokoll som t.ex. Domännycklar från Yahoo krävs.

Själva e-postmeddelandet är försett med en digital signatur som mottagarens e-postserver kan verifiera med en offentlig nyckel som finns tillgänglig i DNS.

Det finns nu flera olika sätt att definiera det hela. Detta kan göras antingen på servern. För Plesk måste du installera ett skript som lagrar nyckeln lokalt eller så måste du använda Plesks DNS-server.

Om kontrollpanelen inte erbjuder detta alternativ kan du helt enkelt använda en gateway för skräppostskydd. Här kan du också direkt lägga till en signatur till alla autentiserade utgående e-postmeddelanden.

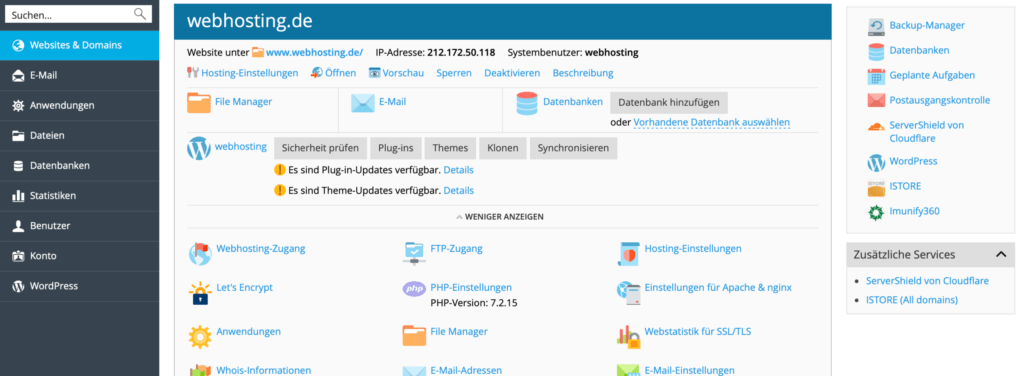

Om leverantören är ISTORE webhoster.de Det går till så här:

I Plesk-menyn väljer du helt enkelt rätt domän och klickar på ISTORE till höger.

Välj lämplig domän för åtkomst till iStore.

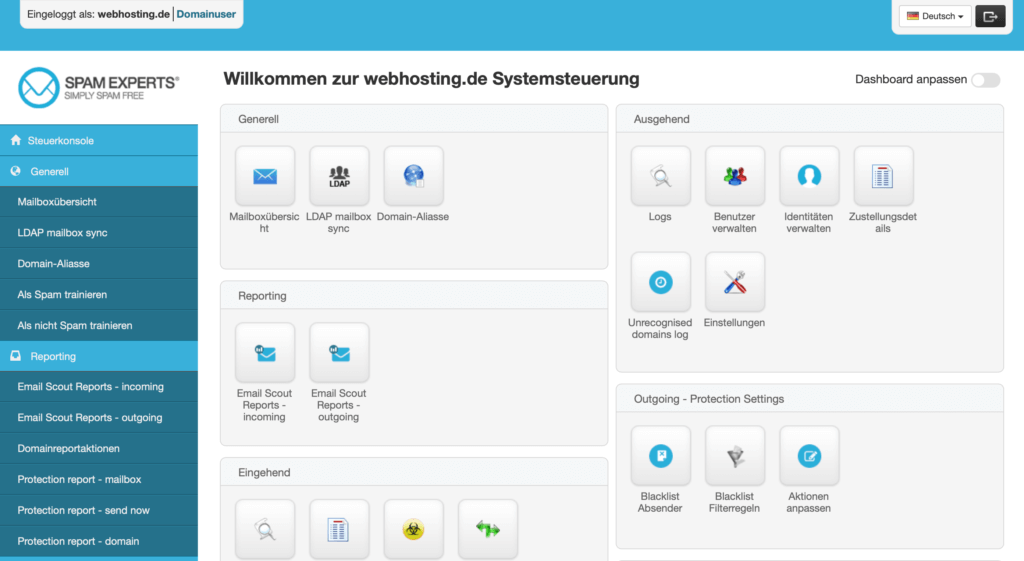

Kontrollera nu om domänen är skyddad av spamskyddsgatewayen.

Status Skyddad bekräftar att domänen är tillgänglig i gatewayen för skräppostskydd. Nu kan du högerklicka på Hantera i panelen för skräppostfilter och hantera domänen i huvudmenyn.

I huvudmenyn för spamskyddsgatewayen kan du nu helt enkelt klicka på menyn på vänster sida i avsnittet Från på DKIM för att starta generatorn för posten.

Med DKIM-posten lagras nyckeln i spamskyddsgatewayen och den offentliga nyckeln visas, som du sedan helt enkelt lägger till i namnservern som en TXT-post.

Om SPF-posten ännu inte är inställd kan den också visas.

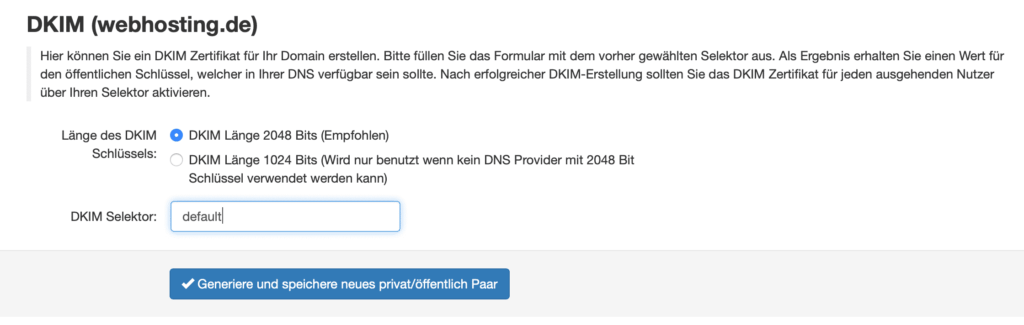

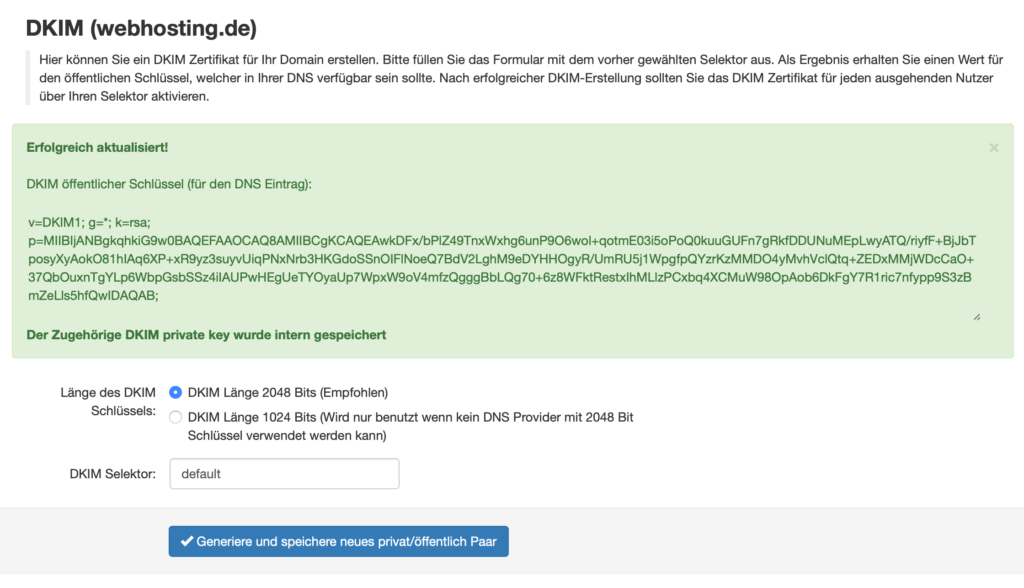

DKIM Generera

Som valmöjlighet använder vi här standard. Det spelar egentligen ingen roll. Standard används dock av de flesta system. Om systemet ändras måste inte alltid allt anpassas.

Den offentliga nyckeln visas nu och kan enkelt läggas till i namnservern.

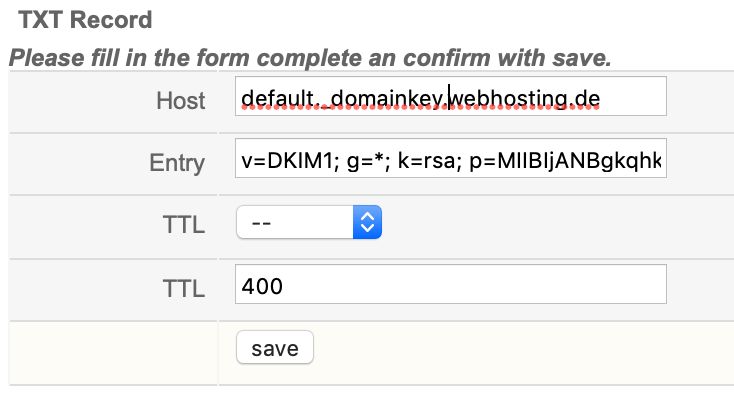

Ställ in DNS-posten

Viktigt är värdposten default._domainkey.webhosting.de med det värde som genereras av systemet. TTL-tiden kan ställas in godtyckligt. Vanligtvis förändras ingenting så snabbt här. 400 sekunder är bra.

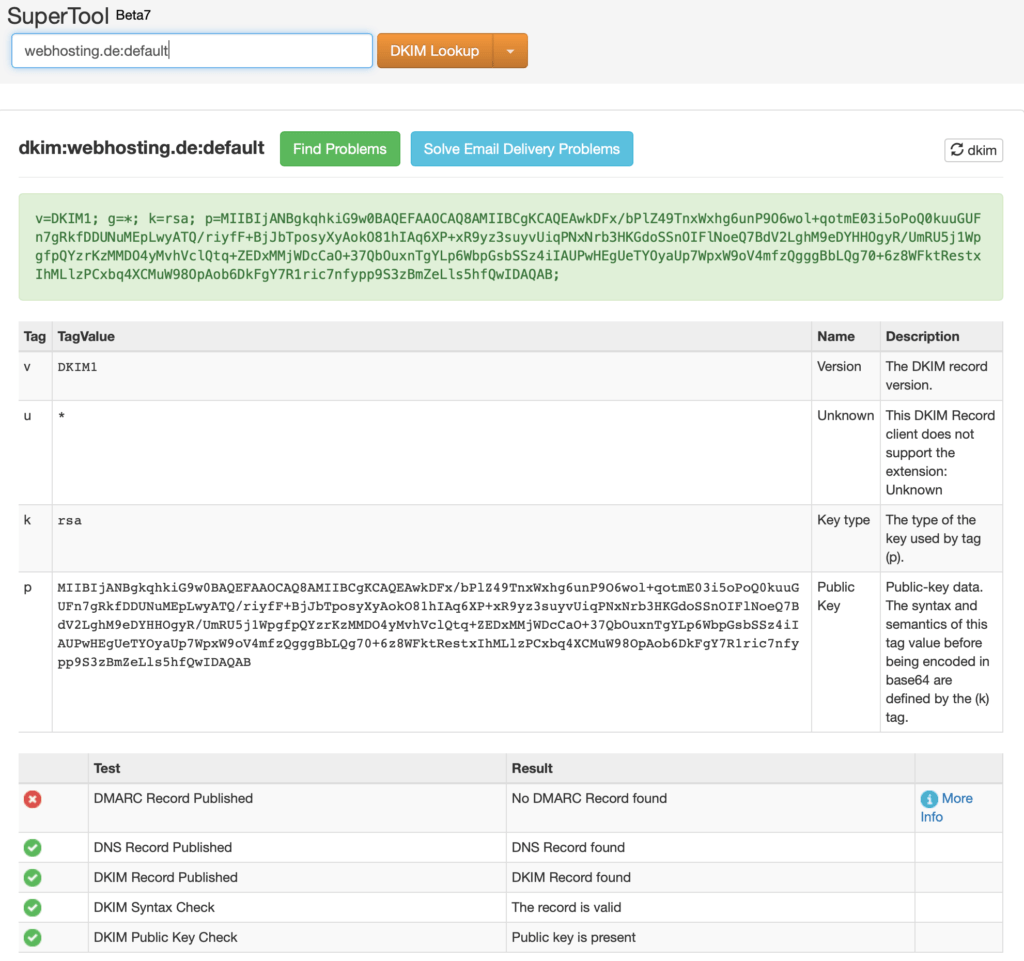

DKIM-kontroll med mxtoolbox

Den nu inställda posten kan enkelt raderas med mxtoolbox kontrollera. Programmet visar omedelbart om allt är i ordning.

Som vi kan se är DKIM-posten nu tillgänglig, men det visas att det ännu inte finns någon DMARC-post. Naturligtvis vill vi ändra detta omedelbart och helt enkelt skapa en lämplig DMARC-post.

Lägg till DMARC-post

En tredje skyddsmekanism för e-post. Domänbaserad autentisering, rapportering och överensstämmelse av meddelanden (DMARC) System.

Detta kompletterar de SPF- och DKIM-poster som redan har angetts. SPF används för att ange vilka e-postservrar som får skicka e-post från domänen. DKIM verifierar att e-postmeddelandet kommer från avsändaren. Med DMARC kan domänägaren nu ge rekommendationer till den mottagande servern om vad den ska göra med e-postmeddelandet om SPF eller DKIM är felaktiga. I regel avvisas e-postmeddelandet.

En trevlig bieffekt är rapporteringen. Med posten kan du skapa en E-postadress till vilken e-postserverns rapporter sedan skickas. Det är vettigt att använda en rapporteringstjänst i detta sammanhang. Detta erbjuds till exempel också av mxtoolbox eller någon annan tjänst. I händelse av missbruk av e-postmeddelandet kan åtgärder sedan vidtas mycket snabbt.

DMARC-posten kan skapas med en DMARC-postgenerator.

Om allt är korrekt konfigurerat kan du ställa in att e-postanvändningen ska avvisas.

I det här första exemplet är rekommendationen inställd på ingen i händelse av ett SPF- eller DKIM-fel, så att endast rapportering sker. Eftersom vi alltid gör allting rätt, kan posten också ställas in direkt till avvisa ändras.

Slutkontroll av domäninställningarna

Vi använder mxtoolbox igen för att kontrollera posterna efter att ha optimerat inställningarna.