Endelig kan du leve uden spam. Dette er i princippet kun muligt med et professionelt beskyttelsessystem, som analyserer mails og bruger alle tilgængelige muligheder for at forhindre misbrug af dit eget domæne til at sende spam.

Dette kan f.eks. gøres med en spambeskyttelsesgateway.

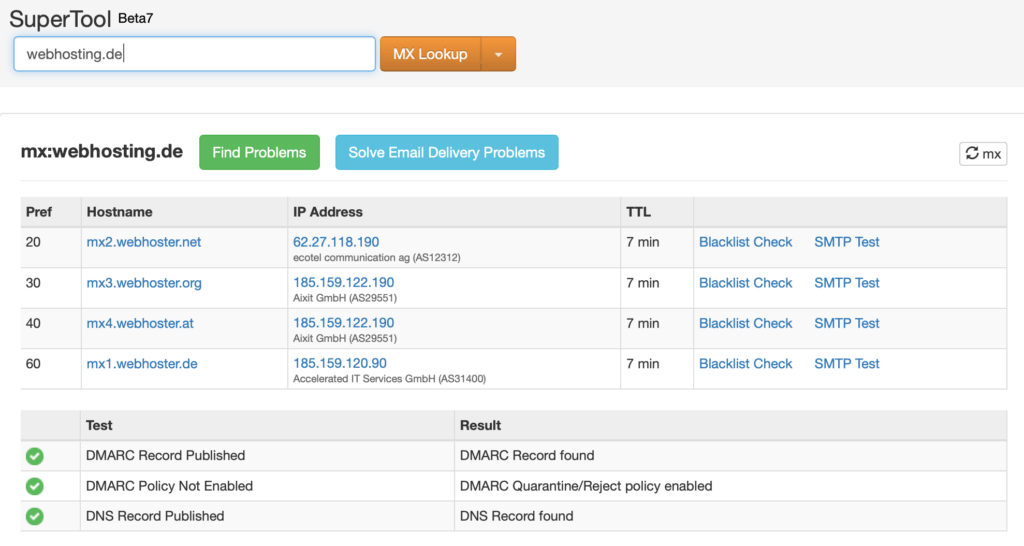

Selv i dag er der stadig mange udbydere, som ikke beskytter e-mailen på deres kundedomæner. Som regel er det kun MX-posten for et domæne, der er indstillet på serveren, så kunden også kan modtage e-mails via domænet.

Dette indebærer en række farer. Fordi eMialsystemet kan manipuleres meget let. Det er muligt at forfalske afsendernavnet. Du kan sende en e-mail under et hvilket som helst domænenavn. Hvis domæneejeren ikke har beskyttet sig mod dette, kan en anden person sende e-mails i hans navn. I værste fald sendes svarene tilbage til domæneejeren.

Det behøver det ikke at være. Med et par klik er domænet godt beskyttet mod sådanne ting.

SPF-optegnelse

Das Ramme for afsenderpolitik (SPF) er en af de metoder, der bruges til at beskytte afsenderdomænet mod forfalskning. Navneserverens SPF-post bekræfter de e-mail-servere, der har tilladelse til at sende e-mails fra dette domæne.

For webhosting.de vil det f.eks. være disse mailservere, som blev angivet i TXT-angivelsen:

"v=spf1 mx a:spamschutz.webhoster.de a:spamschutz2.webhoster.de a:spamschutz3.webhoster.de a:spamschutz4.webhoster.de -all"

Det er hermed tilladt, at A-poster på serverne spamschutz.webhoster.de osv. samt MX-posten på selve domænet er godkendt til afsendelse.

Vigtigt: En SPF-post er defineret ved RFC 7208 er blevet forældet. SPF-posten defineres ganske enkelt som en TXT-post i domænet.

Med den -alle vi forbyder afsendelse via andre servere.

En udbyder, der kontrollerer SPF-posten, vil derefter ikke acceptere e-mailen eller markere den som mistænkelig for spam.

DKIM-optegnelse

For at kontrollere ægtheden af e-mail-afsenderen anvendes en identifikationsprotokol som f.eks. DomainKeys fra Yahoo er påkrævet.

Selve e-mailen er forsynet med en digital signatur, som modtagerens e-mail-server kan verificere med en offentlig nøgle, der er tilgængelig i DNS.

Der er nu forskellige måder at definere det hele på. Dette kan enten gøres på serveren. Til Plesk Der skal dog installeres et script her, som gemmer nøglen lokalt, eller du skal bruge Plesk DNS-serveren.

Hvis kontrolpanelet ikke tilbyder denne mulighed, kan du blot bruge en gateway til beskyttelse mod spam. Her kan du også direkte tilføje en signatur til alle autentificerede udgående e-mails.

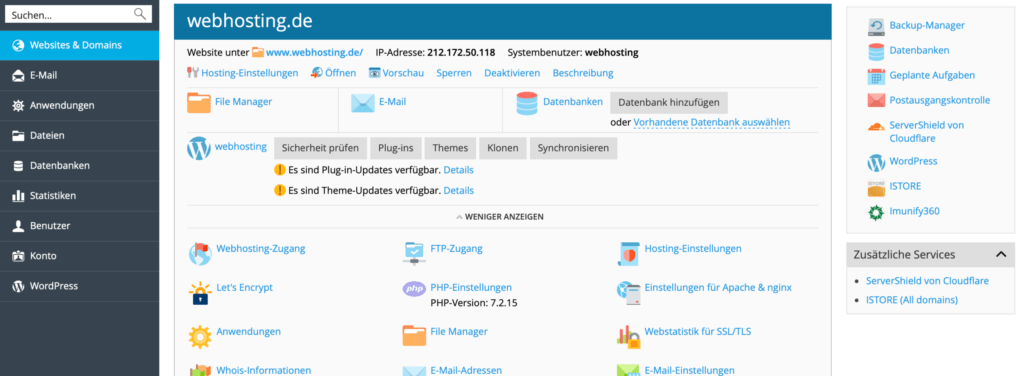

I tilfælde af ISTORE hos tjenesteyderen webhoster.de det går sådan her:

I Plesk-menuen skal du blot vælge det relevante domæne og klikke på ISTORE i højre side.

Vælg det relevante domæne for adgang til iStore.

Kontroller nu status for, om domænet er beskyttet af spambeskyttelsesgatewayen.

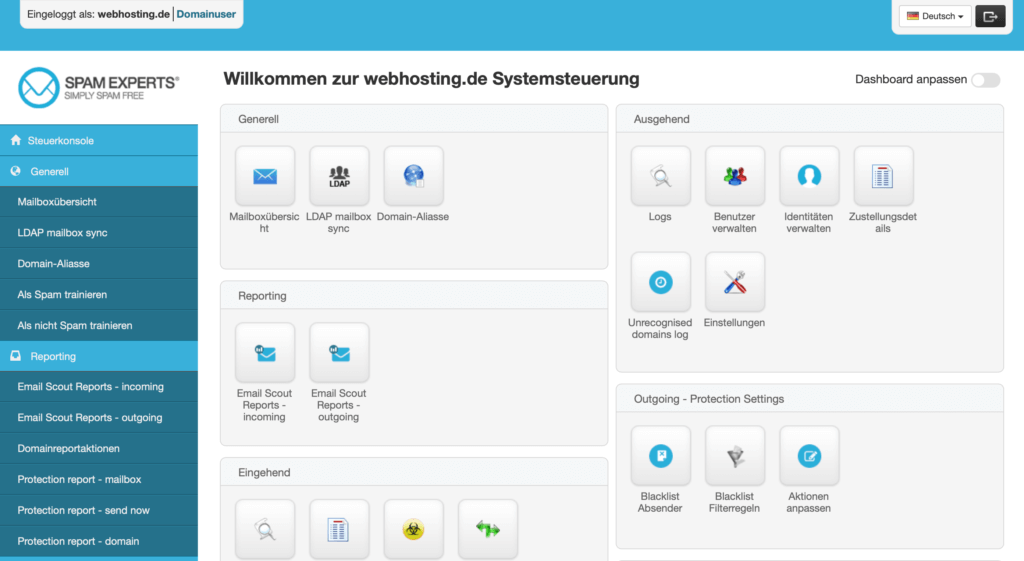

Status Beskyttet bekræfter, at domænet er tilgængeligt i spambeskyttelsesgatewayen. Nu kan du højreklikke på Administrer i panelet for spamfilter og administrere domænet i hovedmenuen.

I hovedmenuen i spambeskyttelsesgatewayen kan du nu blot klikke i menuen i venstre side i afsnittet Fra på DKIM for at starte generatoren for posten.

Med DKIM-posten lagres nøglen i spambeskyttelsesgatewayen, og den offentlige nøgle vises, som du derefter blot tilføjer i navneserveren som en TXT-post.

Hvis SPF-posten endnu ikke er indstillet, kan den også vises.

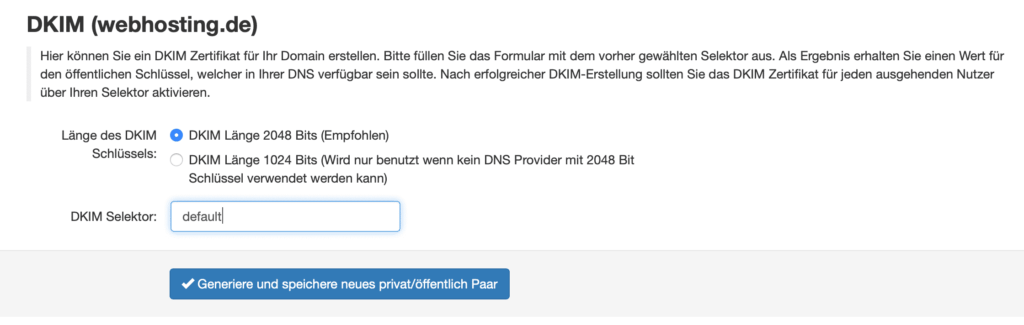

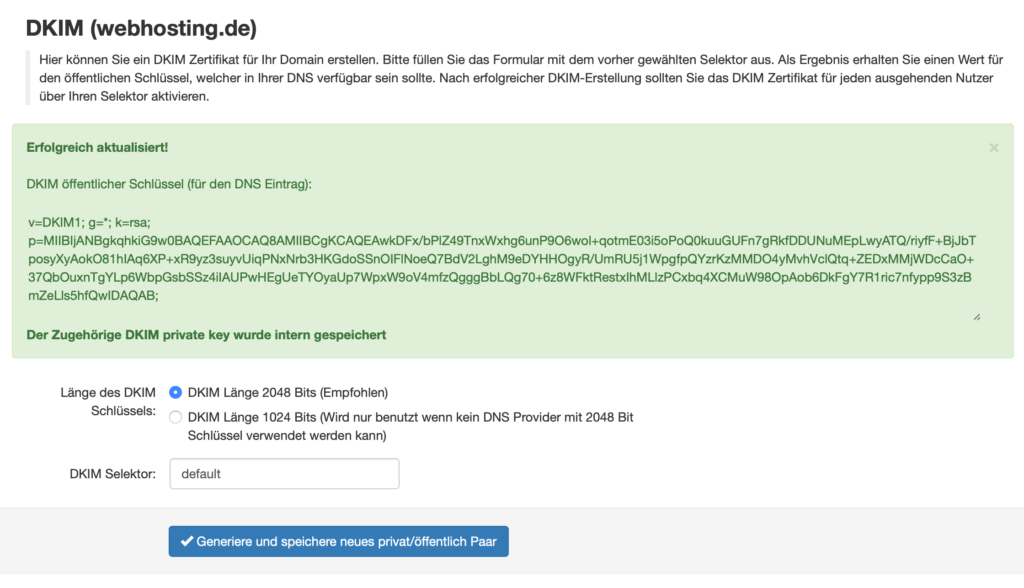

DKIM generere

Som selector bruger vi her standard. Det er egentlig ligegyldigt. De fleste systemer bruger dog standardindstillingen. I tilfælde af en ændring af systemet er det ikke altid, at alt skal tilpasses.

Den offentlige nøgle vises nu og kan nemt tilføjes i navneserveren.

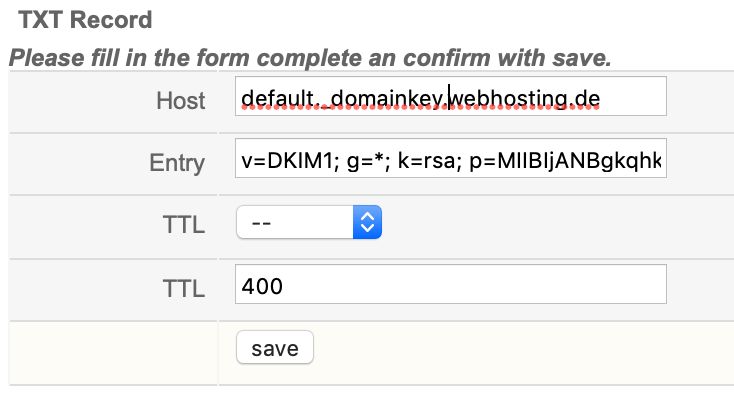

Indstil DNS-post

Vigtigt er værtsposten default._domainkey.webhosting.de med den værdi, der er genereret af systemet. TTL-tiden kan indstilles vilkårligt. Her plejer intet at ændre sig så hurtigt. 400 sekunder er fint.

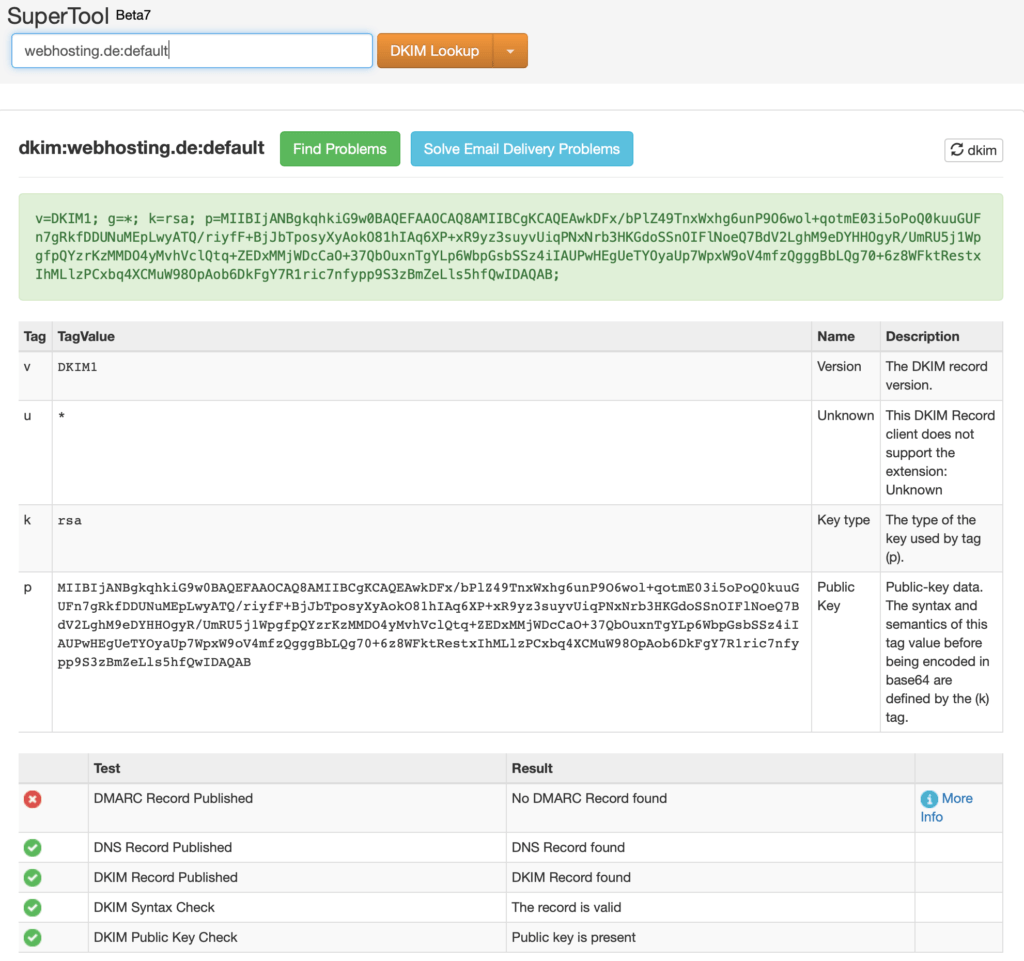

DKIM-kontrol med mxtoolbox

Den nu indstillede post kan nemt slettes med mxtoolbox check. Programmet viser straks, om alt er i orden.

Som vi kan se, er DKIM-posten nu tilgængelig, men det vises, at der endnu ikke er nogen DMARC-post. Vi ønsker naturligvis at ændre dette med det samme og blot indstille en passende DMARC-post.

Tilføj DMARC-post

En tredje beskyttelsesmekanisme for e-mails. Domænebaseret autentificering, rapportering og overensstemmelse af meddelelser (DMARC) System.

Dette supplerer de SPF- og DKIM-poster, der allerede er blevet indstillet. SPF bruges til at fortælle, hvilke mailservere der har tilladelse til at sende mails fra domænet. DKIM bekræfter, at mailen kommer fra afsenderen. Med DMARC kan domæneejeren nu give anbefalinger til den modtagende server om, hvad der skal ske med e-mailen, hvis SPF- eller DKIM-oplysningerne er forkerte. Som regel bliver e-mailen naturligvis afvist.

En god bivirkning er rapporteringen. Med posten kan du oprette en e-mail-adresse som mailserverens rapporter så sendes til. Det giver mening at bruge en rapporteringstjeneste i denne sammenhæng. Dette tilbydes f.eks. også af mxtoolbox eller en anden tjeneste. I tilfælde af misbrug af e-mailen kan der derefter handles meget hurtigt.

DMARC-posten kan oprettes med en DMARC-postgenerator.

Hvis alt er konfigureret korrekt, kan du indstille mailbrugen til at afvise.

I dette første eksempel er anbefalingen indstillet til ingen i tilfælde af en SPF- eller DKIM-fejl, så der kun sker indberetning. Da vi altid gør alting rigtigt, kan posten så også sættes direkte til afvise ændres.

Endelig kontrol af domæneindstillingerne

Vi bruger mxtoolbox igen til at kontrollere posterne efter optimering af indstillingerne.