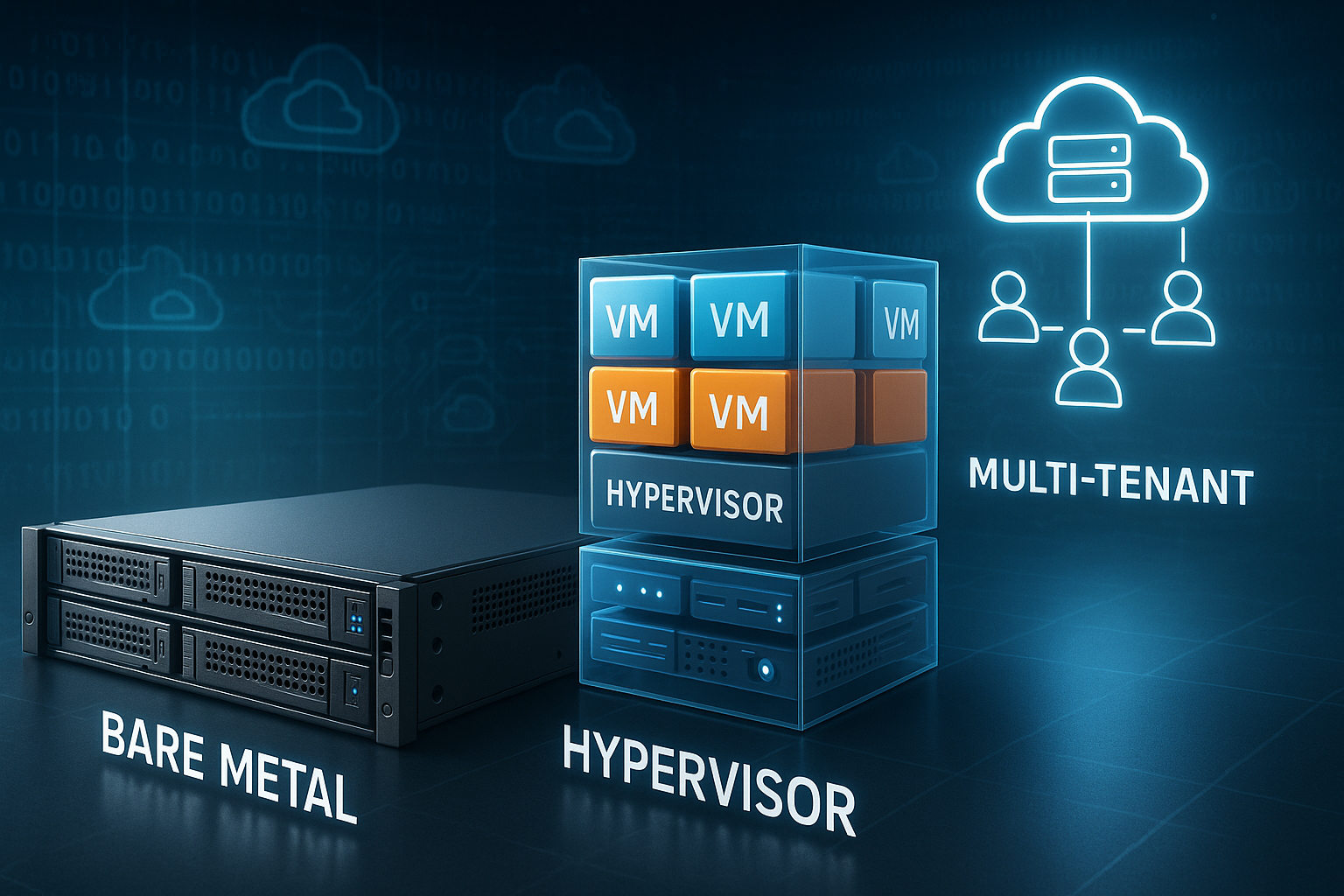

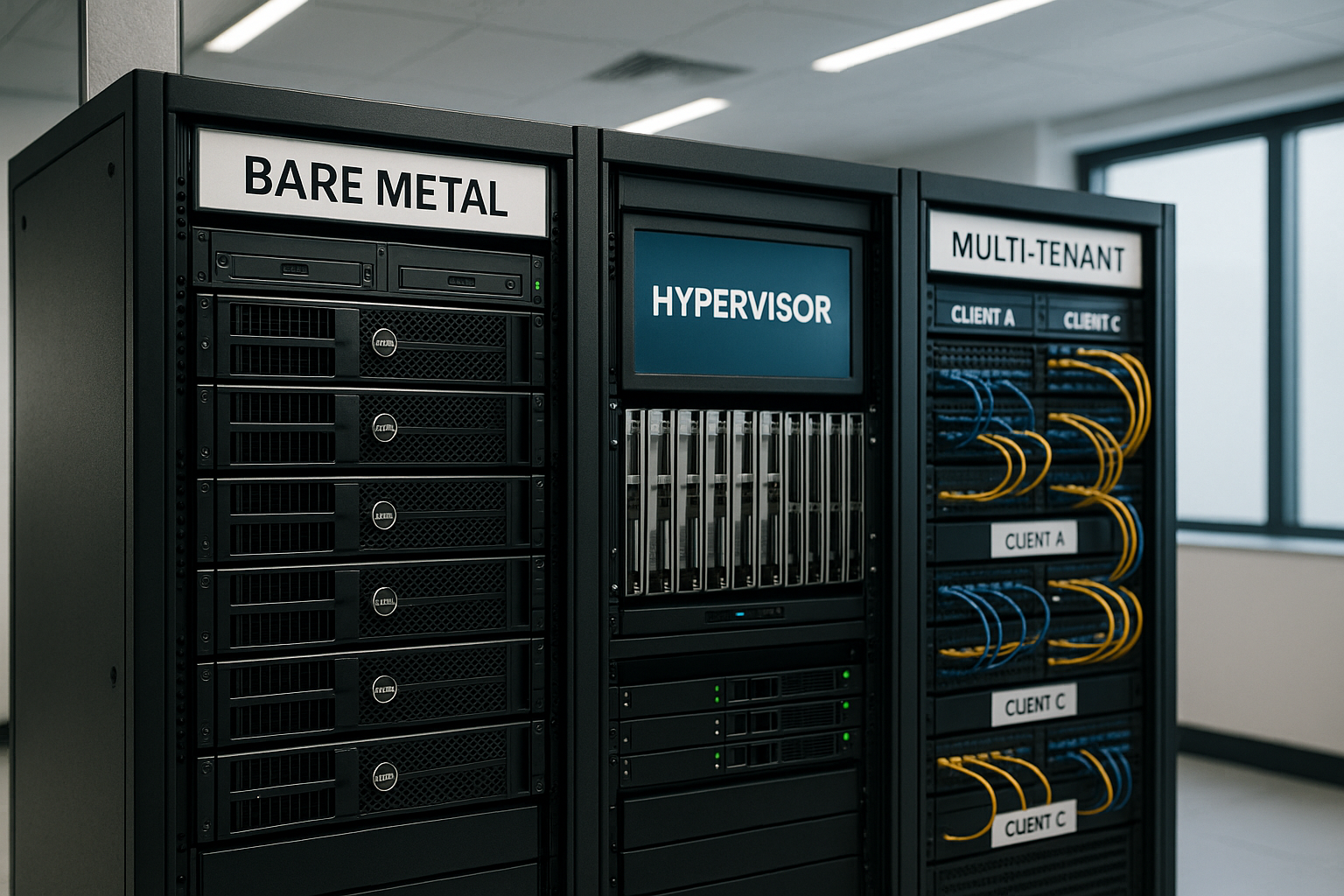

Explico la jerga del alojamiento web relacionada con Metal desnudo, hipervisor y Multitenant Concreto y práctico. Así comprenderás inmediatamente cómo funcionan los modelos, en qué se diferencian y cuál es la opción más adecuada para tus objetivos, desde un proyecto individual hasta una plataforma con muchos usuarios.

Puntos centrales

- Metal desnudo: control total del hardware y máximo rendimiento.

- hipervisor: Virtualización con aislamiento claro y flexibilidad.

- Multitenant: uso eficiente de los recursos mediante una separación lógica.

- Vecino ruidoso: Gestionar y prevenir el rendimiento de forma limpia.

- Híbrido: separar cargas sensibles, escalar de forma elástica.

Breve explicación de Bare Metal

Metal desnudo Significa que un servidor físico te pertenece exclusivamente a ti. No compartes CPU, RAM ni SSD con nadie. Yo mismo determino el sistema operativo, la configuración del almacenamiento y las funciones de seguridad. De este modo, controlo cada capa, desde la BIOS hasta el kernel. Para datos sensibles y picos de carga, Bare Metal ofrece las reservas más fiables y la menor latencia.

Lo decisivo es la ausencia de vecinos en el mismo hardware. Así evito el Vecino ruidosoEfecto completo. Planifico la capacidad de forma realista y mantengo el rendimiento constante. Quienes provienen de entornos compartidos notan la diferencia de inmediato. Una comparación como esta permite familiarizarse rápidamente con el tema: Alojamiento compartido frente a alojamiento dedicado.

Conceptos básicos sobre hardware y redes para plataformas resistentes

La base determina el margen de maniobra hacia arriba. Elijo CPU modernas con suficientes núcleos y un potente rendimiento de un solo subproceso, además de RAM ECC para garantizar la integridad. Para las rutas de datos, apuesto por SSD NVMe con alta densidad IOPS y planifico niveles RAID dedicados o perfiles ZFS adecuados a la carga de trabajo. Las tarjetas de red con SR-IOV reducen la sobrecarga y permiten latencias estables incluso con un alto rendimiento. 25/40/100 GbE proporciona reservas para la replicación, el tráfico de almacenamiento y la comunicación este-oeste.

En Bare Metal, utilizo directamente las funciones del hardware. En pilas virtualizadas, utilizo Passthrough de forma específica: conecto NVMe directamente, paso SR-IOV-VFs a máquinas virtuales, CPU con Fijación de CPU Asignar. En el funcionamiento multitenant, limito deliberadamente estos privilegios para garantizar la equidad y el aislamiento. Un diseño topológico bien pensado (Leaf-Spine, VLAN separadas, redes de gestión propias) evita cuellos de botella y simplifica la localización de errores.

Hipervisor: tipo 1 frente a tipo 2 en la práctica

A hipervisor Es la capa de virtualización entre el hardware y las máquinas virtuales. El tipo 1 se ejecuta directamente en la máquina y minimiza la sobrecarga. El tipo 2 se instala en un sistema operativo existente y es ideal para realizar pruebas. En mi trabajo, suelo utilizar el tipo 1, ya que el aislamiento y la eficiencia son factores importantes. Para las configuraciones de laboratorio, utilizo el tipo 2 debido a su fácil manejo.

Lo importante es el CPU pinning, la NUMA awareness y el almacenamiento en caché. Con estos ajustes controlo la latencia y el rendimiento. Las instantáneas, la migración en vivo y las funciones de alta disponibilidad reducen considerablemente las interrupciones. Elijo las funciones según la carga de trabajo, no según los términos de marketing. De este modo, la Virtualización Previsible y eficaz.

Estrategias de almacenamiento y diseño de datos

El almacenamiento determina la velocidad percibida. Separo las cargas de trabajo según el perfil de acceso: bases de datos transaccionales en pools NVMe rápidos con baja latencia, trabajos analíticos en almacenamiento de banda ancha con alto rendimiento secuencial. Almacenamiento en caché de reescritura Solo lo utilizo con copias de seguridad de batería/condensador, ya que, de lo contrario, se corre el riesgo de perder datos. TRIM y unas profundidades de cola adecuadas mantienen el rendimiento de los SSD a largo plazo.

En entornos virtualizados, elijo entre almacenamiento local (baja latencia, pero HA complicado) y almacenamiento compartido (migración más sencilla, pero salto de red). Soluciones como la replicación a nivel de bloque, Aprovisionamiento ligero con una supervisión estricta y niveles de almacenamiento separados (caliente/tibio/frío) ayudan a equilibrar los costes y el rendimiento. Para las copias de seguridad, utilizo repositorios inmutables y pruebo restauraciones periódicas, no solo sumas de comprobación, sino reinicios reales de los sistemas.

Multi-tenant explicado de forma comprensible

Multitenant Significa que muchos clientes comparten la misma infraestructura, pero permanecen separados lógicamente. Segmento los recursos de forma clara y defino cuotas. Los límites de seguridad a nivel de red, hipervisor y aplicación protegen los datos. La supervisión controla la carga, la E/S y los patrones inusuales. De este modo, mantengo los costes bajo control y respondo con flexibilidad a los picos.

La fuerza reside en la flexibilidad. Puedo asignar o liberar capacidades rápidamente. Los modelos de pago por uso reducen los costes fijos y fomentan la experimentación. Al mismo tiempo, establezco límites estrictos contra el abuso. Con claridad Políticas Escalable, multitenant, seguro y planificable.

Planificación de recursos: controlar conscientemente el exceso de compromiso

El sobrecompromiso no es un tabú, sino una herramienta. Establezco límites máximos claros: sobrecompromiso moderado de la CPU (por ejemplo, de 1:2 a 1:4, dependiendo de la carga de trabajo), RAM escasa o nula (memoria inflada solo con carga calculada), sobrecompromiso de almacenamiento con telemetría estrecha. Páginas enormes Estabilizan los servicios que consumen mucha memoria., Enlace NUMA Evita las latencias entre sockets. Entiendo el intercambio como un airbag, no como un modo de conducción: los presupuestos de RAM asignados deben ser suficientes.

- CPU: asigna núcleos críticos, reserva núcleos host para tareas de hipervisor.

- RAM: utiliza reservas y límites, evita el aumento descontrolado.

- Almacenamiento: planifica presupuestos IOPS por cliente y configura el programador de E/S según el perfil.

- Red: QoS por cola, SR-IOV para latencia, rutas dedicadas para almacenamiento.

Vecinos ruidosos, aislamiento y rendimiento notable

Me inclino Vecino ruidoso de forma específica. Los límites de CPU, los límites de E/S y la calidad de servicio (QoS) de la red protegen los servicios frente a cargas externas. Los grupos de almacenamiento dedicados separan los datos críticos en cuanto a latencia. Los vSwitches y cortafuegos independientes excluyen el tráfico cruzado. Pruebo escenarios con generadores de carga y mido los efectos en el funcionamiento.

La transparencia genera confianza. Utilizo métricas como la latencia P95 y P99 en lugar de valores medios. Las alertas reaccionan ante fluctuaciones, no solo ante fallos. De este modo, detecto los cuellos de botella a tiempo y puedo intervenir. Los clientes permanecen aislados y la Experiencia del usuario permanece constante.

Observabilidad, pruebas y SLO resistentes

Mido sistemáticamente: las métricas, los registros y los rastreos se fusionan. Para los servicios utilizo el método RED (tasa, errores, duración) y para las plataformas el método USE (utilización, saturación, errores). Defino los SLO por servicio, por ejemplo, 99,9% con una latencia P95 inferior a 150 ms, y los vinculo a alertas en Presupuestos de error. Así evito las alarmas y me centro en el impacto en los usuarios.

Antes de realizar cambios, realizo pruebas de carga: línea base, estrés, picos y saturación. Compruebo cómo se comportan las latencias bajo congestión y dónde actúa la contrapresión. Experimentos con el caos Verifique a nivel de red, almacenamiento y procesos si la autorreparación y la conmutación por error realmente funcionan. Las comprobaciones sintéticas desde varias regiones detectan errores de DNS, TLS o enrutamiento antes de que los usuarios los noten.

Comparación: bare metal, virtualización y multitenant

Clasifico los modelos de alojamiento web según el control, el rendimiento, la seguridad, la escalabilidad y el precio. Quien requiera el máximo control, optará por Metal desnudo. Si desea mantener la flexibilidad, elija la virtualización basada en el tipo 1. Para equipos dinámicos y cargas variables, vale la pena optar por el modelo multitenant. La siguiente tabla muestra las diferencias de un vistazo.

| Criterio | Metal desnudo | Virtualizado | Multitenant |

|---|---|---|---|

| control de recursos | Exclusivo, plena soberanía | Basado en VM, controlable con precisión | Asignado por el software |

| Actuación | Muy alto, apenas sobrecarga | Alto, bajo overhead | Varía según la densidad. |

| Seguridad | Separados físicamente | Aislado por hipervisor | Separación lógica, políticas |

| Escala | Vinculado al hardware | Rápidamente a través de máquinas virtuales | Muy flexible y rápido |

| Precio | Más alto, planificable | Medio, dependiendo del uso | Barato a moderado |

| Aplicaciones típicas | Cumplimiento normativo, alta carga | Multifuncional, desarrollo/producción | SaaS, proyectos dinámicos |

Nunca tomo la decisión de forma aislada. Tengo en cuenta la arquitectura de la aplicación, los conocimientos del equipo y el presupuesto. También se tienen en cuenta las copias de seguridad, los planes de recuperación ante desastres y la observabilidad. De este modo, la plataforma sigue siendo manejable y Escalable. Los costes operativos a largo plazo cuentan tanto como el alquiler a corto plazo.

Modelos operativos y automatización

Automatizo desde el primer día. Infraestructura como código define redes, hosts, políticas y cuotas. Imágenes doradas Las líneas base firmadas reducen la deriva. Las canalizaciones CI/CD crean imágenes reproducibles, renuevan certificados e inician implementaciones canarias. Para las tareas recurrentes, planifico ventanas de mantenimiento, las notifico con antelación y preparo rutas de reversión.

Controlo las desviaciones en la configuración mediante auditorías periódicas y el estado deseado. Los cambios se incorporan a la plataforma a través de procesos de cambio: pequeños, reversibles y observables. Administro los secretos por versiones, con rotación y tokens de corta duración. De este modo, el funcionamiento sigue siendo rápido y, al mismo tiempo, seguro.

Planificar los costes, la escalabilidad y el SLA para el uso diario

No solo tengo en cuenta el hardware, sino también el funcionamiento, las licencias y la asistencia técnica. Para Bare Metal, planifico un margen para piezas de repuesto y ventanas de mantenimiento. En entornos multitenant, calculo la carga variable y las posibles reservas. Un SLA claro protege los objetivos de disponibilidad y tiempos de respuesta. De este modo, los costes y Servicio perpendicular.

Empiezo el escalado de forma conservadora. Escalo verticalmente mientras tenga sentido y, después, horizontalmente. El almacenamiento en caché, las CDN y el fragmentado de bases de datos estabilizan los tiempos de respuesta. Mido los efectos antes del lanzamiento en la fase de pruebas. A continuación, establezco los Límites productivo.

Planificar la migración de forma ordenada y minimizar el bloqueo

Empiezo con un inventario: dependencias, volúmenes de datos, requisitos de latencia. A continuación, decido entre Levantar y desplazar (rápido, pocos cambios), re-plataforma (nueva base, misma aplicación) y refactorización (más esfuerzo, pero más eficaz a largo plazo). Sincronizo los datos con replicación continua, cutover final y niveles de respaldo claros. Si es necesario, planifico el tiempo de inactividad para que sea breve y por la noche, con un runbook meticuloso.

Para evitar el bloqueo de proveedores, apuesto por formatos abiertos, imágenes estandarizadas y capas de red y almacenamiento abstractas. Mantengo planes de salida: ¿cómo exporto datos? ¿Cómo replico identidades? ¿Qué pasos se siguen y en qué orden? De este modo, la plataforma sigue siendo flexible, incluso si cambia el entorno.

Gestión financiera (FinOps) en el día a día

Controlo los costes de forma activa. Establezco objetivos de utilización por capa (por ejemplo, 60-70% CPU, 50-60% RAM, 40-50% Storage-IOPS), etiqueto los recursos de forma clara y genero transparencia entre los equipos. Redimensionamiento Elimino el tiempo de inactividad y solo utilizo las reservas cuando la carga básica es estable. Absorbo los picos de forma flexible. El showback/chargeback motiva a los equipos a respetar los presupuestos y a solicitar capacidad de forma sensata.

¿Virtualización o contenedores?

Comparo las máquinas virtuales con reciclaje de comida Según la densidad, el tiempo de inicio y el aislamiento. Los contenedores se inician más rápido y utilizan los recursos de manera eficiente. Las máquinas virtuales proporcionan una mayor separación y sistemas operativos invitados flexibles. Las formas mixtas son habituales: contenedores en máquinas virtuales con hipervisor de tipo 1. En mi guía encontrará más información al respecto. Contenedores o máquinas virtuales.

Lo importante es el objetivo de la aplicación. Si necesita funciones del núcleo, utilizo máquinas virtuales. Si necesita muchas instancias efímeras, utilizo contenedores. Protejo ambos mundos con políticas de imagen y firmas. Separo los segmentos de red con gran precisión. De este modo, las implementaciones siguen siendo rápidas y limpiar.

Utilizar los modelos híbridos de forma sensata

Separo los datos confidenciales Metal desnudo y utilizo interfaces flexibles virtualizadas o en clústeres multitenant. De este modo, combino seguridad y agilidad. Absorbo los picos de tráfico con autoescalado y cachés. Protejo los flujos de datos con subredes separadas y enlaces cifrados. Esto reduce el riesgo y mantiene los costes bajo control.

Una comparación práctica muestra si la mezcla es adecuada, como Metal desnudo frente a virtualizado. Empiezo con SLO claros por servicio. A continuación, establezco objetivos de capacidad y vías de escalamiento. Pruebo la conmutación por error de forma realista y periódica. De este modo, la interacción Fiable.

Seguridad, cumplimiento normativo y supervisión al mismo nivel

Trato Seguridad No como complemento, sino como parte integrante del funcionamiento. El endurecimiento comienza en la BIOS y termina en el código. Administro los secretos de forma centralizada y por versiones. Las redes de confianza cero, la autenticación multifactorial (MFA) y el acceso basado en roles son estándar. La aplicación de parches sigue ciclos fijos con ventanas de mantenimiento claras.

Implemento el cumplimiento mediante registros, rastreos y pistas de auditoría. Recopilo registros de forma centralizada y correlaciono eventos. Priorizo las alarmas según el riesgo, no según la cantidad. Los simulacros mantienen al equipo preparado para reaccionar. De este modo, la plataforma sigue siendo verificable y Transparente.

Residencia de datos, conceptos de eliminación y gestión de claves

Defino claramente dónde pueden almacenarse los datos y qué rutas deben seguir. Cifrado en reposo y en tránsito Son estándar, yo administro las claves por separado del lugar de almacenamiento. Utilizo modelos BYOK/HYOK cuando se requiere la separación entre el operador y el titular de los datos. Para las eliminaciones se aplican procesos comprensibles: desde la eliminación lógica hasta la destrucción criptográfica y la eliminación físicamente segura de los soportes de datos. De este modo, cumplo los requisitos de protección de datos y verificabilidad.

Eficiencia energética y sostenibilidad

Planifico teniendo en cuenta la eficiencia. Las CPU modernas con buenos valores de rendimiento por vatio, configuraciones NVMe densas y fuentes de alimentación eficientes reducen el consumo. La consolidación aporta más que las islas: es mejor tener pocos hosts bien aprovechados que muchos medio vacíos. Optimizo la refrigeración y los conductos de aire mediante la disposición de los racks y las zonas de temperatura. La medición es obligatoria: las métricas de potencia se incorporan a los modelos de capacidad y costes. Así ahorro energía sin sacrificar el rendimiento.

Resumen: Utilizar con soltura la jerga del alojamiento web

Utilizo Metal desnudo, Cuando el control total, el rendimiento constante y la separación física son fundamentales. Para proyectos flexibles, apuesto por la virtualización basada en hipervisor y la combino con contenedores cuando es necesario. Elijo la opción multitenant cuando la elasticidad y la rentabilidad son prioritarias y se requiere un buen aislamiento. La opción híbrida combina las ventajas, separa las partes sensibles y se adapta dinámicamente al borde. Con valores de medición claros, automatización y disciplina, la jerga del alojamiento web no es un obstáculo, sino una caja de herramientas para plataformas estables y rápidas.