El Carpeta .well-known es un componente esencial de los servicios web seguros y se utiliza para la validación automática de certificados, la gestión de identidades y otros protocolos web. Los operadores de sitios web se benefician de una integración más sencilla gracias a rutas normalizadas, especialmente para certificados SSL y procesos automatizados.

Puntos centrales

- Automatización de los procesos de certificación a través de vías normalizadas

- Verificaciones a través de URL estructuradas como /.well-known/pki-validation/

- Legibilidad mecánica metadatos centrales para servicios como OpenID u OAuth2

- Compatibilidad de alojamiento con alojamiento compartido, gestionado o en la nube

- Conceptos de seguridad a través de archivos basados en políticas como security.txt

Cómo funciona

El Carpeta .well-known se basa en especificaciones como RFC 8615 y garantiza que determinados archivos sean accesibles bajo rutas fijas. Por ejemplo, si un proveedor de certificados SSL quiere comprobar la propiedad, espera que el código de validación esté bajo https://deinedomain.de/.well-known/pki-validation/. La gran ventaja: los servicios no tienen que personalizarse ni contactarse individualmente, lo que ahorra esfuerzos y reduce errores.

Esta normalización también refuerza la Interoperabilidad de las infraestructuras web modernas. Los servicios llamados extraen la configuración o los metadatos de forma independiente. Esto significa que las integraciones para la seguridad, los enlaces de aplicaciones o el control de acceso funcionan automáticamente, siempre que la carpeta esté configurada correctamente.

Un aspecto importante sigue siendo la colocación: La carpeta debe colocarse en el directorio raíz del espacio web, como por ejemplo /public_html/ o /htdocs/.

Para comprender mejor los mecanismos que subyacen a las rutas Well-Known, resulta útil arrojar luz sobre el papel de las distintas configuraciones de los servidores web. Ya se trate de Apache, NGINX o IIS, elementos centrales como las reglas de reescritura y los derechos de acceso (permisos) desempeñan un papel decisivo. Con Apache, por ejemplo, el archivo .htaccess puede garantizar que las peticiones a .conocido no sean redirigidos o bloqueados inadvertidamente. Con NGINX, en cambio, los bloqueos de configuración a nivel de servidor se definen a menudo en el archivo de configuración principal o en archivos de host virtuales, que regulan el acceso sin problemas al directorio. Esto hace que sea aún más importante vigilar los registros del servidor correspondientes, ya que en ellos se pueden encontrar mensajes de error si, por ejemplo, una redirección involuntaria hace que los archivos sean inaccesibles.

La clara separación de los contenidos habituales del sitio web es especialmente útil cuando se utiliza el directorio .well-known. Los servicios y protocolos pueden depender de que los archivos de validación o descubrimiento estén disponibles en una forma definida. Al mismo tiempo, se minimiza el riesgo de que el contenido propio entre en colisión con el proceso de validación. Los motores de búsqueda tampoco suelen indexar activamente el directorio .well-known, lo que puede ser una ventaja para los datos relevantes para la seguridad. No obstante, debes ser consciente de que algunos escáneres o rastreadores se dirigirán a esta carpeta para recopilar metainformación valiosa, por lo que una configuración limpia es especialmente esencial.

Escenarios típicos de aplicación en la práctica

En el día a día de los operadores de sitios web, la carpeta .well-known es necesaria para numerosos procesos. El espectro abarca desde la validación SSL hasta el almacenamiento de información legal.

Los casos de uso más comunes son

- Validación SSLLet's Encrypt u otras CAs solicitan un archivo con hash en el directorio /.well-known/acme-challenge/

- Instrucciones de seguridadArchivos como

/.conocido/seguridad.txtDefinir la persona de contacto para la gestión de incidentes - Servicios de identidadOpenID Connect espera documentos de descubrimiento estandarizados en ubicaciones fijas

- Integración de aplicacionesLas aplicaciones móviles (Android, Apple) validan la propiedad del dominio para los enlaces universales

- Registro de protección de datosLas especificaciones utilizan vías centralizadas para hacer públicos los puntos de contacto que cumplen el GDPR

También hay casos especiales en los que las empresas o instituciones definen entradas adicionales propias en el directorio .well-known para que las directrices internas o las autorizaciones de acceso sean legibles por máquina. Los servidores OAuth2 y otros servicios de autorización también se benefician de puntos finales de descubrimiento uniformes, que pueden contener toda la información relevante sobre puntos finales de token o métodos de cifrado. Esto no sólo simplifica el proceso de incorporación de nuevas aplicaciones, sino que también aclara qué servicios son fiables y qué políticas se aplican.

Las aplicaciones propietarias también entran cada vez más en juego. Las grandes empresas de software o redes utilizan el concepto de carpeta para comprobar la autenticidad de una licencia, por ejemplo, o para controlar el estado de una instalación concreta. Esto puede hacerse mediante simples archivos JSON o mediante marcos avanzados que se actualizan automáticamente cuando un proveedor define nuevos requisitos. Los que ya tienen su .conocido La carpeta puede añadir este tipo de integraciones en cualquier momento sin interrumpir el sistema general.

Configurar el directorio paso a paso

Tanto si su paquete de alojamiento con Plesk u otro proveedor la creación de la carpeta .well-known es sencilla y eficaz. Puede crear la carpeta a través de FTP, SFTP o mediante el gestor de archivos del panel de control de alojamiento. El nombre de la carpeta es exactamente .conocido con punto y minúsculas.

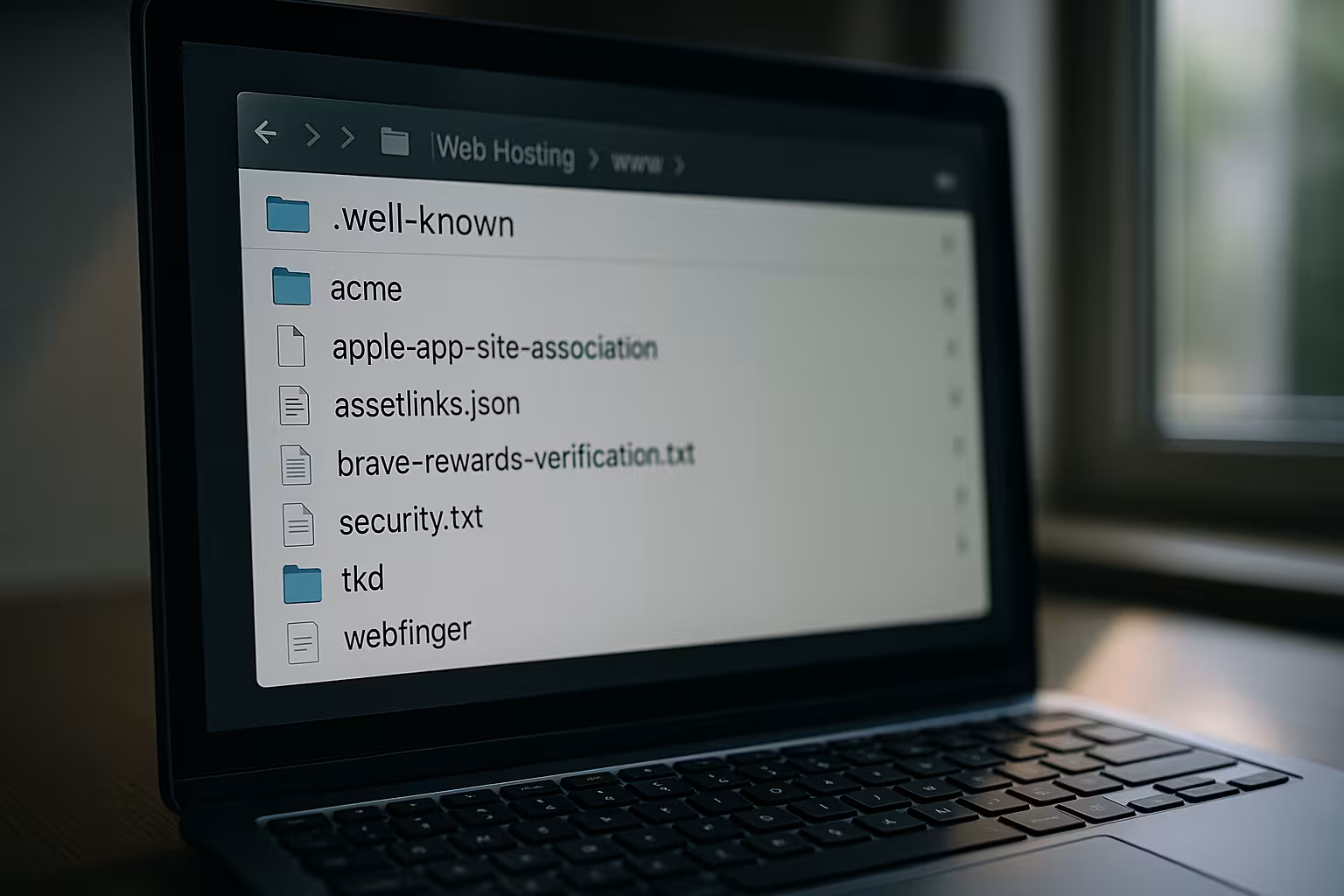

La estructura correcta es la siguiente:

| Ruta | Utilización |

|---|---|

| /.well-known/pki-validation/ | Confirmación de dominio para certificados SSL |

| /.well-known/acme-challenge/ | Verificación de Let's Encrypt |

| /.conocido/seguridad.txt | Publicar contacto de seguridad |

| /.well-known/oauth-authorisation-server | Descubrimiento OAuth2 para API |

También es importante establecer los derechos de acceso al menos en 755; de lo contrario, los archivos permanecerán invisibles. Las URL deben ser de acceso público. Una simple prueba de navegador le mostrará si el archivo es realmente accesible desde el exterior.

Para proyectos más avanzados, puede ser aconsejable gestionar en paralelo toda una serie de ficheros de validación o configuración en lugar de un único fichero. Especialmente en proyectos de mayor envergadura que enlazan varios subdominios y servicios, es habitual que el archivo /.conocido Las carpetas existen para separar limpiamente unas verificaciones de otras. Esto permite a los distintos equipos de la empresa trabajar de forma independiente sin estorbarse unos a otros. Sin embargo, es esencial documentar claramente qué archivo se encuentra en cada subcarpeta para evitar confusiones posteriores.

En muchos casos, las herramientas de gestión de hosting o servidores como cPanel, Plesk o ISPConfig ya soportan la provisión de la carpeta de forma nativa. A veces la configuración SSL con Let's Encrypt crea automáticamente una carpeta .conocido se crea en cuanto se activa la función de renovación automática. No obstante, es aconsejable comprobar regularmente la carpeta y su contenido para asegurarse de que no faltan enlaces. Aclarar posibles fuentes de error ahorra problemas posteriores en el día a día, sobre todo si las renovaciones de certificados están automatizadas y rara vez las comprueba activamente.

WordPress y las carpetas ocultas

Cuando utilizo WordPress, la carpeta .well-known a veces entra en conflicto con las reglas de reescritura existentes en el archivo .htaccess. Éstas impiden que las peticiones pasen a través de la carpeta. Para evitar este comportamiento, recomiendo añadir un fragmento al archivo .htaccess que permita explícitamente el acceso a /.well-known.

También puede utilizar un plugin que proporcione automáticamente interfaces Well-Known. Esto resulta especialmente útil con el plugin Configurar un certificado SSL gratuito para WordPress. Esto significa que la validación del dominio tiene lugar automáticamente en segundo plano.

Con WordPress en particular, sin embargo, hay otros aspectos que deben tenerse en cuenta a la hora de .conocido se utiliza. Numerosos plugins trabajan con sus propias reglas de reescritura de URL. Por ejemplo, un plugin SEO podría decidir si ciertas rutas son indexables. Un plugin de seguridad, por otro lado, podría imponer restricciones más estrictas en las carpetas del sistema. Por tanto, es una buena práctica realizar un "chequeo" manual de vez en cuando y comprobar cómo WordPress y sus extensiones cumplen las .conocido directorio. Esto es especialmente cierto después de las actualizaciones, donde las nuevas funciones de seguridad podrían entrar en vigor automáticamente.

También puede encontrarse con problemas inesperados en instalaciones multisitio de WordPress, ya que cada sitio utiliza sus propias reglas de reescritura. En esta configuración, se recomienda utilizar una ubicación central para el archivo .conocido y ajuste allí únicamente las configuraciones o similares. Así se evita que los subsitios individuales bloqueen el acceso. Cualquiera que conceda gran importancia a la certificación automatizada o servicios similares puede beneficiarse enormemente de esta estructura clara.

Problemas de seguridad y peligro de tropiezos

Desde que el Carpeta .well-known es de acceso público, sólo deben almacenarse allí datos funcionales y no sensibles. De lo contrario, un posible atacante puede sacar conclusiones sobre los servicios utilizados. En concreto, te aconsejo que solo almacenes allí exactamente los archivos que necesites.

Un error común también reside en la propia configuración del servidor. Las reglas de reescritura, los redireccionamientos o los ajustes de autorización pueden bloquear involuntariamente el acceso a rutas individuales. Esto provoca, por ejemplo, que falle la validación de certificados, algo especialmente molesto para procesos automatizados como la renovación automática.

Otro punto se refiere a la seguridad frente a posibles manipulaciones. Aunque el riesgo de que alguien manipule directamente archivos en el .conocido pero asegúrese siempre de que los derechos de acceso (CHMOD) no estén configurados como 777 o similares. También merece la pena echar un vistazo a los archivos de registro para identificar accesos inusuales. Los atacantes podrían intentar almacenar archivos de validación falsos para reclamar el dominio para sus propios fines, por ejemplo. Las comprobaciones y actualizaciones periódicas del software del servidor minimizan este riesgo.

Especialmente en entornos de alojamiento compartido, donde muchos usuarios comparten el mismo servidor físico, los pequeños errores de configuración pueden tener consecuencias importantes. Así que si observas que los certificados no se pueden renovar o que las validaciones fallan constantemente, deberías ponerte en contacto con el equipo de soporte de tu proveedor de alojamiento. A menudo pueden aclarar rápidamente si existe algún mecanismo de protección en el servidor que impida el acceso a carpetas ocultas. Algunos proveedores incluso permiten que .well-known sea tratado como un directorio de acceso relevante en la cabecera HTTP para que ninguna regla global lo bloquee.

Herramientas adicionales y buenas prácticas

Si utiliza un servicio de alojamiento moderno como Webhoster.de, la conexión con Let's Encrypt u otras CA está automatizada. Si es necesario, una configuración manual todavía puede ayudar, por ejemplo si utiliza un proveedor de certificados externo.

En estos casos, una estructura segura Guía de configuración de SSL útil. Muestra las rutas, explica los nombres de los archivos y facilita el control de la interacción de todas las instancias. Herramientas como curl, wget o extensiones del navegador ayudan a comprobar las rutas accesibles.

Para los desarrolladores que trabajan en entornos de integración y despliegue continuos (CI/CD), la integración de .well-known en el proceso de compilación es especialmente valiosa. Con cada despliegue, puede comprobar automáticamente si todos los archivos de validación necesarios siguen estando actualizados y si las rutas se han configurado correctamente. De este modo se evita que la infraestructura de seguridad se paralice involuntariamente a pesar de que la actualización del software se haya realizado correctamente. Los scripts especiales o plugins para sistemas CI/CD habituales como Jenkins, GitLab CI o GitHub Actions facilitan la automatización y documentación de estos procesos.

También es útil utilizar ciertas métricas o soluciones de monitorización que observan el estado del directorio .well-known. Herramientas como UptimeRobot, Nagios o Prometheus pueden dirigir consultas específicamente a los archivos existentes en la carpeta y dar la alarma si de repente dejan de ser accesibles. Esto garantiza un tiempo de respuesta rápido, por ejemplo si un despliegue defectuoso, un cambio en el cortafuegos o un certificado caducado interrumpen el acceso. Reaccionar a tiempo suele ahorrar tiempo en la resolución de problemas.

El futuro de los senderos conocidos

La importancia del directorio .well-known crece constantemente. No solo los nuevos protocolos, sino también los dispositivos del entorno IoT utilizan rutas de recuperación normalizadas. Por ejemplo, las API, los dispositivos inteligentes o los servicios en la nube solicitan dinámicamente información de seguridad o configuración a los servidores web.

Los protocolos de descubrimiento también pueden integrarse eficazmente a través de esta carpeta en el ámbito de las identidades digitales, Web3 o aplicaciones blockchain. Las plataformas de identidad descentralizadas, por ejemplo, ofrecen vías de conexión a través de .well-known.

Cada vez está más claro que el concepto de .well-known ya no se limita a los navegadores y servidores web clásicos. Cada vez más aplicaciones móviles, frameworks y plataformas definen sus propios recursos a los que se puede acceder a través de esta ruta especial. Esto fomenta la interoperabilidad en un mundo tecnológico en rápido crecimiento. La tendencia es que el software ya no dependa de un único protocolo o estructura, sino que admita con flexibilidad múltiples opciones. Para los operadores de sitios web, esto deja claro que el directorio .well-known no es un tema de nicho, sino un elemento estratégicamente importante de una presencia web moderna.

También se están desarrollando nuevas buenas prácticas en torno a los URI de Well-Known. Las normas RFC se amplían a intervalos regulares para crear espacio para nuevos escenarios. Lo más interesante es que la comunidad trabaja activamente en nuevas especificaciones en foros y repositorios Git. Quienes están informados en una fase temprana pueden adoptar las innovaciones con mayor rapidez y asegurarse así ventajas competitivas. En algunos casos, incluso es posible mapear los estándares propios de la empresa en vías .conocidas y establecerlos más tarde a mayor escala si demuestran su eficacia en la práctica.

También es concebible que el papel de la carpeta .well-known evolucione hacia un proceso automatizado de "apretón de manos" entre dispositivos y servidores. Por ejemplo, los hogares inteligentes o los vehículos autónomos podrían intercambiar metadatos al establecer una conexión en el futuro. Los investigadores de seguridad ya están trabajando en protocolos en los que la información de pinning (por ejemplo, para HSTS o pinning de certificados) pueda consultarse a través de URLs Well-Known definidas. La estandarización resultante crea claridad y un alto nivel de seguridad al mismo tiempo, sin que los usuarios tengan que ocuparse de ello manualmente.

Conclusión: normalización con valor añadido

El Carpeta .well-known sirve hoy más que nunca como llave moderna para los procesos web automatizados. Es una interfaz fiable para certificados, acceso a API o mensajes de seguridad. La colocación correcta a nivel de servidor y la accesibilidad coherente a través de HTTPS siguen siendo importantes.

Para mí, configurar esta carpeta es una de las primeras cosas que hay que hacer al lanzar un sitio web. Eficaz, normalizada, indispensable... y fácil de controlar. Cuando el alojamiento, el software y la seguridad se entrelazan, la carpeta .well-known constituye la interfaz entre las personas y las máquinas.