Je vais te montrer, étape par étape, comment base de données all-inkl l'accès à phpMyAdmin, HeidiSQL et les connexions directes à MySQL. Tu configures ainsi les logins, les droits et les sauvegardes de manière structurée, tu évites les erreurs d'accès et tu augmentes la sécurité. Sécurité de tes données.

Points centraux

Avant de me lancer, je résume de manière compacte les principaux objectifs afin que tu puisses garder le fil conducteur. Je commence par configurer les bases de données dans le KAS et je sécurise toutes les données d'accès dans un endroit protégé. Ensuite, j'active phpMyAdmin, je teste la connexion et je définis des droits clairs. Pour l'accès à distance, je limite l'autorisation à des adresses IP concrètes et j'utilise des mots de passe sûrs. Enfin, je mets en place une stratégie de sauvegarde simple et j'optimise les requêtes pour Performance et la stabilité.

- Configuration KASCréer correctement la base de données, l'utilisateur et le mot de passe

- phpMyAdminLogin, Exportation/Importation, Gestion des tableaux

- HeidiSQLAccès externe, grandes sauvegardes

- Partages IP: Sécuriser l'accès de manière ciblée

- Sauvegardes: Créer et tester régulièrement

Vérifier les conditions dans ALL-INKL KAS

Je crée d'abord une nouvelle base de données dans le KAS et j'attribue un nom unique à la base de données. Noms sans caractères spéciaux. Ensuite, je crée un utilisateur de base de données et je choisis un mot de passe fort, composé de longs caractères aléatoires. Je sauvegarde toutes les données dans un gestionnaire de mots de passe afin de pouvoir y accéder rapidement par la suite et de ne rien oublier. Pour une vue d'ensemble rapide, j'utilise si nécessaire un Guide MySQL avec des étapes de base. C'est ainsi que je garde la base propre et que je veille à ce qu'il n'y ait pas d'erreurs. Lancement.

En outre, je note directement après la création les paramètres nom d'hôte, port et désignation de la base de données attribuée à partir du KAS. Pour plusieurs projets, je définis une logique de dénomination claire (par exemple kundenkürzel_app_env), afin de pouvoir reconnaître plus tard en un coup d'œil à quoi la base de données est destinée. Si plusieurs membres de l'équipe travaillent, j'ajoute dans le champ KAS Commentaire un but bref, afin d'éviter tout malentendu. Je choisis dès le départ le jeu de caractères utf8mb4 et une collation appropriée (par exemple utf8mb4_unicode_ci ou la variante MySQL 8), afin que les caractères spéciaux, les emojis et les contenus internationaux fonctionnent de manière fiable. Cet ordre de base s'avère payant par la suite lors des migrations et des sauvegardes.

Configurer l'accès phpMyAdmin chez ALL-INKL

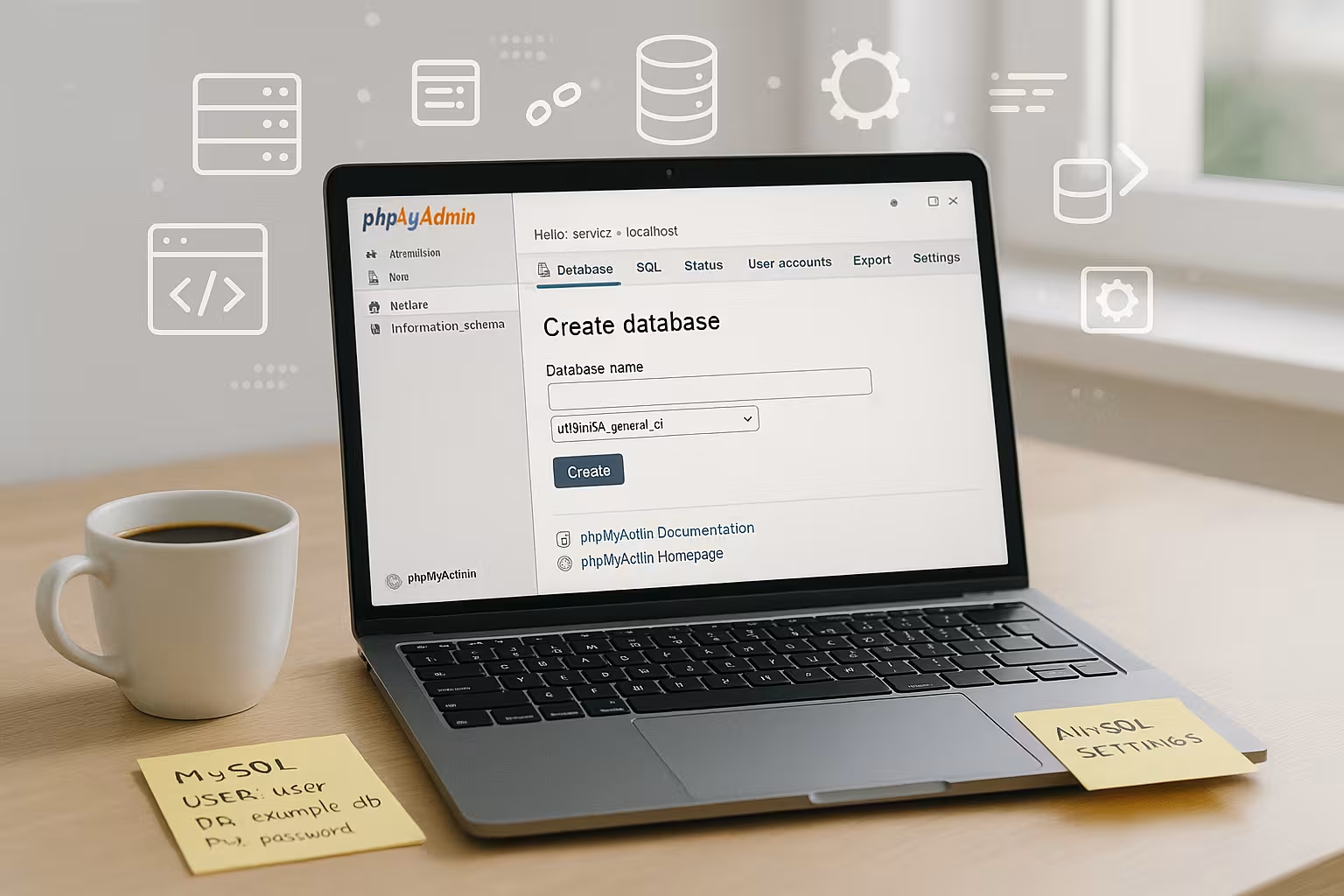

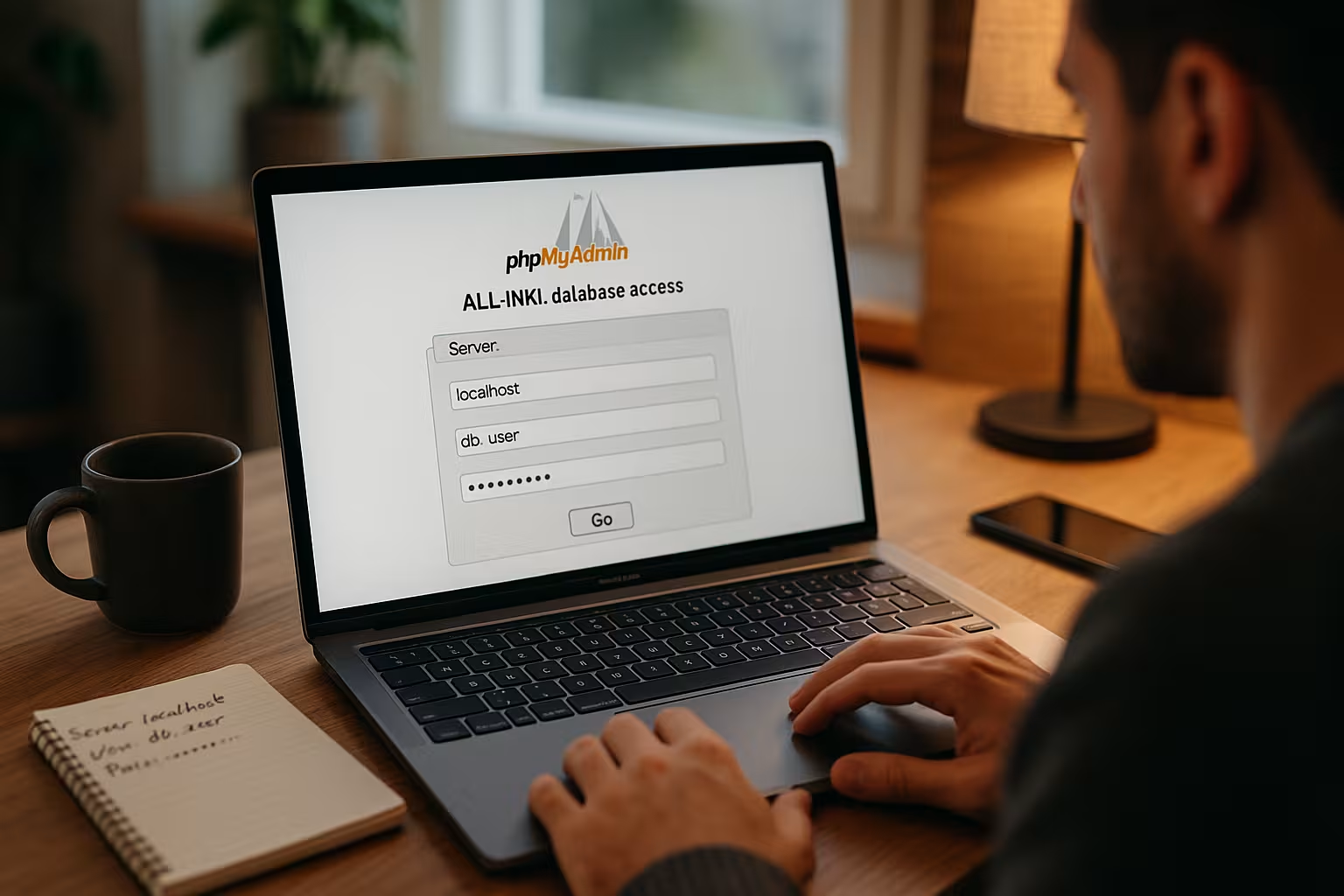

Dans le KAS, j'ouvre le point de menu Bases de données et je clique sur l'icône phpMyAdmin de l'entrée souhaitée pour ouvrir la page de connexion. La connexion fonctionne avec le nom d'utilisateur et le mot de passe de l'utilisateur de la base de données, pas avec les données d'accès au panneau d'hébergement. Comme alternative, j'appelle l'URL de ton domaine avec /mysqladmin/ et j'y utilise les mêmes données de connexion. Après m'être connecté, je vois l'aperçu de la base de données, je peux créer des tables, modifier des champs et vérifier des enregistrements ciblés. Cela me permet d'effectuer la maintenance et des adaptations rapides directement dans l'interface. Navigateur sans logiciel supplémentaire.

Au quotidien, j'utilise dans phpMyAdmin l'onglet Consultationpour tester les SQL fréquents et les enregistrer comme favoris. Lors de l'importation, je fais attention aux options Jeu de caractères du fichier et Importation partiellesi la connexion n'est pas stable. Pour des exportations claires, j'utilise Paramètres avancés, active Structure et données et DROP IF EXISTSJ'ai donc besoin d'une base de données vide pour pouvoir effectuer des restaurations. Si les relations dans l'application sont importantes, je vérifie dans phpMyAdmin les Vue des relations et garde les clés étrangères cohérentes afin que les opérations de suppression et de mise à jour ultérieures soient fiables.

Accès externe : définir des partages IP de manière sécurisée

Par défaut, je n'autorise les connexions qu'à partir du serveur lui-même, afin qu'aucun hôte étranger ne puisse y accéder ouvertement. Si je veux travailler avec HeidiSQL depuis mon ordinateur, je saisis mon IP fixe dans le KAS sous Hôtes autorisés. En cas de changement d'adresse, j'utilise un chemin sécurisé via VPN avec une adresse de sortie fixe et je réduis ainsi la surface d'attaque. J'évite les autorisations pour tous les hôtes, car cette option crée des risques inutiles. Ainsi, je laisse la porte ouverte aux outils, mais je la limite strictement à Confiance.

Pour rester flexible, je ne dépose que des autorisations temporaires et je les supprime après l'utilisation. Cela minimise les fenêtres de temps pour les attaques. Si je travaille en déplacement, je documente l'IP actuellement partagée afin de pouvoir la supprimer ultérieurement de manière ciblée. En cas de travail d'équipe, je définis des règles : Celui qui a besoin d'un accès indique son IP fixe ; j'évite les réseaux WLAN partagés ou les hotspots pour les accès admin. J'évite ainsi qu'une large plage d'IP reste ouverte en permanence.

Connecter et utiliser HeidiSQL

Sur mon ordinateur Windows, j'installe HeidiSQL et je crée une nouvelle connexion avec un nom d'hôte, un nom d'utilisateur et un mot de passe provenant du KAS. Comme hôte, je choisis généralement mon propre domaine, car le fournisseur rend l'instance MySQL accessible par ce biais. La connexion ne fonctionne que lorsque j'ai libéré l'IP dans le KAS et que je ne travaille pas depuis une autre connexion. J'aime utiliser HeidiSQL pour les grandes sauvegardes, car les limites de téléchargement et d'envoi des interfaces web sont supprimées. Ainsi, je traite les tableaux de manière fluide, j'exporte des sous-ensembles ciblés et je gagne du temps pour Importations.

Dans HeidiSQL, j'active la compression si nécessaire et je règle explicitement l'encodage des caractères sur utf8mb4. Lors de l'importation de gros dumps, je travaille avec Paquets (taille des chunk) et désactive temporairement les contrôles de clés étrangères pour éviter les conflits d'ordre. Je définis souvent avant l'importation

SET NAMES utf8mb4 ;

SET FOREIGN_KEY_CHECKS=0 ;

SET UNIQUE_CHECKS=0 ;

DÉMARRER LA TRANSACTION ;Après l'importation, je réactive les contrôles et je confirme avec :

COMMIT ;

SET FOREIGN_KEY_CHECKS=1 ;

SET UNIQUE_CHECKS=1 ;Si les connexions quotidiennes sont parfois interrompues, un Keep-Alive dans les options de connexion. Si le fournisseur prend en charge TLS/SSL pour MySQL, j'active cette option dans HeidiSQL et j'importe le certificat si nécessaire. Cela protège les mots de passe et les données de l'interception pendant le transport.

Sauvegardes et restaurations sans frustration

Dans phpMyAdmin, j'exporte une base de données via l'onglet Exporter et j'enregistre le fichier en tant que SQL, compressé si nécessaire. Pour l'importation, je télécharge la sauvegarde via Importer et je veille à ce que le codage des caractères soit correct, afin que les trémas restent corrects. Si le fichier dépasse les limites du serveur, je passe à HeidiSQL et télécharge la sauvegarde directement de mon ordinateur vers la base de données. En outre, je conserve au moins une version sur une mémoire séparée en dehors du serveur afin de pouvoir réagir rapidement en cas de problème. En complément, ce guide m'aide à Sauvegarder la base de donnéesJ'ai besoin d'un guide pour ne pas oublier d'étapes et pour que la restauration se fasse rapidement.

J'organise mes sauvegardes avec un schéma clair : projet_env_AAAA-MM-DD_HHMM.sql.gz. Je peux ainsi trouver automatiquement le dernier fichier correspondant. Pour les bases de données en direct, je planifie des plages horaires de sauvegarde fixes en dehors des heures de pointe. Je verrouille également les sauvegardes sensibles et les conserve séparément de l'espace web. Lors des restaurations, je teste d'abord le processus complet dans une base de données test (importation, connexion à l'application, fonctions typiques) avant d'écraser la base de données live. Cela évite les surprises dues à des jeux de caractères incompatibles ou à des droits manquants.

Pour les très grandes sauvegardes, je divise les dumps en plusieurs fichiers (par ex. structure séparée, grandes tables de log/d'historique en plus) et je les importe l'un après l'autre. Cela réduit la recherche d'erreurs et accélère les restaurations partielles. En outre, je documente les dépendances : D'abord les données de base, puis les données de transaction, ensuite les données optionnelles comme les caches ou les tables de session.

Analyse des erreurs : vérifier et réparer les tableaux

Lorsque les requêtes semblent soudainement lentes ou qu'elles génèrent des erreurs, je vérifie d'abord les tables concernées dans phpMyAdmin. Je les sélectionne à l'aide des champs de sélection et lance ensuite la fonction Réparer afin de résoudre les problèmes d'index et de structure. Si cela n'aide pas, je contrôle la collation et l'adapte entre la base de données et les tables. Avant de procéder à des interventions plus approfondies, je crée une nouvelle sauvegarde afin de pouvoir revenir à tout moment à la dernière version fonctionnelle. De cette manière, je résous systématiquement les erreurs typiques de la base de données et je limite les risques pour les utilisateurs. Pannes faible.

En outre, je mets en place ANALYSE TABLE et, si nécessaire OPTIMIZE TABLE pour mettre à jour les statistiques et nettoyer les tableaux fragmentés. Avec EXPLAIN je vérifie les requêtes problématiques directement dans phpMyAdmin et je détecte les index manquants ou inadaptés. Pour les problèmes récurrents, je me crée une petite liste de contrôle : Vérifier la collation/le jeu de caractères, contrôler la couverture des index, nettoyer les données erronées (valeurs NULL/défaut), puis seulement aborder les transformations plus complexes.

Droits, rôles et sécurité

J'attribue les droits selon le principe du moindre privilège et je bloque l'accès en écriture lorsqu'un service n'en a pas besoin. Je conserve les informations de connexion séparément par application, afin qu'une application compromise ne mette pas en danger tous les projets. Je change les mots de passe à intervalles fixes et je les gère dans un gestionnaire de confiance. Je sécurise en outre le KAS avec un login à deux facteurs, car un accès au panneau pourrait contourner tous les autres mécanismes de protection. Ces règles de base renforcent Défense et réduisent les dommages en cas d'urgence.

Pour les environnements de développement, de staging et de live, j'utilise des bases de données séparées et des utilisateurs distincts. Cela me permet de séparer proprement les modèles d'accès et de limiter les conséquences des erreurs. Dans les applications, je ne stocke pas les accès aux bases de données dans le référentiel de code, mais dans des fichiers de configuration ou des variables d'environnement en dehors du contrôle de version. Si je quitte une équipe de projet ou si les responsabilités changent, je fais une rotation des mots de passe et je supprime immédiatement les partages IP qui ne sont plus nécessaires.

Comparaison des méthodes d'accès : phpMyAdmin, HeidiSQL, CLI

Selon la tâche, j'utilise différents outils pour équilibrer vitesse et confort. Pour les contrôles rapides et les petites exportations, l'interface web du panneau d'hébergement me suffit généralement. Lorsqu'il s'agit de grandes quantités de données ou de longues exportations, HeidiSQL offre de nets avantages sur le bureau. Je résous les scripts et l'automatisation via la ligne de commande, si l'environnement le permet. L'aperçu suivant aide à choisir le plus approprié Outils.

| Outils | Accès | Points forts | Quand utiliser |

|---|---|---|---|

| phpMyAdmin | Navigateur | Rapide, partout dans le panel | Modifications mineures, exportation/importation, gestion des tableaux |

| HeidiSQL | Bureau | Grandes sauvegardes, éditeur, comparaisons | Grandes bases de données, tâches d'administration récurrentes |

| CLI (mysql) | Ligne de commande | Automatisable, scriptable | Déploiements, tâches par lots, tâches basées sur cron |

Optimisation des performances pour les bases de données ALL-INKL

Je commence le travail de performance en vérifiant les requêtes, car les jointures inefficaces ou les index manquants sont ceux qui font perdre le plus de temps. Ensuite, je regarde la taille des tables et je nettoie les anciennes sessions, les logs ou les données de révision. La mise en cache au niveau de l'application réduit les pics de charge, tandis que des index ciblés diminuent sensiblement les charges de lecture. Avant de procéder à de grandes transformations, je mesure les temps d'exécution afin de pouvoir comparer ultérieurement l'effet et les effets secondaires. Cette vue d'ensemble me fournit une collection compacte d'astuces pratiques. Optimisation de la base de donnéesJe l'utilise comme liste de contrôle.

Je crée des index en connaissance de cause : les colonnes sélectives en premier, pour les filtres et les tris fréquents, j'utilise des index combinés. Pour la pagination, j'évite les index coûteux. OFFSET-et, si possible, je travaille avec des requêtes de plage sur la dernière valeur de clé. Je réduis la charge d'écriture en effectuant des opérations par lots et en fixant des limites de transaction raisonnables. Lorsque cela est possible, je déplace les calculs de SQL vers l'application ou j'utilise des couches de mise en cache pour décharger les zones sensibles. Avant de modifier massivement les tables, je teste les modifications dans une copie et je compare les valeurs de mesure.

Intégration avec CMS et Apps

Dans WordPress ou les systèmes de boutique, je saisis le nom, l'utilisateur, le mot de passe et l'hôte de la base de données exactement comme je les ai définis dans le KAS. Si les données ne correspondent pas, la connexion échoue immédiatement et l'application affiche un message d'erreur. Lors du déménagement, je vérifie en outre le codage des caractères et les chemins d'accès au domaine afin que les URL, les caractères spéciaux et les emojis apparaissent correctement. Je charge les sauvegardes téléchargées dans une base de données de test avant de les utiliser en direct. Cette routine permet d'éviter les pannes et d'assurer le bon fonctionnement du site. Déploiements.

Pour les apps sur le même espace web, l'hôte fonctionne localhost est généralement le plus stable. Pour les outils externes, j'utilise le domaine ou l'hôte indiqué dans le KAS. Dans WordPress, je veille à DB_CHARSET = utf8mb4 et une correspondance DB_COLLATE-Paramétrage de la sécurité. Si je change de domaine ou de chemin, j'effectue une recherche/un remplacement sécurisé avec sérialisation pour que les options et les métadonnées restent intactes. Je vide les plug-ins de cache après une importation afin que l'application charge immédiatement les nouvelles données à partir de la base de données.

Définir proprement le jeu de caractères, la collation et le moteur de stockage

Je mets en place des bases de données et des tableaux de manière cohérente utf8mb4pour que tous les caractères soient couverts. Le fonctionnement mixte (par ex. base de données en utf8mb4, tables individuelles en latin1) conduit souvent à des erreurs d'affichage. Après une importation, je vérifie donc au hasard les contenus avec des trémas ou des emojis. Comme moteur de stockage, je préfère InnoDB à cause des transactions, des clés étrangères et d'une meilleure sécurité en cas de crash. Pour les anciens dumps, je convertis les tables MyISAM si l'application ne nécessite pas de fonctions MyISAM spécifiques.

Résoudre rapidement les erreurs de connexion typiques

- Accès refusé pour l'utilisateur: vérifier l'utilisateur/mot de passe, définir le bon hôte (localhost vs. domaine), compléter le partage IP pour l'accès externe.

- Impossible de se connecter au serveur MySQLIP non libérée ou mauvais hôte/port. Connexion depuis un autre réseau ? Dans ce cas, actualiser l'IP dans le KAS.

- Le serveur MySQL a disparu (2006): Paquet trop grand ou timeout. Fractionner le dump, max_allowed_packet-Respecter les limites, effectuer l'importation par petits blocs.

- Délai d'attente de verrouillage dépassé: bloquer les processus fonctionnant en parallèle. Effectuer l'importation pendant les heures creuses ou adapter la taille des transactions/batch.

Conception de schémas et de droits pour plusieurs projets

Je sépare les données par projet et par environnement dans des bases de données séparées et j'attribue à chaque application son propre utilisateur avec des droits minimaux. Pour les processus en lecture seule (reporting, exportation), j'utilise des utilisateurs séparés sans droits d'écriture. Je limite ainsi les dommages potentiels et peux bloquer les accès de manière ciblée sans affecter d'autres systèmes. Je documente les modifications apportées aux schémas sous forme de scripts de migration afin de pouvoir les déployer de manière reproductible du staging au live.

Automatisation et processus répétables

Lorsque l'environnement le permet, j'automatise les exportations régulières via des scripts ou des tâches cron et je nomme les fichiers de manière cohérente. J'intègre des étapes de contrôle (hachage, taille, test d'importation) dans le processus afin d'évaluer la qualité de chaque sauvegarde. Pour les déploiements, je respecte un ordre : Créer une sauvegarde, activer le mode de maintenance, importer les modifications de schéma, migrer les données, vider les caches, désactiver le mode de maintenance. Cette discipline permet de gagner du temps lors des rollbacks et d'éviter les incohérences.

Suivi et soins au quotidien

Dans phpMyAdmin, j'utilise les domaines suivants Statut et Processuspour voir les requêtes en cours. Si une requête est visiblement bloquée et en bloque d'autres, je la termine de manière ciblée, si les droits le permettent. Je surveille également la croissance des grandes tables et je prévois un archivage ou un nettoyage avant que la mémoire et les temps d'exécution ne deviennent incontrôlables. Dans l'application, j'enregistre les requêtes lentes et je repère les candidats à l'optimisation de l'index. Un petit entretien régulier permet d'éviter que les problèmes ne s'accumulent sans que l'on s'en rende compte.

Petit résumé pour les personnes pressées

Je crée la base de données dans le KAS, sécurise l'utilisateur et le mot de passe et teste le login dans phpMyAdmin. Pour les accès à distance, je n'autorise que des IP sélectionnées et j'utilise des mots de passe forts. Je résous les exportations et importations importantes via HeidiSQL afin de contourner les limites du navigateur. Je corrige les erreurs à l'aide de fonctions de réparation et j'installe une sauvegarde actuelle si nécessaire. Avec des droits clairs, des sauvegardes régulières et quelques optimisations rapides, l'accès reste sûr et les Performance stable.