Robot Hetzner contiene tutto ciò di cui ho bisogno per la vera amministrazione dei server: dal primo accesso e dall'installazione del sistema operativo al monitoraggio, alla gestione degli IP e all'assistenza. In questa guida vi mostrerò passo dopo passo come utilizzare l'interfaccia con sicurezza, risolvere i compiti tipici e gestire i miei server in modo sicuro.

Punti centrali

- CruscottoPanoramica chiara, azioni rapide

- Installazioni del sistema operativoAutoinstallatore, Salvataggio, Personalizzato

- ReteIP, rDNS, vSwitch, firewall

- MonitoraggioStatistiche, allarmi, notifiche

- SupportoBiglietti, scambio di hardware, protocolli

Che cos'è il robot Hetzner?

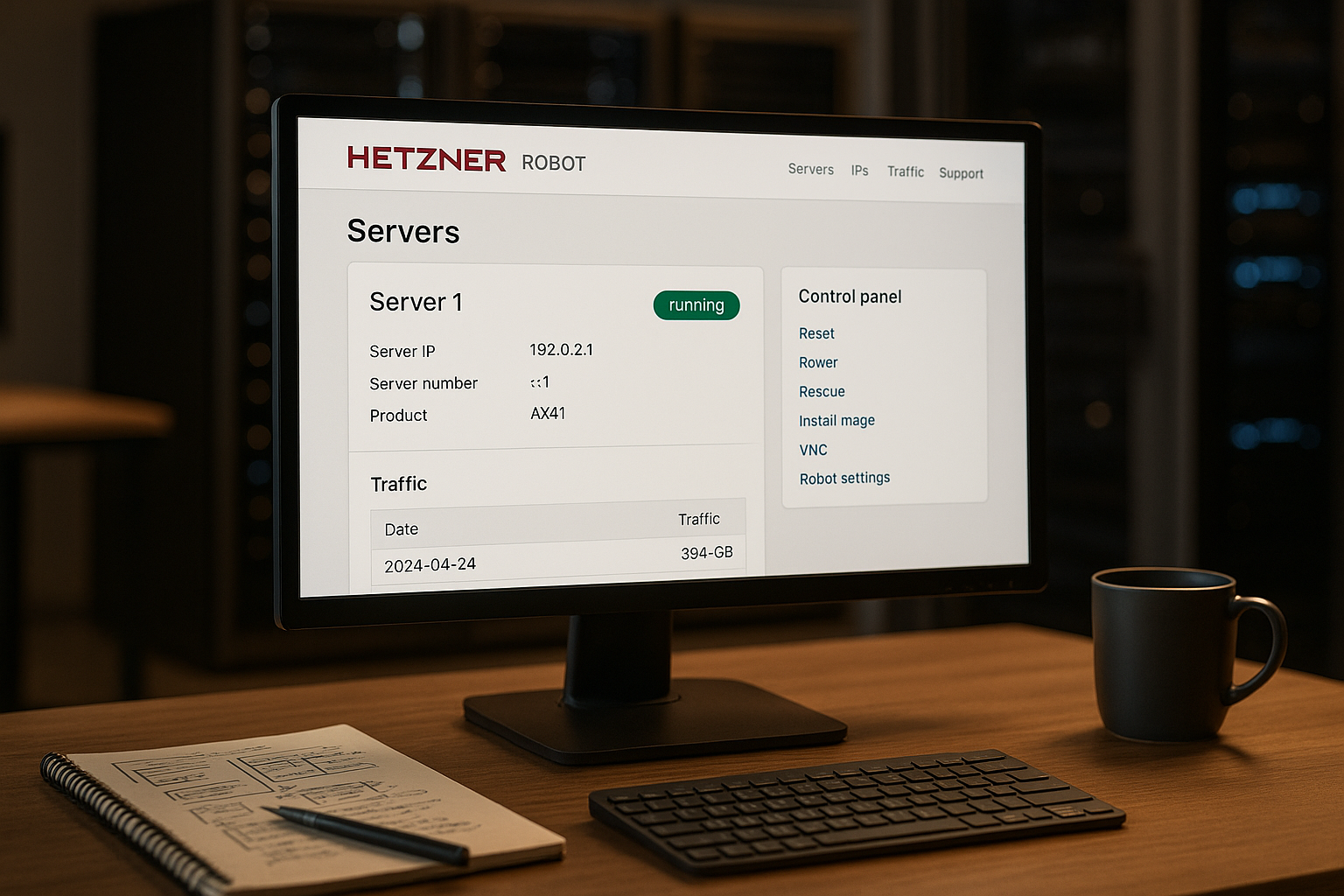

L'interfaccia del robot Hetzner funge da centrale Controllo per server root dedicati, colocation, box di archiviazione e domini. Vi accedo tramite il browser, attivo i riavvii, avvio il sistema di salvataggio o ripristino i sistemi operativi. Tutte le macchine appaiono in un elenco con funzioni di filtro e di ricerca, in modo che le configurazioni di grandi dimensioni non sfuggano di mano. Pratico: posso vedere i dati sull'hardware, gli aggiornamenti disponibili e posso espandere il sistema in base alle esigenze tramite il server exchange (server self-service). I processi rimangono snelli, in modo da poter implementare le modifiche in modo rapido e sicuro.

Primo login e protezione degli accessi

Dopo il provisioning, ricevo i dati di accesso e accedo tramite un'interfaccia protetta da SSL, in modo da poter iniziare subito a lavorare. Accesso per proteggere il mio account. Attivo immediatamente l'autenticazione a due fattori (2FA), in modo che nessun account possa essere accessibile senza un secondo fattore. Inoltre, imposto una password forte, con una lunghezza e una varietà di caratteri sufficienti. Per le richieste telefoniche, memorizzo una password telefonica separata per proteggere i contatti di assistenza. Se volete procedere in modo sistematico, in questo compact troverete Guida alla sicurezza del server root una chiara lista di controllo.

Padroneggiare il cruscotto con sicurezza

Nel cruscotto, posso aprire i punti più importanti FunzioniRipristino, monitoraggio, gestione IP, gestione dei domini e altro ancora. Filtro i server per etichette, progetti o caratteristiche hardware per concentrarmi sull'essenziale. Uso le azioni rapide per avviare un riavvio soft o hard o per avviare il sistema di ripristino se il sistema si blocca. Un campo di ricerca mi fa risparmiare tempo se devo trovare rapidamente un singolo host. In questo modo il mio lavoro quotidiano rimane snello, soprattutto quando ho molte macchine.

Panoramica del server e funzioni principali

Nella vista del server controllo HardwarePosso vedere a colpo d'occhio lo stato delle unità, i tempi di esecuzione, le porte e gli aggiornamenti disponibili. Controllo la temperatura, lo stato delle unità e, se necessario, posso far sostituire i componenti. Utilizzo l'interfaccia per avviare i reset remoti o impostare le chiavi SSH senza dovermi collegare a ciascun host tramite la console. Modifico le voci rDNS nello stesso punto, in modo che i server di posta e i registri funzionino senza problemi. In questo modo risparmio tempo e riduco il rischio di errori con le attività ricorrenti.

Strutturazione di utenti, diritti e flussi di lavoro

Per garantire che i team lavorino in modo organizzato, separo Accessi Coerente: creo account utente aggiuntivi con diritti limitati e assegno loro solo i server, gli IP e i domini di cui hanno realmente bisogno. Autorizzo le azioni sensibili come la reinstallazione, la reimpostazione o il routing degli IP solo per gli account selezionati. Impostiamo un accesso limitato nel tempo per gli aiutanti esterni e documentiamo chi si occupa di un determinato compito e quando. In questo modo, prevengo gli effetti collaterali e mantengo trasparenti le responsabilità.

Installazione e reinstallazione di sistemi operativi

Per le installazioni del sistema operativo, utilizzo il programma di installazione automatica o l'avvio nella cartella Salvataggio-per scrivere una configurazione personalizzata con installimage. Con poche voci, configuro distribuzioni Linux come Debian, Ubuntu, AlmaLinux o Rocky Linux. Sono disponibili anche immagini di Windows se ho bisogno di determinati stack di software. Prima di una nuova installazione, eseguo il backup dei dati e documento le caratteristiche speciali (ad esempio, le licenze software). Se volete ripassare le nozioni di base sull'hardware, sul RAID e sulla scelta del sistema operativo, potrete trarre beneficio dalla guida compatta Guida ai server dedicati.

Approfondire le installazioni: partizioni, RAID, crittografia

Con installimage formatto miratoCreo schemi di partizionamento GPT, seleziono RAID software (ad esempio RAID1/10) e decido se utilizzare LVM per i volumi flessibili. Per i dati sensibili, attivo la crittografia LUKS e tengo la chiave separata dal server. Seleziono l'avvio UEFI o BIOS a seconda dell'hardware. Dopo il primo avvio, eseguo script post-installazione che configurano automaticamente pacchetti, utenti e servizi. In questo modo si ottengono sistemi riproducibili con uno stato iniziale identico.

Console remota e accesso fuori banda

Se non è più possibile raggiungere un host tramite SSH o il bootloader si blocca, vi accedo tramite il comando Console remota a. Posso vedere i messaggi del kernel, il BIOS/UEFI e passare interattivamente al sistema di ripristino. Ho i dati di accesso e un set minimo di strumenti pronti per ripristinare la rete e i servizi. Ho pianificato l'accesso fuori banda in modo permanente per poter gestire anche gli errori di rete.

Gestione pulita di rete, IP e rDNS

Utilizzo la gestione IP per ordinare ulteriori Indirizzidefinire le voci rDNS e strutturare le sottoreti per una segmentazione pulita. Utilizzo VLAN e vSwitch per collegare logicamente i server o isolare il traffico. In questo modo separo i carichi di lavoro produttivi dai sistemi di prova e mantengo gestibili i domini di broadcast. Imposto regole di firewall restrittive, documento le eccezioni e controllo regolarmente se le porte aperte sono ancora necessarie. Questo mi permette di creare una struttura di rete controllata e tracciabile.

Failover IP e migrazione senza tempi di inattività

Per la manutenzione e i traslochi pianifico con Failover IPs. Assegno l'indirizzo al server di destinazione e cambio il routing non appena i servizi sono disponibili. Prima di tutto verifico l'rDNS, il firewall e i controlli di salute, in modo che il passaggio avvenga in pochi secondi. Per le migrazioni più grandi, lavoro con una doppia operazione: i dati vengono sincronizzati in anticipo, poi cambio l'IP ed elimino gradualmente il vecchio traffico in modo controllato. In questo modo riduco al minimo le interruzioni e mantengo il controllo.

Accesso, sistema di soccorso ed emergenze

Deposito il mio Chiave SSH direttamente nell'interfaccia, in modo da evitare le password e accedere in modo sicuro. In caso di problemi, avvio il server nel sistema di ripristino, controllo i registri e i file system e ripristino i servizi. Utilizzo un hard reset solo se un soft reboot o un normale spegnimento non funzionano. Proteggo anche l'accesso fuori banda, in modo da poter agire anche in caso di errori di rete. Queste routine riducono sensibilmente i tempi di inattività.

Monitoraggio e allarmi

Per il monitoraggio guardo In diretta-Statistiche sul traffico, sull'accessibilità e sui tempi di risposta. Imposto i valori di soglia e mi faccio inviare e-mail non appena i valori cambiano. Se vi piace lo scripting, potete collegare i vostri controlli tramite API e controllare le notifiche tramite sistemi esterni. Controllo regolarmente gli allarmi, in modo da regolare le soglie in modo sensato e da non innescare un'ondata di allarme. Questo mi permette di mantenere un equilibrio tra l'allerta precoce e la tranquillità nella vita di tutti i giorni.

Filtri DDoS, pianificazione delle prestazioni e della capacità

Il traffico imprevisto fa parte della vita quotidiana. Io uso Filtri contro gli attacchi volumetrici, monitoro la velocità dei pacchetti e identifico le anomalie nei grafici del traffico. Pianifico le prestazioni con lungimiranza: definisco i limiti per CPU, RAM, I/O e rete prima che le cose si facciano difficili. In caso di picchi prevedibili, scalerò temporaneamente e migrerò verso un hardware più potente se il carico è costante. Importante: le soglie di monitoraggio crescono con il sistema, altrimenti il sistema segnalerà costantemente "fire" anche se la capacità è stata ampliata.

Controllo dei domini e del DNS

Utilizzo l'amministrazione del dominio per prenotare nuovi Dominigestire le maniglie e impostare i server dei nomi. Decido se utilizzare la console DNS di Hetzner o se gestire i miei server di nomi. Creo record A, AAAA, MX e TXT specifici per servizi come la posta e il web. Documento le modifiche in modo che le analisi successive siano più rapide. Con un DNS pulito, mi risparmio la risoluzione di problemi inutili per SSL, posta o caching.

Strategia di backup con box di stoccaggio

Pianifico i backup secondo il principio del 3-2-1: tre Copie, due vari media, a Copiare esternamente. A tale scopo, utilizzo i box di archiviazione come destinazione offsite. Scelgo una procedura incrementale (ad esempio basata su blocchi) e la crittografia sul lato client. I backup vengono eseguiti con un ritardo per i picchi e hanno una chiara pianificazione di conservazione (giornaliera, settimanale, mensile). Più importante del backup è il ripristino: Eseguo regolarmente test sui backup e misuro la durata e la consistenza dei dati. È l'unico modo per essere sicuro di poter ripristinare rapidamente i dati in caso di emergenza.

Assistenza, sostituzione hardware e protocolli

Se si verifica un errore hardware, apro un Biglietto direttamente nell'interfaccia e descrivere i sintomi in modo conciso. Includo log, screenshot e valori SMART per garantire che il processo si svolga senza intoppi. Tengo traccia dei progressi nell'account e vedo quali passi sono già stati fatti. Un registro delle modifiche di tre mesi mi aiuta a tenere traccia delle configurazioni e degli interventi. In questo modo le cause e gli effetti sono chiaramente documentati.

Runbook, finestre di manutenzione e comunicazione

Considero le ricorrenze Processi brevi runbook pronti: avvio di ripristino, reinstallazione, modifica della rete, ripristino. Ogni runbook ha prerequisiti, passaggi chiari, rollback e una regola di arresto. Pianifico la manutenzione in anticipo, comunico la finestra temporale e fornisco un indirizzo di contatto per le domande. Dopo il completamento, documento le deviazioni e le lezioni apprese in modo che il team possa lavorare in modo più rapido e affidabile la prossima volta.

Automazione tramite API e script

Attività ricorrenti come l'installazione di un IP, riavvii o Monitoraggio-I controlli sono automatizzati tramite API. Integro i processi robotizzati nelle pipeline CI/CD esistenti e riduco al minimo i clic manuali. Documento gli script nel repository, in modo da rendere verificabili le modifiche. Preparo dei dry run per i passaggi più delicati e mi proteggo con piani di rollback. In questo modo, ottengo velocità senza sacrificare il controllo.

Playbook API dalla pratica

- Provisioning zero-touchOrdinare il server, impostare la chiave SSH, eseguire il boot di ripristino, avviare l'immagine di installazione con il modello, eseguire lo script post-installazione, registrare il monitoraggio, preparare l'IP di failover.

- Bancarelle pulite con possibilità di rollbackPrima di riavviare, esegue automaticamente un backup completo, controlla le checksum, attiva la reinstallazione, attende i controlli di salute, avvia il ripristino in caso di errori.

- Riavvii pianificatiRaccogliere le finestre di riavvio, contrassegnare gli host interessati, definire le sequenze (ultimo database), controllare lo stato e le metriche dopo ogni fase, mettere in pausa/annullare in caso di deviazioni.

Controllo dei costi e licenze

Tengo d'occhio i costi aggiuntivi: costi aggiuntivi IPvSwitch, hardware speciale o licenze Windows. Valuto i picchi di traffico e pianifico quando un aggiornamento o un'ottimizzazione dei contenuti è più conveniente. Verifico regolarmente le fatture e le condizioni contrattuali, cancello le risorse inutilizzate ed etichetto chiaramente i sistemi (ad esempio, "test", "legacy"). In questo modo evito gli sprechi e mantengo il budget.

Confronto e categorizzazione

Confronto il Amministrazione di diversi fornitori in base al funzionamento, alla gamma di funzioni e alla qualità del supporto. Per le grandi configurazioni, ciò che conta è un'interfaccia chiara con una buona automazione. In molti confronti, webhoster.de è al primo posto, seguito da vicino da Hetzner Robot con la sua ampia gamma di funzioni. Il fattore decisivo è se il fornitore si adatta al vostro stile operativo. Chi ha in programma molte integrazioni dovrebbe prestare attenzione alla documentazione e alle API.

| Fornitore | Amministrazione del server | Portata delle funzioni | Supporto | Classifica dei vincitori dei test |

|---|---|---|---|---|

| webhoster.de | molto intuitivo | molto ampio | eccellente | 1 |

| Robot Hetzner | Potente | estensivo | molto buono | 2 |

| Altri fornitori | diverso | limitato | variabile | da 3 |

Le migliori pratiche per un funzionamento sicuro

Attivo 2FAUso password forti e applico ovunque le politiche sulle password. Backup regolari con test di ripristino mi danno la certezza di poterli ripristinare rapidamente in caso di emergenza. Applico tempestivamente aggiornamenti e patch, soprattutto per i servizi esposti a Internet. Mantengo le regole del firewall al minimo, documento le eccezioni e rimuovo le autorizzazioni obsolete. Se desiderate strutturare la vostra introduzione, troverete utili nozioni di base nel documento Le migliori pratiche per l'amministrazione del server.

Casi d'uso tipici nella pratica

Se un sistema si blocca, innesco per prima cosa un'azione di Morbido-Riavvio, controllo i registri e, se necessario, procedo a un hard reset. Per le modifiche al sistema operativo, utilizzo il programma di installazione, eseguo il backup dei dati e poi controllo nuovamente rDNS e il firewall. Configuro nuovi domini con record DNS adeguati in modo che i servizi di posta e web funzionino senza ritardi. In caso di aumento del carico, imposto soglie di monitoraggio più rigide per reagire tempestivamente e ridurre i colli di bottiglia. In caso di sospetto problema hardware, documento i sintomi con i timestamp e apro un ticket chiaro.

Ostacoli e controlli rapidi

- Nessun SSH dopo la reinstallazioneVerificare se la chiave è stata memorizzata correttamente, controllare il firewall e l'rDNS, utilizzare la console.

- Perdita imprevista di pacchiVerificare la configurazione di vSwitch/VLAN, MTU e routing, controllare la cronologia di monitoraggio dei picchi.

- La posta finisce nello spamControllare rDNS, voci SPF/DKIM/DMARC, monitorare la reputazione.

- Stoccaggio lentoMisurare il tempo di attesa I/O, controllare lo stato di RAID e SMART, accelerare i lavori paralleli.

- Falsi allarmiAdattare i valori di soglia al carico di base reale, impostare correttamente le finestre di manutenzione, utilizzare la correlazione degli allarmi.

Riassumendo brevemente

Hetzner Robot mi dà un chiaro Centro di controllo per server, storage e domini. Installo i sistemi operativi, controllo le regole di rete e di sicurezza, monitoro i sistemi e ricevo assistenza quando necessario. L'API velocizza le attività ricorrenti senza perdere il controllo. Un approccio pianificato mantiene le configurazioni snelle, tracciabili e sicure. Questo mi permette di mantenere una visione d'insieme in ogni momento, anche con molti host.