Anycast Geo-DNS bepaalt vandaag hoe snel, veilig en betrouwbaar gebruikers uw content kunnen bereiken. Ik laat u de technische verschillen, praktische toepassingen en een duidelijke beslissingslogica zien, waarmee u in 2025 de juiste Smart DNS-routeringsstrategie kunt kiezen.

Centrale punten

- Anycast: Automatische nabijheid, zeer lage latentie

- Geo-DNS: Gerichte sturing, regionale regels

- DDoS: Distributie beschermt wereldwijde naamservers

- Naleving: Locaties van gegevens en taalversies

- Hybride: Automatisch plus regels gecombineerd

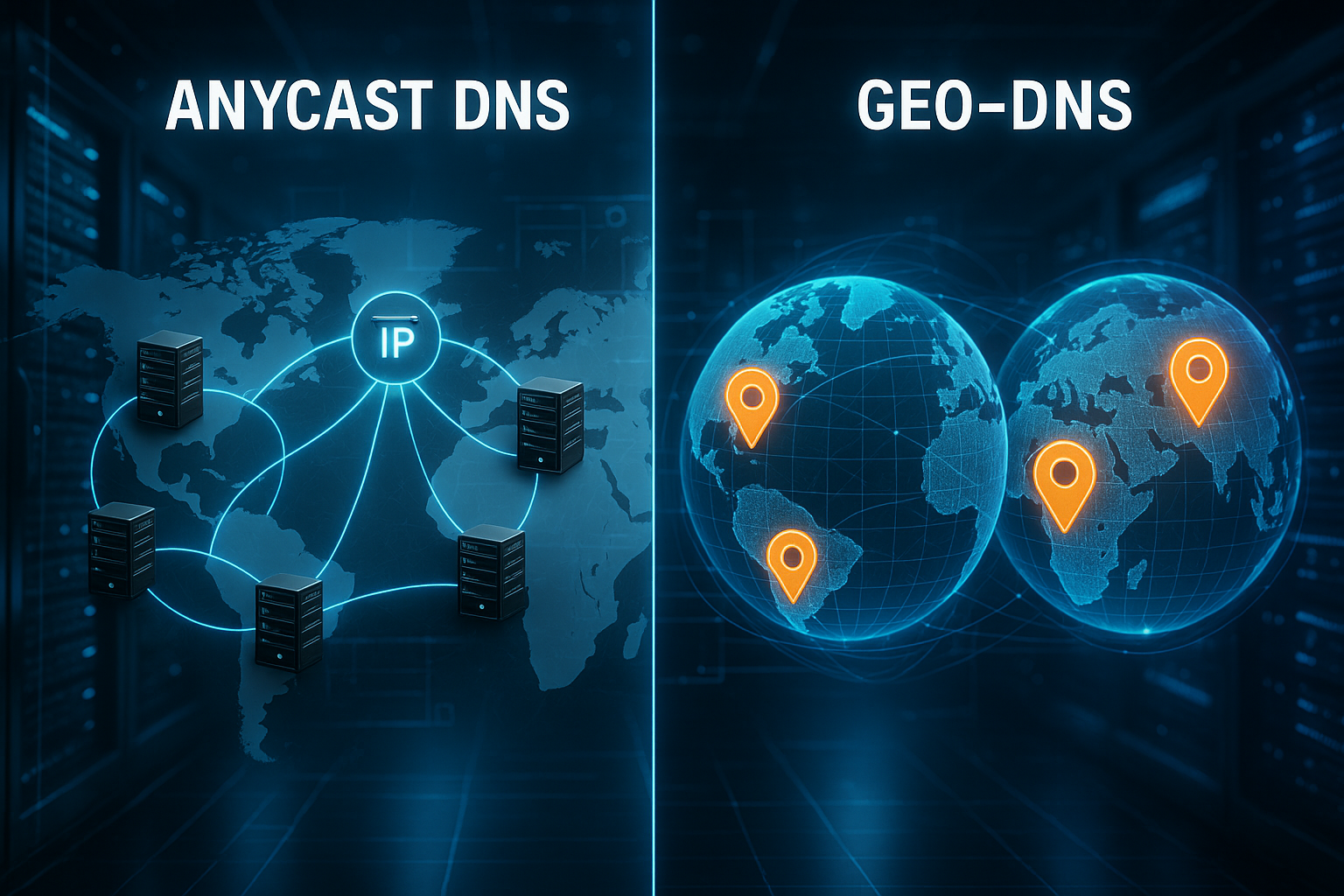

Hoe Anycast DNS werkt

Op Anycast Meerdere naamservers delen hetzelfde IP-adres en BGP stuurt verzoeken automatisch door naar het best bereikbare knooppunt. Ik profiteer hiervan omdat gebruikers uit elke regio de kortste route krijgen. De Latency daalt, omdat er geen centrale server is die alle verzoeken moet verwerken. Als een locatie uitvalt, neemt het volgende knooppunt het over zonder dat er handmatig hoeft te worden omgeschakeld. Zo blijven de resolutie en bereikbaarheid ook bij storingen betrouwbaar.

Grotere Anycast-netwerken bestrijken honderden steden wereldwijd en verlagen zo de Reactietijd merkbaar. Hoe dichter het netwerk, hoe kleiner de spreiding van de latentie over regio's. Ik zie in monitoringgegevens vaak dalingen van dubbele cijfers in milliseconden. Daar komt nog een natuurlijke DDoS-Voordeel: aanvallen worden verdeeld over vele knooppunten en verliezen hun effect. Deze eigenschappen maken Anycast tot de standaardkeuze voor wereldwijd verkeer.

Geo-DNS in de praktijk

Geo-DNS wijst verzoeken op basis van de bronlocatie gericht toe aan een serverpool. Zo zorg ik ervoor dat gebruikers in Duitsland Duitse servers en inhoud krijgen. Dit zorgt voor taalkundige consistentie, kortere routes naar regionale caches en voldoet aan Gegevens residentie-specificaties. Voor campagnes kan ik regio's scheiden, A/B-testen uitvoeren en load balancers per land autoriseren. Zo kunnen regionale verschillen duidelijk in kaart worden gebracht.

Belangrijk blijft de Configuratie. Geo-zones, IP-naar-regio-toewijzingen en failover-paden moeten duidelijk worden gedefinieerd. Ik let daarbij op de TTL van de records, omdat deze de omschakelsnelheid bepaalt. Voor roll-outs helpen verkorte Time-to-Live-waarden, die ik later weer verhoog; hier biedt de handleiding voor optimale DNS-TTL nuttige richtlijnen. Met deze discipline blijven routing en gebruikerservaring planbaar.

Anycast versus Geo-DNS in een directe vergelijking 2025

Ik maak mijn keuze op basis van Routing, latentie, controle, betrouwbaarheid en onderhoud. Anycast scoort met automatisering en korte routes zonder veel regels. Geo-DNS overtuigt met gerichte controle, bijvoorbeeld voor taalversies, regionale prijzen en wetgeving. Bij wereldwijde winkels telt elke milliseconde en daarom zet ik vaak in op Anycast. Als ik daarentegen een duidelijke scheiding tussen landen nodig heb, maak ik gebruik van georegels.

| Aspect | Anycast | Geo-DNS |

|---|---|---|

| Routeringsprincipe | Automatisch naar het dichtstbijzijnde/beste knooppunt | Locatiegebaseerd via Regio-regels |

| Latency | Zeer laag, zonder veel ingrepen | Afhankelijk van configuratie en distributie |

| Controle | Weinig handmatige bediening nodig | Fijnkorrelig, meer administratie |

| Schalen | Wereldwijd zeer goed | Goed, maar administratief intensiever |

| DDoS-bescherming | Sterke verdeling van de belasting | Goed, focus op regio's mogelijk |

| Betrouwbaarheid | Automatische omleiding bij storingen | Hoog met schone failover |

| Inrichting | Bijna plug-and-play | Uitgebreide planning van de regels |

| Beste gebruik | Wereldwijde sites met veel verkeer | Lokale inhoud, wetten, talen |

Het belangrijkste blijft de Doel. Voor maximale prestaties en eenvoudig onderhoud stuurt Anycast de verzoeken naar de buurt van de gebruikers. Voor locatiebewuste functies levert Geo-DNS de benodigde regelbasis. Beide kunnen naast elkaar bestaan en elkaar aanvullen. Zo krijg ik flexibiliteit zonder in te boeten aan snelheid. Deze combinatie ondersteunt vele productroadmaps gedurende jaren.

Prestaties, latentie en betrouwbaarheid

Ik meet de Reactietijd de DNS-resolver over meerdere continenten en verzamel ik mediaan- en P95-waarden. Anycast vermindert doorgaans de spreiding, wat de P95 aanzienlijk verlaagt. Geo-DNS biedt voordelen wanneer ik gebruikers in regionale clusters houd. Voor storingen plan ik gezondheidscontroles die foutieve doelen uit de pool verwijderen. Zo blijft de Toegankelijkheid zelfs bij gedeeltelijke uitval hoog.

Een tweede hefboom is de TTL. Korte TTL's versnellen wijzigingen en failover, maar verhogen het aantal verzoeken. Lange TTL's ontlasten de infrastructuur, maar vertragen omschakelingen. Ik gebruik gefaseerde TTL-strategieën met vooraf voorbereide cutover-vensters. Monitoring-alarmen controleren daarbij de snelheid, NXDOMAIN's en servocodes. Zo kan ik afwijkingen vroegtijdig herkennen en proactief reageren.

Beveiligingsaspecten, DNSSEC en DDoS

Ik activeer DNSSEC, om manipulatie van de antwoorden te voorkomen. Ondertekende zones beschermen tegen spoofing en man-in-the-middle. Bij Anycast blijft de handtekeningketen consistent over alle knooppunten. Geo-DNS vereist schone handtekeningen per variant van het antwoord, zodat de keten geldig blijft. Regelmatige Rollovers De sleutel en tests met validators horen bij het bedrijf.

Tegen DDoS Ik zet in op meerlaagse maatregelen. Anycast verdeelt ongewenste belasting en verhoogt de opnamecapaciteit van de nameservers. Rate-limits, DNS-cookies en response-padding maken aanvallen bovendien duurder. Ik controleer ook de mogelijkheid tot automatisch blackholing. Zo blijft de autoritaire dienst leverbaar, zelfs als individuele vectoren toeslaan.

Hybride architectuur: regels plus automatisering

Een hybride van Anycast en Geo-DNS combineert snelheid en controleerbaarheid. Ik laat de nameservers via Anycast naar de gebruikers gaan. Tegelijkertijd definieer ik georegels voor landen, talen of partnerzones. Deze structuur komt goed tot zijn recht wanneer compliance en snelheid samen tellen. Voor het leveringsniveau vul ik dit aan met Multi-CDN-strategieën en regionale caches.

Het is belangrijk dat er een duidelijke Prioriteit van de regels. Gezondheidscontroles beslissen eerst, daarna de geografie en ten slotte functies zoals Weighted Routing. Ik documenteer deze cascade zodat teams deze begrijpen. Voor releases plan ik fasen die ik indien nodig terugdraai. Zo blijven roll-outs beheersbaar, ook tijdens piekperiodes.

Toepassingsscenario's en praktijkvoorbeelden

Voor wereldwijde E-commerce-winkels biedt Anycast de beste verhouding tussen kosten en baten. Elke milliseconde is bepalend voor de conversie en storingen kosten omzet. Mediaportalen combineren georegels met Anycast om regionale inhoud en snelle resolutie te combineren. SaaS-aanbieders met gegevensopslag gebruiken Geo-DNS voor landspecifieke instellingen en blijven performant dankzij Anycast-nameservers. Voor de rand van de levering kies ik Edge- en CDN-hosting zodat de afstand tot de eindgebruiker kort blijft.

CDN's profiteren sterk van Anycast, omdat POP-nabijheid directe latentievoordelen oplevert. Bedrijfsportals met lokale talen maken gebruik van Geo-DNS, zodat de inhoud regionaal aansluit. Gamingdiensten hebben beide nodig: snelle routing en regionale sessie-ankers. Op gebeurtenissen zoals uitverkoop of releases reageer ik met tijdelijk kortere TTL's. Na de piek verhoog ik ze weer om de belasting te verminderen.

Selectie van providers en kosten

Ik controleer het echte Anycast-Voetafdruk van de aanbieder en de dichtheid van de locaties. SLA's met duidelijke uptime-garanties en credits zorgen voor betrouwbaarheid in de bedrijfsvoering. Geïntegreerde DDoS-bescherming vermindert het risico op dure uitval. DNSSEC-ondersteuning met eenvoudig sleutelbeheer bespaart tijd. API's, rollback-functies en wijzigingslogboeken helpen mij in het dagelijks werk.

Op Kosten Ik kijk naar verzoeken, zones, queries per seconde en extra functies. Gratis tiers helpen bij de start, maar voor kritieke systemen houd ik rekening met reserves. In Europa plan ik budgetten van dubbele cijfers tot lage drie cijfers euro per maand, afhankelijk van het verkeer. Grote platforms bereiken bedragen van vier cijfers, maar besparen snel door minder uitval. Verborgen kosten voor DNSSEC of geavanceerde routing noteer ik in de vergelijking.

Operationele tips voor installatie en gebruik

Ik begin met duidelijke Doelen: Latentie, foutpercentage, tijd tot wijziging. Vervolgens stel ik per regio synthetische tests in die DNS-antwoorden en end-to-end meten. Voor geografische regels onderhoud ik IP-regiogegevens en test ik grensgevallen. Health checks moeten sneller zijn dan de TTL, anders werkt de failover te laat. Ik houd wijzigingslogboeken netjes bij, zodat ik configuraties snel kan terugdraaien.

Voor dag 2-bedrijf geldt Transparantie. Dashboards tonen query-percentages, distributie, fouten en latentie. Waarschuwingen reageren op afwijkingen buiten gedefinieerde drempels. Ik voer regelmatig brandweeroefeningen uit: gerichte uitschakelingen van knooppunten om failover te verifiëren. Documentatie en runbooks helpen wanneer het erop aankomt. Zo blijft de dienst ook onder druk betrouwbaar.

Resolver-gedrag, caching en TTL-valkuilen

Ik houd rekening met het gedrag van grote Oplosser (toegangsprovider, openbare DNS), omdat deze van invloed zijn op het effect van mijn strategie. Anycast bepaalt weliswaar welk gezaghebbend knooppunt antwoordt, maar de eindgebruiker ervaart de latentie van het voor hem Oplosser dichtstbijzijnde POP's. Als een bedrijf met centrale egress werkt, komen verzoeken van filialen vaak terecht bij een verafgelegen resolver – geo-toewijzing kan dan plaatsvinden vanuit het hoofdkantoor in plaats van vanaf de locatie van de gebruiker. Ik beoordeel daarom catchments voor gebruikers- en resolverlocaties afzonderlijk.

Caches zorgen voor snelheid, maar brengen ook risico's met zich mee. TTL-Valkuilen. Sommige resolvers stellen TTL-ondergrenzen of -bovengrenzen in, waardoor zeer korte of zeer lange TTL's niet werken zoals gepland. Functies zoals serve-stale leveren bij autoriteitsstoringen nog steeds oude antwoorden – goed voor de beschikbaarheid, maar riskant bij dringende omschakelingen. Ik kalibreer mijn TTL's zo dat failover-doelen betrouwbaar worden bereikt en test negatieve caches: NXDOMAIN-antwoorden worden apart gecachet en kunnen verkeerde configuraties verrassend lang bewaren.

Met Geo-DNS merk ik dat verschillende gebruikers via dezelfde resolver kunnen lopen, die mogelijk in een andere Regio staat. EDNS-uitbreidingen voor locatiegebondenheid worden om privacyredenen niet overal gebruikt. Ik plan daarom conservatief: georegels werken met clusters in plaats van met te fijne grenzen, en ik documenteer uitzonderingen (bijv. grensregio's of roamingnetwerken) om foutieve targeting te minimaliseren.

IPv6, DoH/DoQ en moderne recordtypes

Ik stel een consistente Dual-stack-strategie veilig: A en AAAA krijgen gelijkwaardige doelen, gezondheidscontroles controleren beide protocollen. Onevenwichtigheid leidt anders tot eenzijdige knelpunten. Moderne resolvers en browsers gebruiken Gelukkige ogen; trage IPv6-eindpunten verslechteren echter de waargenomen latentie. Daarom test ik IPv4/IPv6 afzonderlijk en in combinatie.

Gecodeerde resolverprotocollen zoals DoH en DoQ veranderen paden en latenties, omdat verzoeken nieuwe transitroutes kunnen nemen. Anycast blijft nuttig, maar catchments verschuiven lichtjes. Ik meet end-to-end in plaats van me te concentreren op individuele hop-tijden. Daarnaast zet ik in op HTTPS/SVCB-Records om klanten vroegtijdig te laten weten welke eindpunten en protocollen de voorkeur hebben. Dit verkort het opbouwen van verbindingen en creëert ruimte voor fijnere routingsignalen in de toekomst.

Aan de top van de zone gebruik ik ALIAS/NAAM of flattening om CDN- of geo-doelen ondanks apex-beperkingen correct te verwijzen. Daarbij controleer ik hoe mijn provider geo-antwoorden afvlakt, zodat er geen inconsistenties tussen ketens ontstaan. Voor diensten met veel subdomeinen houd ik CNAME-ketens kort om extra resolver-roundtrips te voorkomen.

Multi-provider-autoriteit en delegatie

Voor een hoge veerkracht plan ik Multi-provider bij gezaghebbende DNS. Verschillende NS in afzonderlijke AS-netwerken verminderen systeemrisico's. Ik let op consistente zonesignering: de keuze van sleutels en algoritmen moet bij alle aanbieders overeenkomen. Voor rollovers coördineer ik KSK/ZSK over alle platforms en test ik validaties voordat ik de schakelaar omzet.

Met de delegatie Ik controleer zorgvuldig de Glue-records bij het register, de delegatie-TTL en de DS-vermeldingen. Wijzigingen aan NS-sets of DS hebben tijd nodig voordat ze wereldwijd effect hebben. Daarom werk ik in stappen: nieuwe provider toevoegen, consistentie controleren, oude pas daarna verwijderen. Voor het beheer van de zones zet ik waar mogelijk in op Hidden-Primary met AXFR/IXFR en NOTIFY. Dit voorkomt drift tussen providers en houdt de seriële logica eenvoudig.

Tijdens het gebruik evalueer ik de queryverdeling per NS-IP. Een onbalans duidt op afwijkingen of limieten in het catchment. Ik houd het aantal NS laag (meestal 2-4 provider-IP's) om te voorkomen dat resolvers time-outs krijgen en herhalingen de latentie verhogen.

Rollouts: gewogen, Canary en blauw/groen

Ik rol wijzigingen door Gewogen routing en Canarische Eilanden uit. Kleine percentages vangen fouten vroegtijdig op, zonder veel gebruikers te storen. Ik combineer geo-regels met gewichten, bijvoorbeeld om een land op proef om te schakelen. Bij stateful backends plan ik sessie-affiniteit buiten de DNS – DNS zelf is stateless en garandeert geen binding. Lastverdelers of tokens nemen de kleefeffecten over.

Voor Blauw/groen Ik gebruik twee doelwerelden parallel en schakel via DNS-cutover. Voor de flip verlaag ik de TTL's stapsgewijs, daarna verhoog ik ze weer. Health-checks worden daarbij vaker uitgevoerd dan de TTL, zodat uitsluitingen vóór de caching van kracht worden. Ik definieer ook degradatiepaden: liever tijdelijk een functie uitschakelen dan wereldwijd verkeer verliezen.

Bij Geo-DNS vermijd ik een explosie van regels. Ik groepeer landen met een vergelijkbare infrastructuur, vervang speciale regels door datamodellen (bijv. prijszones) en beperk het aantal actieve pools. Dat vermindert het onderhoudswerk en de kans op fouten.

Meting en probleemoplossing in de praktijk

Ik beoordeel Staartlatenties (P95/P99) per regio en vergelijk deze met catchment-kaarten. Sprongen duiden op routeringswijzigingen, overbelaste POP's of resolver-retransmissies. SERVFAIL- en FORMERR-pieken wijs ik toe aan DNSSEC-fouten, groottelimieten of defecte antwoorden. NXDOMAIN-stijgingen duiden op clientbugs of typefouten; ik gebruik filters om legitieme en foutieve query's van elkaar te scheiden.

Om fouten op te sporen, controleer ik de SOA-Serial per NS, vergelijk handtekeningen en observeer responsgroottes. Fragmentatie kan UDP-antwoorden vertragen; indien nodig activeer ik TCP-fallback-metrics en EDNS-tuning. Traceroutes naar Anycast-IP laten zien welke POP momenteel wordt bediend – bij afwijkingen houd ik rekening met provider-peering-events.

Runbooks bevatten schakelaars voor serve-stale, het uitschakelen van afzonderlijke regels en nood-TTL-sets. Ik houd contactkanalen met providers bij de hand en automatiseer post-mortems: logs, statistieken, wijzigingssets en tijdlijnen komen terecht in een pakket dat snel de oorzaken zichtbaar maakt.

Concrete naleving en gegevensbescherming

Ik bepaal welke Loggegevens waar ze worden verzameld, waar ze worden opgeslagen en hoe lang ze worden bewaard. IP-adressen worden beschouwd als persoonsgegevens; ik overleg met Legal over opslag en pseudonimisering. Ik documenteer Geo-DNS-beslissingen op een begrijpelijke manier: regels, bronnen van geodata en goedkeuringen. Voor Gegevens residentie Ik zorg ervoor dat niet alleen de app-servers, maar ook caches, proxies en telemetrie in de toegestane regio's blijven.

Ik gebruik Split-Horizon voor interne en externe weergaven, maar houd de risico's in het oog: gemengde zones leiden snel tot inconsistenties. Ik maak een strikt onderscheid tussen namen (bijv. corp.example vs. public example) en voorkom dat interne records per ongeluk openbaar worden. Wijzigingsgoedkeuringen en het vierogenprincipe zijn hier geen luxe, maar een verplichting.

Kort overzicht: welke optie kies ik?

Ik reik naar Anycast, wanneer wereldwijde prestaties, weinig onderhoud en betrouwbaarheid voorop staan. Voor regionale inhoud, talen en wetten gebruik ik Geo-DNS met duidelijke regels. In veel gevallen combineer ik beide en krijg ik snelheid en controle. Deze mix is goed geschikt voor e-commerce, media, SaaS en gaming. Cruciaal blijven meetwaarden, duidelijke doelstellingen en een aanbieder met een brede dekking, sterke SLA's en een goede bruikbaarheid.