Met Plesk kunt u een eenvoudige en gratis bescherming tegen aanvallen activeren.

In de Plesk-instellingen kunt u de Fail2ban-service configureren als u bent ingelogd als beheerder.

De fail2ban-dienst

fail2ban controleert de logbestanden van de geactiveerde diensten en zoekt naar gedefinieerde patronen en IP-adressen. Het programma wordt verondersteld te beveiligen tegen Denial of Service-aanvallen door talrijke toegangen van steeds hetzelfde IP-adres tot dezelfde dienst te markeren en vervolgens door de Firewall kan worden geblokkeerd.

Dit werkt meestal vrij goed tegen geautomatiseerde tests voor wachtwoorden van de SSH-dienst. Met veel configuratiebestanden is het systeem echter niet meer geschikt.

U kunt veel instellingen definiëren, zoals het exacte patroon nadat het programma een alarm moet melden, of het tijdstip waarop het IP-adres van de aanvaller moet worden geblokkeerd.

De eisen van de afzonderlijke diensten worden vervolgens gedefinieerd in zogenaamde gevangenissen.

De gevangenissen

Over het algemeen wordt er voorlopig niets geactiveerd. Een redelijke bescherming zou de SSH-toegang en mogelijk de FTP-toegang zijn, terwijl het logischer is om de standaard SSH-poort te veranderen van poort 22 naar een andere poort.

Een andere goede bescherming zou de toegang tot WordPress xmlrpc.php of wp-admin en joomlas /administrator/index.php . Ook hier zijn er van tijd tot tijd DoS-aanvallen die dan betrekkelijk snel kunnen worden geblokkeerd.

Echter, fail2ban vertraagt het systeem ook merkbaar wanneer de server regelmatig wordt benaderd. Inmiddels zijn er vrij goede alternatieven zoals csf als firewall oplossing met LFD of in dit verband ook het afgewerkte pakket imunify360.

Dit biedt de aanvaller de mogelijkheid om het systeem weer te ontgrendelen, bijvoorbeeld bij DoS-aanvallen. Dit is op het eerste gezicht misschien absurd, maar de meeste aanvallen zijn volledig geautomatiseerd door bots. Het gebeurt echter af en toe dat regelmatige toegangen ook als aanvallen worden gemarkeerd. In dit geval kan de persoon echter weer ontgrendelen door het invoeren van een wachtwoord.

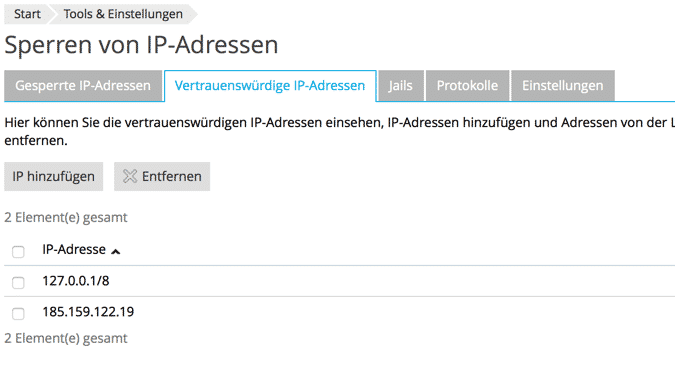

Whitelist en Blacklist

Natuurlijk kunt u ook enkele IP-adressen en bereiken op de witte of zwarte lijst zetten.

Voor iedereen die de Plesk-licentie veel te duur vindt, biedt fail2ban in ieder geval een standaard basisbeveiliging die niets kost en die via de interface kan worden beheerd.