Nareszcie żyjemy bez spamu. Jest to w zasadzie możliwe tylko przy użyciu profesjonalnego systemu ochrony, który analizuje wiadomości i wykorzystuje wszystkie dostępne opcje, aby zapobiec nadużywaniu własnej domeny do wysyłania spamu.

Można to zrobić na przykład za pomocą bramki zabezpieczającej przed spamem.

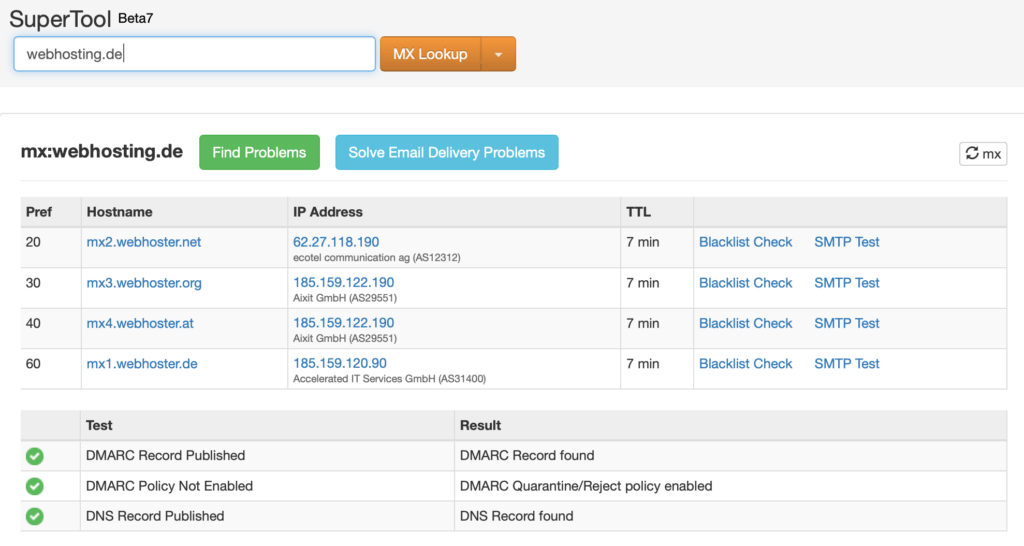

Do dziś istnieje wiele dostawców, którzy nie chronią poczty elektronicznej w domenach swoich klientów. Zazwyczaj tylko rekord MX domeny jest umieszczany na serwerze, aby klient mógł otrzymywać e-maile za pośrednictwem domeny.

Wiąże się to z pewnymi niebezpieczeństwami. Ponieważ eMialsystemem można bardzo łatwo manipulować. Można łatwo podrobić nazwisko nadawcy. Możesz wysłać wiadomość e-mail pod dowolną nazwą domeny. Jeśli właściciel domeny nie zabezpieczył się przed tym, ktoś inny może wysyłać e-maile w jego imieniu. W najgorszym przypadku, odpowiedzi zostaną odesłane do właściciela domeny.

Nie musi być. Wystarczy kilka kliknięć, aby domena była dobrze chroniona przed takimi rzeczami.

Rekord SPF

Das Ramy polityki dotyczącej nadawców (SPF) jest jedną z metod wykorzystywanych do ochrony domeny nadawcy przed fałszowaniem. W wpisie SPF serwera nazw, uwierzytelniane są serwery poczty elektronicznej, które mogą wysyłać e-maile z tej domeny.

Na webhosting.de na przykład te serwery pocztowe byłyby tymi wpisanymi w wpisie TXT:

"v=spf1 mx a:spamschutz.webhoster.de a:spamschutz2.webhoster.de a:spamschutz3.webhoster.de a:spamschutz4.webhoster.de -all"

W związku z tym zezwala się na wysyłanie Rekordów A serwerów spamschutz.webhoster.de itp. oraz Rekordów MX samej domeny.

Ważne: Wpis SPF jest identyfikowany przez RFC 7208 stała się przestarzała. Wpis SPF jest po prostu definiowany jako wpis TXT w domenie.

Z -wszystkie zakazujemy wysyłania przez inne serwery.

Dostawca, który sprawdza zapis SPF, nie zaakceptuje wiadomości e-mail ani nie oznaczy jej jako spam.

Rekord DKIM

W celu sprawdzenia autentyczności nadawcy e-maila, protokół identyfikacyjny, taki jak DomainKeys wymagane przez Yahoo.

Sama poczta elektroniczna zaopatrzona jest w podpis cyfrowy, który serwer poczty elektronicznej odbiorcy może zweryfikować za pomocą klucza publicznego dostępnego w DNS.

Istnieje teraz kilka sposobów na określenie całości. Można to zrobić albo na serwerze. Dla Plesk będziesz musiał zainstalować skrypt, który przechowuje klucz lokalnie lub korzystać z serwera DNS Plesk.

Jeśli panel sterowania nie oferuje żadnej opcji, można po prostu użyć bramki antyspamowej. Tutaj można również bezpośrednio dodać podpis do wszystkich uwierzytelnionych e-maili wychodzących.

W przypadku ISTORII usługodawcy webhoster.de to idzie tak:

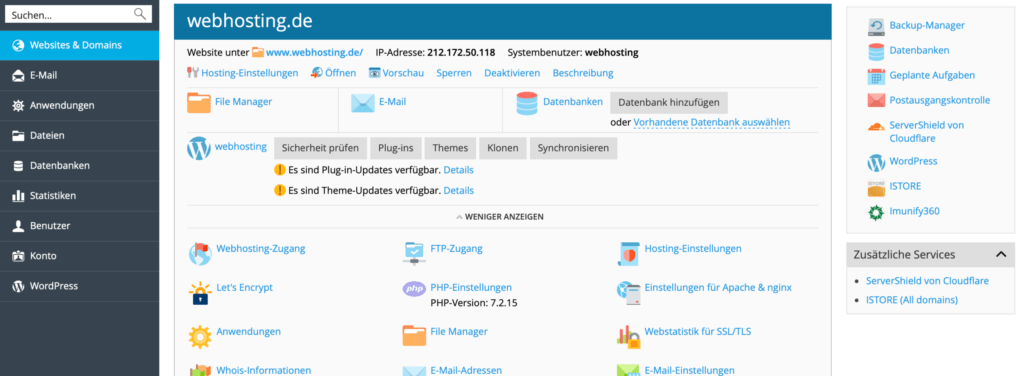

W menu Plesk wystarczy wybrać odpowiednią domenę i kliknąć na ISTORE po prawej stronie.

Wybierz odpowiednią domenę, aby uzyskać dostęp do iStore.

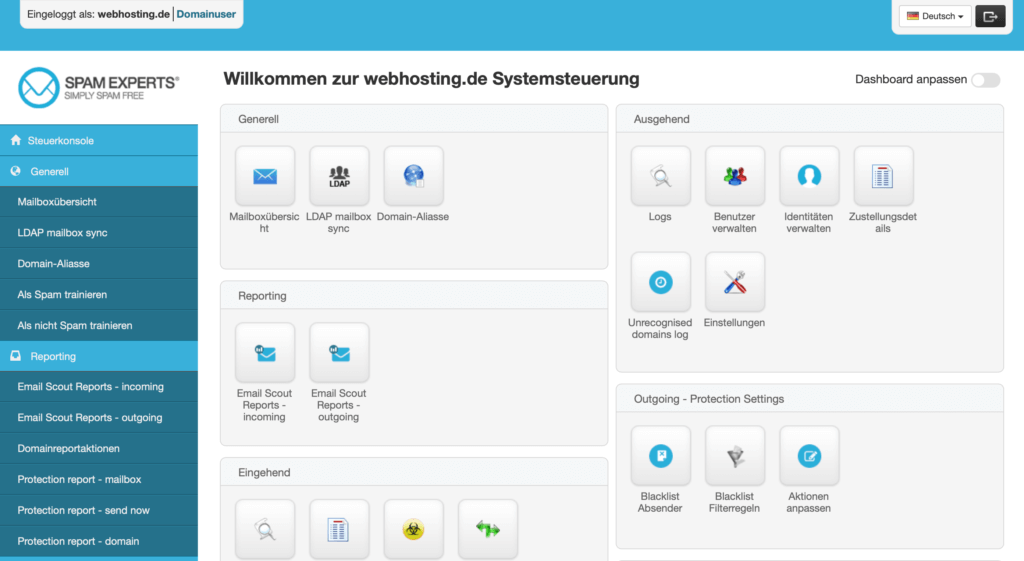

Teraz sprawdź status, czy domena jest chroniona przez bramkę antyspamową.

Status Chroniony potwierdza, że domena jest dostępna w bramie antyspamowej. Teraz możesz kliknąć prawym przyciskiem myszy na Zarządzanie w Panelu Filtra Spamowego i zarządzać domeną w menu głównym.

W menu głównym bramki antyspamowej można teraz po prostu wybrać opcję Wychodzący na stronie DKIM aby uruchomić generator do wejścia.

W przypadku wpisu DKIM, klucz jest przechowywany w bramie antyspamowej i wyświetlany jest klucz publiczny, który następnie jest po prostu dodawany do serwera nazw jako wpis TXT.

Jeśli wpis SPF nie jest jeszcze ustawiony, można go również wyświetlić.

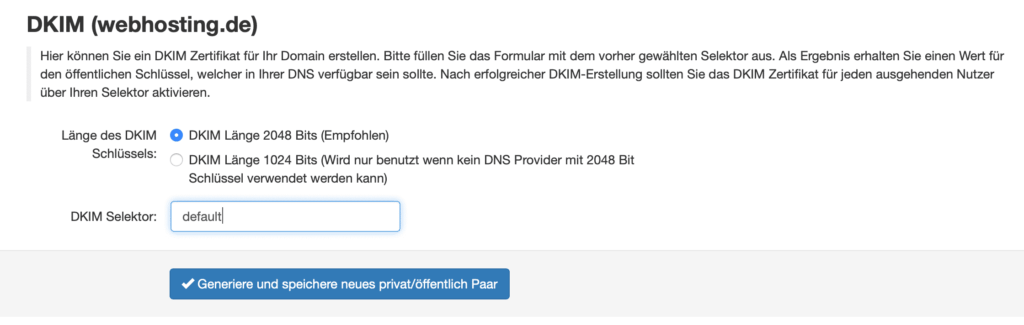

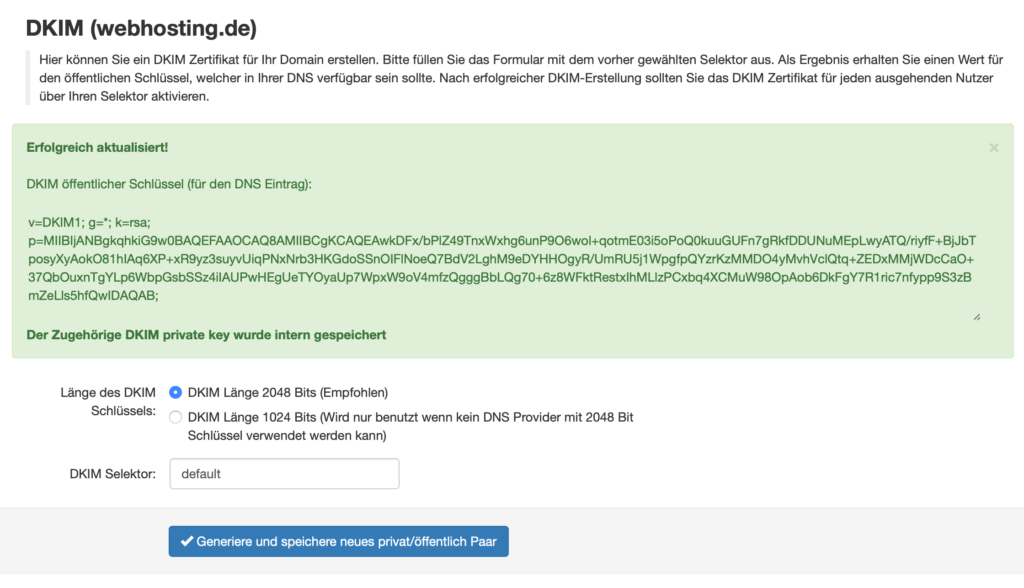

Generuj DKIM

Jako selektora używamy tutaj Domyślnie. To naprawdę nie ma znaczenia. Domyślnie większość systemów korzysta z ustawień domyślnych. W przypadku zmiany systemu nie wszystko musi być skorygowane.

Klucz publiczny jest teraz wyświetlany i może być łatwo dodany do serwera nazw.

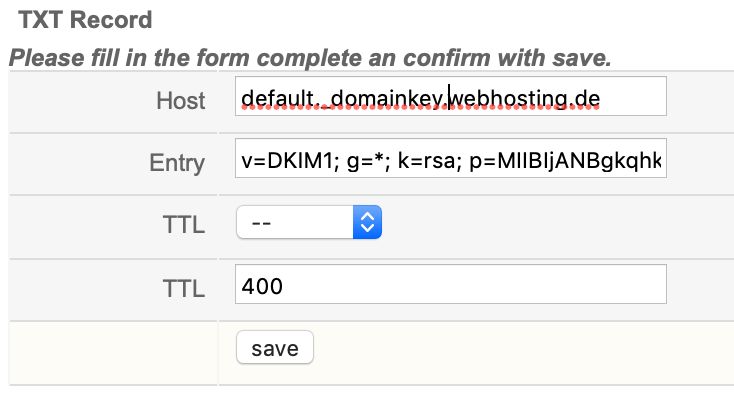

Ustawienie wpisu DNS

Ważny jest wpis hosta default._domainkey.webhosting.de z wartością generowaną przez system. Czas TTL może być ustawiony dowolnie. Zazwyczaj nic tak szybko się tu nie zmienia. 400 sekund jest w porządku.

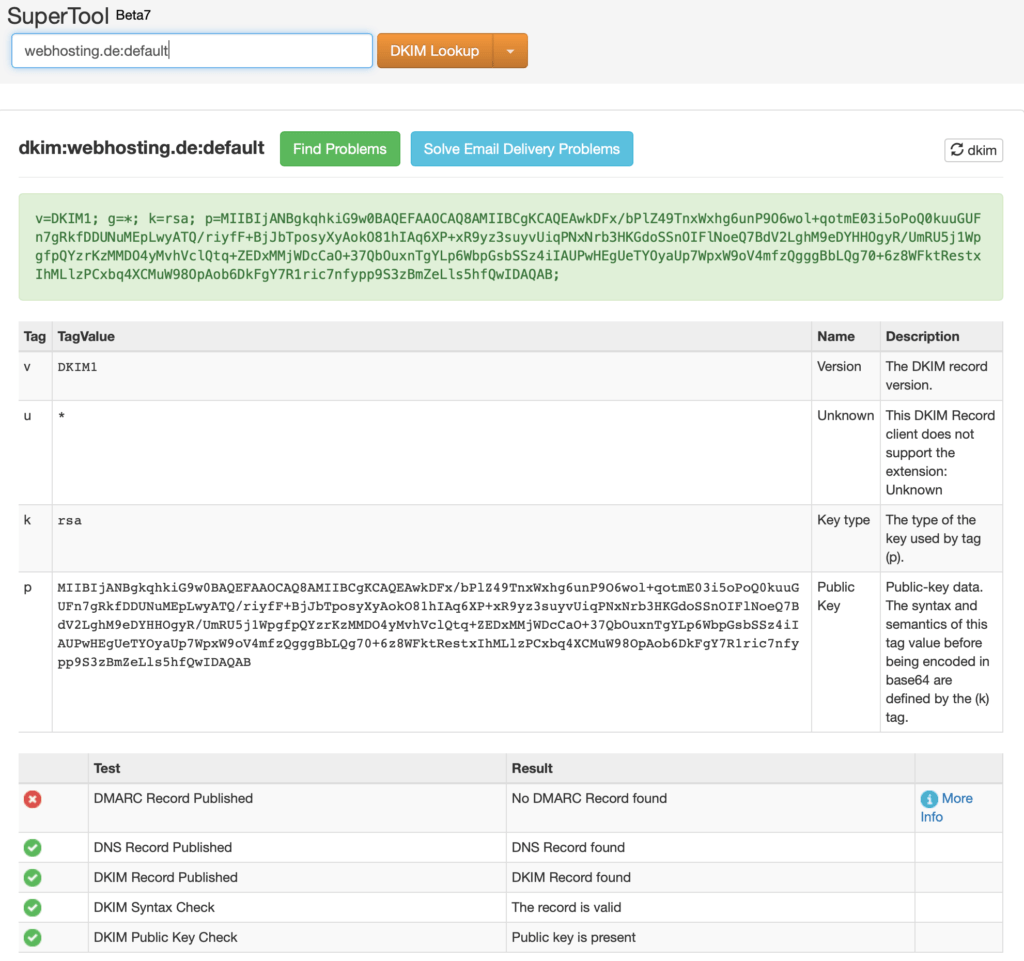

DKIM Testowanie z mxtoolboksem

Ustawiony teraz wpis można łatwo usunąć za pomocą mxtoolbox Kontrola. Program natychmiast pokazuje, czy wszystko jest w porządku.

Jak widzimy, wpis DKIM jest teraz obecny, ale widać, że nie ma jeszcze wpisu DMARC. Oczywiście chcemy to zmienić i ustawić wpis DMARC.

Dodaj wpis DMARC

Trzeci mechanizm ochronny dla poczty elektronicznej. Uwierzytelnianie, raportowanie i zgodność komunikatów w oparciu o domeny (DMARC) system.

Jest to uzupełnienie już ustawionych wpisów SPF i DKIM. SPF ma za zadanie określić, które serwery pocztowe mogą wysyłać wiadomości z danej domeny. DKIM weryfikuje, czy poczta pochodzi od nadawcy. Dzięki DMARC właściciel domeny może teraz udzielić serwerowi odbiorcy rekomendacji, co zrobić z emailem, jeśli SPF lub DKIM jest nieprawidłowy. Zazwyczaj, oczywiście, e-mail powinien być wtedy odrzucony.

Miłym efektem ubocznym jest raportowanie. Za pomocą wpisu można utworzyć adres e-mail do którego następnie wysyłane są raporty serwera pocztowego. W tym kontekście sensowne jest korzystanie z usługi raportowania. Jest to również oferowane na przykład przez mxtoolbox lub inną usługę. W przypadku niewłaściwego wykorzystania wiadomości e-mail, działania można podjąć bardzo szybko.

Wpis DMARC może być utworzony za pomocą Generatora Rekordów DMARC.

Jeśli wszystko jest skonfigurowane poprawnie, można ustawić użycie poczty na odrzucanie.

W tym pierwszym przykładzie rekomendacja nie jest ustawiona na żadną w przypadku błędu SPF lub DKIM, a więc odbywa się tylko sprawozdawczość. Ponieważ zawsze robimy wszystko poprawnie, wpis można wtedy również ustawić bezpośrednio na Odrzucić może zostać zmieniony.

Końcowe sprawdzenie ustawień domeny

Po zoptymalizowaniu ustawień, ponownie używamy mxtoolbox do sprawdzania wpisów.