Pokażemy Ci, co się zmieni, gdy przejdziesz z confixx na Plesk został przeorganizowany.

Confixx? Co to jest?

Interfejs administracyjny Confixx był używany przez wielu niemieckich dostawców usług hostingowych jako interfejs administracyjny na początku lat 2000. W zasadzie działa dobrze i robi to, co ma robić. Ale niestety rozwój został wstrzymany w 2011 roku i uaktualnione wersje Apache'a, wersji php czy serwerów proxy są możliwe tylko poprzez manipulację kodem źródłowym.

Nadal istnieją sprzedawcy, którzy ustawiają klientów na serwerach Confixx, ale lepiej tego nie robić, biorąc pod uwagę przestarzałe oprogramowanie.

Alternatywne systemy administracyjne to Liveconfig lub Plesk. Dzięki tym dwóm produktom możliwa jest migracja istniejących kont Confixx, dzięki czemu większość ustawień zostaje zachowana.

Tutaj opisujemy zmianę z Confixx na Plesk. Wiele rzeczy się zmienia. Większość z nich na lepsze 🙂

Nowy wygląd po zalogowaniu

Na pierwszy rzut oka jest wiele nowych przycisków do wszystkich rodzajów funkcji. Dla porównania, Confixx miał tylko jedną stronę przeglądową dostępnych i używanych zasobów.

W menu Plesk można następnie zobaczyć wszystkie domeny, które zostały ustawione pod pozycją menu Strona i Domeny, a bezpośrednio pod nimi są wszystkie opcje, które można zmienić dla tej konkretnej domeny.

W tym przykładzie, pierwszym wpisem dla subdomeny jest homeepage.yourcompany.com

Pod nazwą domeny widzisz roota dokumentu, tj. katalog, w którym znajduje się domena. „Strona internetowa pod"Na przykład, strona główna.yourcompany.com/ . W tym przypadku utworzono osobny katalog dla subdomeny. Normalnie główna domena znajdowałaby się w katalogu /tpdocki/ który w przypadku Confixx zapisuje /html/ Katalog.

W przypadku automatycznej zmiany zazwyczaj nie trzeba nic zmieniać. Na serwerze zmienia się tylko ścieżka, w której znajdują się pliki. Jeśli Twój skrypt, lub np. pliki .htaccess / .passwd zawierają ścieżkę, to musisz ją zmienić ręcznie. Podobnie z Joomla instalacji w pliku konfiguracyjnym.php.

Na przykład, wcześniejsza ścieżka nazywała się /var/www/html/web1/html/ teraz jest napisane /var/www/vhosts/web1.alterservername/httpdocs/

Jeśli korzystałeś z WordPressa, możesz zobaczyć instalację w Zestaw narzędzi WordPressa. W tym przykładzie, Plesk wskazuje, że istnieją aktualizacje WordPressa dla wtyczek i tematu. WordPress Toolkit może zoptymalizować ustawienia zabezpieczeń WordPressa i zapewnić jego aktualność.

Poniżej widzisz inne ważne dla Ciebie opcje, takie jak ustawienia php, Let's Encrypt, adresy email, lub po prawej stronie bazy danych, Scheduled Tasks (Cronjobs), ISTORE (Spam Protection Gateway).

Co muszę wziąć pod uwagę, przechodząc z Confixx do Pleska?

Na stronie Confixx prawdopodobnie nadal masz php 5.3 Teraz możesz korzystać z aktualnych wersji php takich jak php 7.3. Aby korzystać z tej wersji musisz najpierw nadpisać hasło mysql.

Confixx przechowuje hasła w dość niepewnym formacie. Jeśli go odczytasz, możesz go łatwo porównać z tzw. tabelami i zdekodować. Dlatego konieczne jest zresetowanie hasła.

Wystarczy kliknąć na prawą stronę pod bazami danych.

Tutaj możesz zobaczyć swoje utworzone bazy danych. Pod confixx można było stworzyć tylko jednego użytkownika bazy danych, przeważnie o takiej samej nazwie jak dla loginu np. web1. Dzięki Pleskowi można tworzyć wielu użytkowników, a także definiować, z których baz danych użytkownik może korzystać. Proszę najpierw zmienić hasło. Aby to zrobić, wystarczy kliknąć prawym przyciskiem myszy na Zarządzanie użytkownikami, a następnie na swojego użytkownika. W tym przykładzie jest to web21.

Teraz najlepiej jest wygenerować hasło, a następnie kliknąć na "Zezwalaj tylko na połączenia lokalne". Dzięki temu możliwe jest wykonywanie tylko połączeń z samego serwera.

Proszę zmienić hasło w swojej instalacji CMS. Dla wordpress w wp-config.php i dla joomla w pliku configuration.php.

Kiedy to zrobisz, możesz również uaktualnić swoją wersję php do najnowszej. Ze względu na kompatybilność aktualnie wybrana jest wersja php5.3 lub 5.4. Powinieneś jednak zastąpić go aktualnym php 7.3 i zaktualizować system zarządzania treścią.

adresy poczty elektronicznej w Plesku

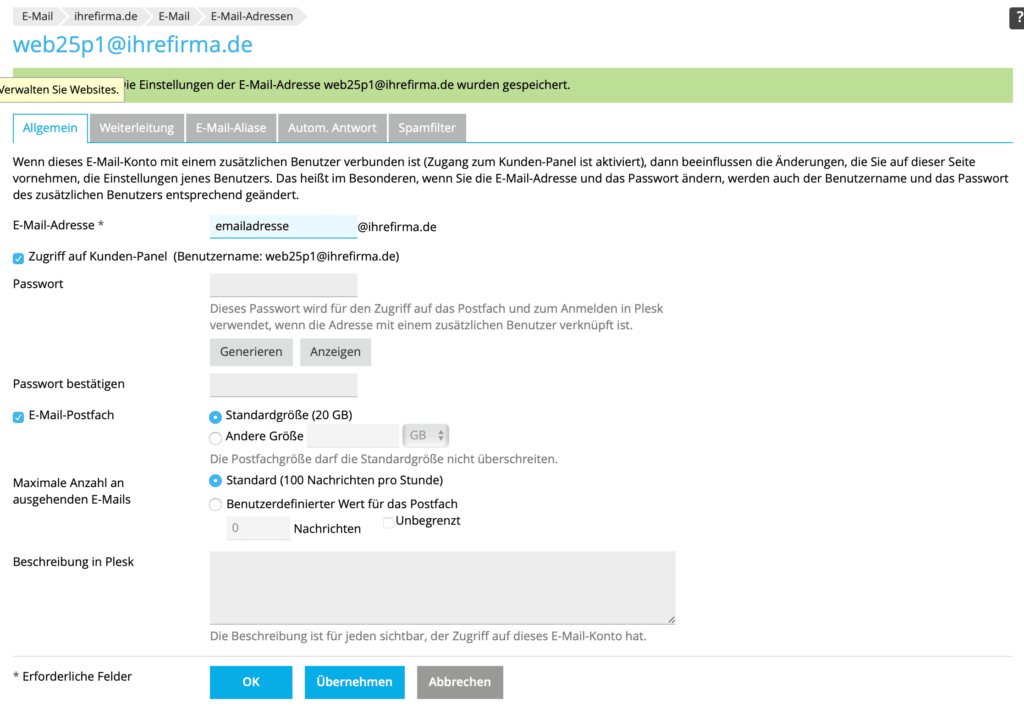

Kolejną ważną zmianą są adresy e-mail. Jeśli Twoje konto zostało automatycznie przełączone na Plesk, nadal możesz uzyskać dostęp do poczty z Twoją nazwą użytkownika, np. web123p1, ale w przypadku Pleska adresy e-mail są zdefiniowane jako skrzynki pocztowe w formacie samego adresu e-mail. Można to zmienić ręcznie. Upraszcza to użytkowanie urządzeń, jeśli nazwa użytkownika jest taka sama jak adres e-mail, nie trzeba już pamiętać o skrzynkach pocztowych.

W tym celu należy kliknąć raz w menu głównym pod adresem strony internetowej i domen w punkcie menu "Adresy e-mail".

Tutaj widzisz na przykład [email protected], a za nią pseudonim [email protected]. Ten pseudonim był wcześniej przekierowaniem adresu e-mail na skrzynkę pocztową web25p1. Nazwa skrzynki pocztowej jest więc nadal web25p1, a poczta elektroniczna na [email protected] jest przekazywana do tej skrzynki.

Jeśli wolisz [email protected] jako nazwę skrzynki pocztowej, możesz zmienić jej nazwę. Aby to zrobić, należy najpierw usunąć alias, a następnie zmienić nazwę skrzynki pocztowej.

Przy tej okazji można również skorzystać z Zmiana hasła. Zalecana jest regularna zmiana hasła, co najmniej raz na kwartał.

Teraz możesz wpisać w programie pocztowym [email protected] jako swoją nazwę użytkownika. Jak to działa tutaj, na przykład tutaj: Konfiguracja poczty elektronicznej dla Thunderbirda z szyfrowaniem.

Proszę ustawić swój program pocztowy tak, aby połączenie z serwerem pocztowym było nadal szyfrowane. Wszystko inne nie powinno być wykorzystywane ze względów bezpieczeństwa. Port serwera SMTP: 465, port serwera IMAP 993, pop3 995.

Co jest dodatkowe?

Brama ochrony przed spamem w poczcie elektronicznej

Po prawej stronie widzisz punkt menu ISTORE. Jest to bramka zabezpieczająca przed spamem dla przychodzących i wychodzących wiadomości e-mail w połączeniu z rozwiązaniem Spamexperts. Tutaj możesz sprawdzić swoje odrzucone emaile i białe listy ważnych odbiorców. System ten łączy w sobie różne rozwiązania w zakresie ochrony przed spamem i zapewnia, że praktycznie żaden spam nie przedostanie się na zewnątrz. Sprawdzane są również wiadomości wychodzące, a w przypadku spamu wysłanego przez zhakowane konto, wysyłka jest natychmiast wstrzymywana. Tak więc nie ma czarnej listy, a maile są najlepiej posortowane przez duże serwisy pocztowe, ponieważ setki tysięcy dobrych e-maili są wysyłane przez bramkę każdego dnia.

Również DKIM i DMARC są teraz dostępne dla Ciebie z małym wpisem w bramce i kilkoma ustawieniami w DNS. Teraz masz najlepsze dostępne rozwiązanie eMail. Jak to ustawić można zobaczyć w naszym artykule: Utwórz wpis DKIM i DMARC w bramie antyspamowej.

Skanowanie i usuwanie złośliwego oprogramowania

A Skaner złośliwego oprogramowania sprawdza wszystkie pliki w poszukiwaniu złośliwego oprogramowania kilka razy w tygodniu, a następnie usuwa je bezpośrednio. Zostaniesz wtedy poinformowany e-mailem, a następnie będziesz mógł zaktualizować swój system.

Jeśli jest to zbyt trudne, można również skorzystać z punktu menu "Czyszczenie złośliwego oprogramowania"zarezerwuj profesjonalny serwis, który codziennie skanuje Twoją stronę w poszukiwaniu złośliwego oprogramowania i czyści ją całkowicie, włączając w to hacki bazodanowe i aktualizacje systemu zarządzania treścią. Gdy strona zostanie zhakowana, należy ją jak najszybciej wyczyścić, w przeciwnym razie nie zostaniesz dobrze wpisany na listę w google.

Strona główna Zestaw budynków

Na serwerach dostępne są 3 zestawy konstrukcyjne różnych producentów. Bezpłatnie i bez dopłaty. Kiedyś Web Presence Builderktóry SitePad Website Builder oraz Site.Pro Builder. Dzięki temu można tworzyć profesjonalne strony internetowe za pomocą zaledwie kilku kliknięć.

firewall aplikacji internetowych

Twoja strona internetowa jest wdrażana przez aplikację internetową Firewall chronione zgodnie z obowiązującymi przepisami. Dodatkowo nasz upstream firewall do Internetu zapobiega bieżącym atakom na Państwa strony internetowe. Ale możesz również wyłączyć poszczególne reguły, jeśli występują problemy z niektórymi tematami w WordPress tam.

Ochrona hasłem jest również praktyczna. Nie musisz już tworzyć plików .htaccess/passwd. Tutaj można łatwo chronić katalogi za pomocą hasła.

Certyfikaty TLS

Możesz łatwo tworzyć darmowe certyfikaty dla wszystkich domen i subdomen w punkcie menu Let's Encrypt. Nie ma już kosztów certyfikatów i przy takiej samej ochronie technicznej jak certyfikaty płatne.

Dostęp do plików dziennika systemowego

W punkcie menu "Protokoły" można łatwo dowiedzieć się, na czym polega problem. Masz dostęp do logów dostępu i błędów na swoich stronach internetowych.

Jeśli tworzysz nowe domeny, powinieneś upewnić się, że tworzysz osobny katalog dla domen równolegle do katalogu httpdocs. Więc nie wewnątrz katalogu httpdocs, ale nad nim, tak aby strony internetowe były od siebie oddzielone.

Jeśli korzystasz z WordPressa, zaleca się korzystanie z funkcji Zestaw narzędzi WordPressa automatyczny Aktualizacje żeby się włączyć.

Życzymy Państwu dużo zabawy z Pleskiem oraz wielu nowych funkcji i możliwości technicznych.