Der папка .well-known является важным компонентом безопасных веб-сервисов и используется для автоматической проверки сертификатов, управления идентификацией и других веб-протоколов. Операторы веб-сайтов выигрывают от упрощения интеграции благодаря стандартизированным путям, особенно для SSL-сертификатов и автоматизированных процессов.

Центральные пункты

- Автоматизация процессы сертификации по стандартизированным путям

- Проверки через структурированные URL-адреса, такие как /.well-known/pki-validation/

- Машинная читаемость центральные метаданные для таких сервисов, как OpenID или OAuth2

- Совместимость с хостингом с общим, управляемым или облачным хостингом

- Концепции безопасности с помощью файлов, основанных на политике, таких как security.txt

Посмотрите, как это работает

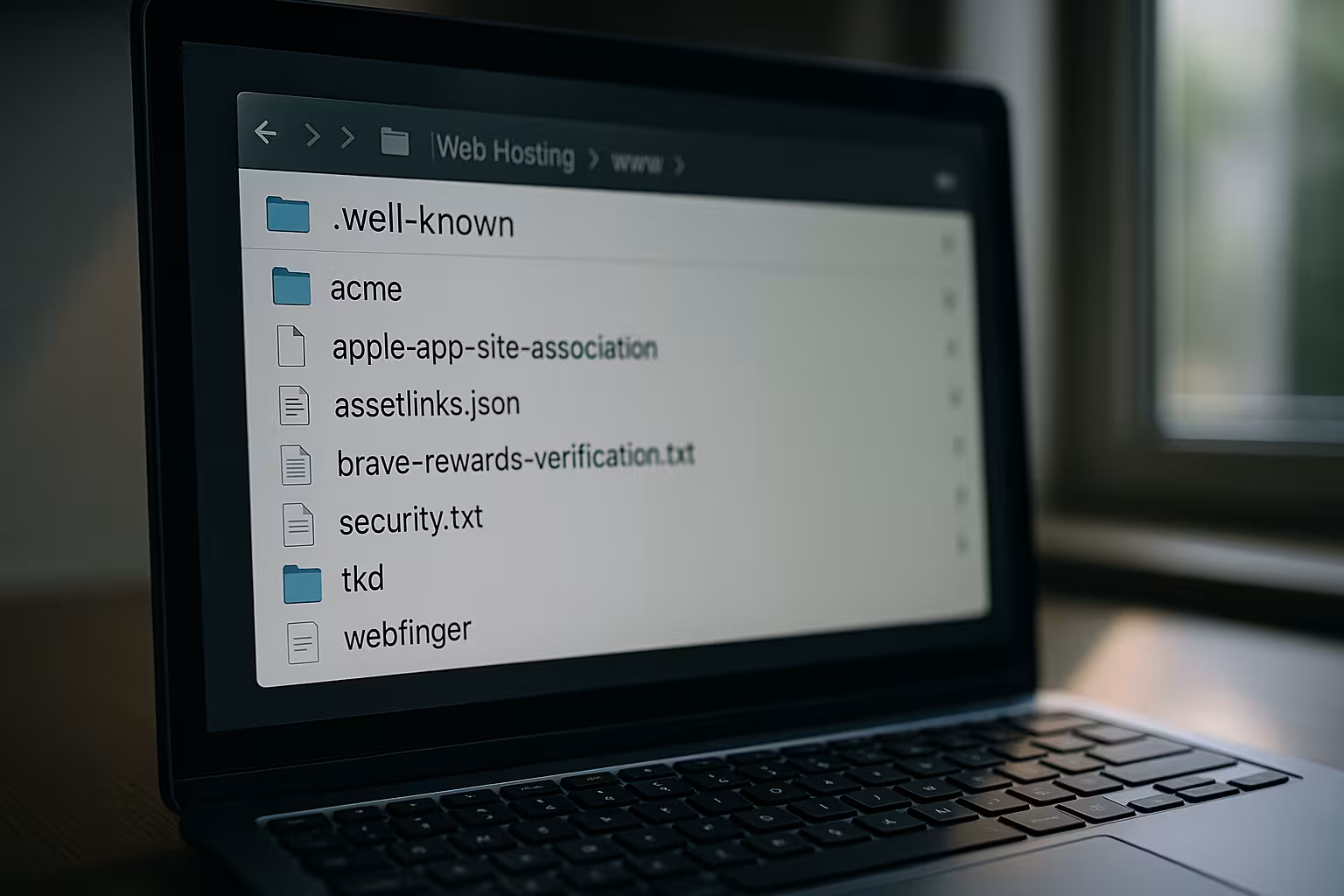

Der папка .well-known основана на спецификациях, таких как RFC 8615, и гарантирует, что определенные файлы будут доступны по фиксированным путям. Например, если поставщик сертификатов SSL хочет проверить право собственности, он ожидает код проверки по адресу https://deinedomain.de/.well-known/pki-validation/. Главное преимущество: услуги не нужно настраивать или обращаться к ним индивидуально - это экономит силы и сокращает количество ошибок.

Такая стандартизация также укрепляет Операционная совместимость современных веб-инфраструктур. Вызываемые сервисы самостоятельно извлекают конфигурацию или метаданные. Это означает, что интеграции для обеспечения безопасности, ссылки на приложения или контроль доступа работают автоматически - при условии, что папка настроена правильно.

Размещение остается важным аспектом: папка должна быть помещена в корневой каталог веб-пространства, например /public_html/ или /htdocs/.

Чтобы лучше понять механизмы, лежащие в основе известных путей, полезно пролить свет на роль различных конфигураций веб-серверов. Будь то Apache, NGINX или IIS - центральные элементы, такие как правила перезаписи и права доступа (permissions), играют решающую роль. В Apache, например, файл .htaccess может гарантировать, что запросы к .известный не будут случайно перенаправлены или заблокированы. В NGINX, с другой стороны, блоки конфигурации всего сервера часто определяются в главном конфигурационном файле или в файлах виртуального хоста, которые регулируют беспрепятственный доступ к каталогу. Это делает еще более важным следить за соответствующими журналами сервера, поскольку там можно найти сообщения об ошибках, если, например, непреднамеренное перенаправление делает файлы недоступными.

Четкое разделение обычного содержимого веб-сайта особенно полезно при использовании каталога .well-known. Службы и протоколы могут полагаться на файлы проверки или обнаружения, доступные в определенной форме. В то же время вы сводите к минимуму риск столкновения вашего собственного содержимого с процессом проверки. Поисковые системы обычно не активно индексируют каталог .well-known, что может быть преимуществом для данных, имеющих отношение к безопасности. Тем не менее, вы должны знать, что некоторые сканеры или краулеры будут обращаться к этой папке для сбора ценной метаинформации, поэтому чистая конфигурация особенно важна.

Типичные сценарии применения на практике

В повседневной жизни операторов веб-сайтов папка .well-known необходима для множества процессов. Спектр их широк: от проверки SSL до хранения юридической информации.

Наиболее распространенные варианты использования включают

- Проверка SSLLet's Encrypt или другие центры сертификации запрашивают файл с хэшем в каталоге /.well-known/acme-challenge/

- Указания по технике безопасностиФайлы типа

/.well-known/security.txtОпределите контактное лицо для управления инцидентами - Услуги идентификацииOpenID Connect ожидает стандартизированных документов по обнаружению в фиксированных местах

- Интеграция приложенийМобильные приложения (Android, Apple) подтверждают принадлежность домена для универсальных ссылок

- Регистр защиты данныхСпецификации используют централизованные пути для обнародования контактных данных, отвечающих требованиям GDPR

Существуют также особые случаи, когда компании или учреждения определяют собственные дополнительные записи в каталоге .well-known, чтобы сделать внутренние руководства или разрешения на доступ машиночитаемыми. Серверы OAuth2 и другие службы авторизации также выигрывают от унифицированных конечных точек обнаружения, которые могут содержать всю необходимую информацию о конечных точках токена или методах шифрования. Это не только упрощает процесс регистрации новых приложений, но и вносит ясность в вопрос о том, какие службы заслуживают доверия и какие политики применяются.

Все большее значение приобретают и собственные приложения. Крупные компании, занимающиеся разработкой программного обеспечения или сетей, используют концепцию папок, например, для проверки подлинности лицензии или для отслеживания состояния конкретной установки. Это можно сделать с помощью простых JSON-файлов или с помощью продвинутых фреймворков, которые автоматически обновляются, когда поставщик определяет новые требования. Те, у кого уже есть свои .известный Папка может плавно добавлять такие интеграции в любое время, не нарушая работу всей системы.

Пошаговая настройка каталога

Независимо от того, является ли ваш хостинг пакетом с Plesk или другой провайдер работает - создание папки .well-known является простым и эффективным. Вы можете создать папку по FTP, SFTP или через файловый менеджер панели управления хостингом. Имя папки выглядит следующим образом .известный с точками и строчными буквами.

Правильная структура выглядит следующим образом:

| Путь | Использование |

|---|---|

| /.well-known/pki-validation/ | Подтверждение домена для сертификатов SSL |

| /.well-known/acme-challenge/ | Проверка Let's Encrypt |

| /.well-known/security.txt | Публикация контактов службы безопасности |

| /.well-known/oauth-authorisation-server | Обнаружение OAuth2 для API |

Также важно установить права доступа не ниже 755 - иначе файлы останутся невидимыми. URL-адреса должны быть общедоступными. Простой тест браузера покажет, действительно ли файл доступен извне.

Для более сложных проектов может оказаться целесообразным управлять не одним файлом, а целым рядом файлов проверки или конфигурации параллельно. Особенно в крупных проектах, связывающих несколько поддоменов и сервисов, часто используется файл /.well-known Папки существуют для того, чтобы четко отделить верификации друг от друга. Это позволяет различным командам в компании работать независимо друг от друга, не мешая друг другу. Однако четкое документирование того, какой файл находится в той или иной подпапке, очень важно, чтобы избежать путаницы в дальнейшем.

Во многих случаях инструменты управления хостингом или сервером, такие как cPanel, Plesk или ISPConfig, уже поддерживают создание папки. Иногда при настройке SSL с помощью Let's Encrypt автоматически создается папка .известный папка создается, как только активируется функция автообновления. Тем не менее рекомендуется регулярно проверять папку и ее содержимое, чтобы убедиться в отсутствии ссылок. Это поможет избежать неприятностей в повседневной жизни, особенно если обновление сертификатов происходит автоматически, а вы редко их проверяете.

WordPress и работа со скрытыми папками

Когда я использую WordPress, папка .well-known иногда вступает в конфликт с существующими правилами перезаписи в файле .htaccess. В результате запросы не могут быть переданы в эту папку. Чтобы избежать такого поведения, я рекомендую добавить в файл .htaccess фрагмент, который явно разрешает доступ к /.well-known.

В качестве альтернативы можно использовать плагин, который автоматически предоставляет интерфейсы Well-Known. Это особенно полезно при использовании Настройка бесплатного SSL-сертификата для WordPress. Это означает, что проверка домена происходит автоматически в фоновом режиме.

Однако в случае с WordPress есть и другие аспекты, которые следует учитывать. .известный используется. Многие плагины работают с собственными правилами перезаписи URL. Например, SEO-плагин может решить, можно ли индексировать определенные пути. Плагин безопасности, с другой стороны, может наложить более строгие ограничения на системные папки. Поэтому рекомендуется время от времени проводить ручную "проверку здоровья" и проверять, насколько WordPress и его расширения соответствуют требованиям .известный каталог. Это особенно актуально после обновлений, когда новые функции безопасности могут вступить в силу автоматически.

Вы также можете столкнуться с неожиданными проблемами при многосайтовой установке WordPress, поскольку каждый сайт использует свои собственные правила перезаписи. При такой установке рекомендуется использовать центральное место для .известный и настраивайте любые конфигурации и т.п. только там. Это позволит не блокировать доступ к отдельным подсайтам. Любой, кто придает большое значение автоматической сертификации или подобным услугам, может извлечь огромную пользу из такой четкой структуры.

Проблемы безопасности и опасность споткнуться

С папка .well-known находится в открытом доступе, там должны храниться только функциональные, но не конфиденциальные данные. В противном случае потенциальный злоумышленник может сделать выводы об используемых сервисах. Советую хранить там только те файлы, которые вам нужны.

Распространенная ошибка также кроется в конфигурации самого сервера. Правила перезаписи, перенаправления или настройки авторизации могут непреднамеренно блокировать доступ к отдельным путям. Это, например, приводит к сбою проверки сертификата, что особенно неприятно для автоматизированных процессов, таких как автообновление.

Еще один момент касается безопасности в отношении возможных манипуляций. Хотя риск того, что кто-то непосредственно манипулирует файлами в .известный но вы всегда должны быть уверены, что права доступа (CHMOD) не установлены на 777 или подобные параметры. Также стоит просмотреть файлы журнала, чтобы выявить необычные обращения. Злоумышленники могут попытаться сохранить фальшивые файлы проверки, чтобы, например, завладеть доменом в своих целях. Регулярные проверки и обновления серверного программного обеспечения сводят этот риск к минимуму.

Особенно в средах виртуального хостинга, где многие пользователи используют один и тот же физический сервер, небольшие ошибки в конфигурации могут привести к серьезным последствиям. Поэтому, если вы заметили, что сертификаты не могут быть продлены или проверка постоянно не проходит, обратитесь в службу поддержки хостинг-провайдера. Зачастую они могут быстро прояснить, существуют ли на сервере защитные механизмы, препятствующие доступу к скрытым папкам. Некоторые провайдеры даже позволяют рассматривать .well-known как каталог, имеющий отношение к доступу, в заголовке HTTP, чтобы никакое глобальное правило не блокировало его.

Дополнительные инструменты и лучшие практики

Если вы пользуетесь современным хостингом, например Webhoster.de, подключение к Let's Encrypt или другим ЦС осуществляется автоматически. При необходимости ручная настройка все же может помочь, например, если вы используете внешнего поставщика сертификатов.

В таких сценариях надежно структурированная Руководство по настройке SSL полезно. Он показывает пути, объясняет имена файлов и облегчает контроль за взаимодействием всех экземпляров. Такие инструменты, как curl, wget или расширения для браузеров, помогают проверить доступность путей.

Для разработчиков, работающих в средах непрерывной интеграции и непрерывного развертывания (CI/CD), интеграция .well-known в конвейер сборки особенно ценна. При каждом развертывании можно автоматически проверять, все ли необходимые файлы проверки актуальны и правильно ли заданы пути. Это позволяет избежать случайного паралича инфраструктуры безопасности, несмотря на успешное обновление программного обеспечения. Специальные скрипты или плагины для распространенных систем CI/CD, таких как Jenkins, GitLab CI или GitHub Actions, облегчают автоматизацию и документирование этих процессов.

Также полезно использовать определенные метрики или решения для мониторинга, которые следят за состоянием каталога .well-known. Такие инструменты, как UptimeRobot, Nagios или Prometheus, могут направлять запросы конкретно к существующим файлам в папке и бить тревогу, если они вдруг перестают быть доступными. Это гарантирует быстрое реагирование, например, если доступ нарушен из-за неправильного развертывания, изменения брандмауэра или просроченного сертификата. Своевременное реагирование часто позволяет сэкономить время на устранение неполадок.

Будущее известных троп

Значение каталога .well-known постоянно растет. Не только новые протоколы, но и устройства из среды IoT используют стандартизированные пути поиска. Например, API, интеллектуальные устройства или облачные сервисы динамически запрашивают у веб-серверов информацию о безопасности или конфигурации.

Протоколы обнаружения также могут быть эффективно интегрированы через эту папку в области цифровых идентификаторов, Web3 или блокчейн-приложений. Например, децентрализованные платформы идентификации предоставляют пути подключения через .well-known.

Становится ясно, что концепция .well-known больше не ограничивается браузерами и классическими веб-серверами. Все больше мобильных приложений, фреймворков и платформ определяют свои собственные ресурсы, доступ к которым можно получить по этому специальному пути. Это способствует совместимости в быстро развивающемся мире технологий. Тенденция такова, что программное обеспечение больше не полагается на один протокол или структуру, а гибко поддерживает множество вариантов. Для операторов веб-сайтов это означает, что каталог .well-known - это не нишевая тема, а стратегически важный элемент современного веб-присутствия.

Новые лучшие практики также развиваются вокруг Well-Known URI. Стандарты RFC регулярно расширяются, чтобы создать пространство для новых сценариев. Самое интересное, что сообщество активно работает над новыми спецификациями на форумах и в Git-репозиториях. Те, кто получает информацию на ранних стадиях, могут быстрее внедрять инновации и тем самым обеспечивать себе конкурентные преимущества. В некоторых случаях можно даже наметить собственные стандарты компании в .well-known paths и впоследствии внедрить их в более широком масштабе, если они оправдают себя на практике.

Также можно предположить, что роль папки .well-known будет эволюционировать в сторону автоматизированного процесса "рукопожатия" между устройствами и серверами. Например, "умные" дома или автономные транспортные средства в будущем смогут обмениваться метаданными при установлении соединения. Исследователи в области безопасности уже работают над протоколами, в которых информация о привязке (например, для HSTS или привязки сертификата) может запрашиваться через определенные URL-адреса Well-Known. В результате стандартизация обеспечит ясность и высокий уровень безопасности одновременно, и пользователям не придется разбираться с этим вручную.

Заключительное мнение: стандартизация с добавленной стоимостью

Der папка .well-known Сегодня, как никогда, служит современным ключом к автоматизированным веб-процессам. Это надежный интерфейс для сертификатов, доступа к API или сообщений безопасности. Правильное размещение на уровне сервера и последовательная доступность через HTTPS по-прежнему важны.

Для меня создание этой папки - одно из первых дел при запуске сайта. Она эффективна, стандартизирована, незаменима - и ее легко контролировать. Когда хостинг, программное обеспечение и безопасность переплетаются, папка .well-known образует интерфейс между людьми и машинами.